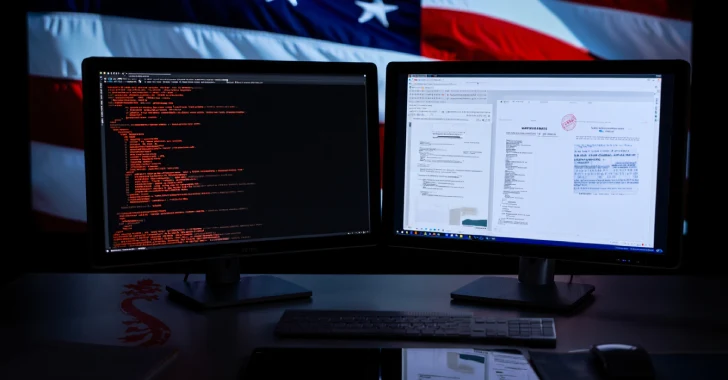

El Comité de Selección de la Cámara de Representantes sobre China ha emitido formalmente una advertencia de asesoramiento para una serie «en curso» de campañas cibernéticas altamente específicas relacionadas con la República Popular de China (PRC) en medio de las conversaciones comerciales de los Estados Unidos-China.

«Estas campañas buscan comprometerse con organizaciones e individuos involucrados en la política y diplomacia comercial de Estados Unidos y China, incluidas las agencias gubernamentales de los Estados Unidos, las organizaciones comerciales de los Estados Unidos, las firmas de abogados de DC, los think tanks y al menos un gobierno extranjero», dijo el comité.

El comité ha enviado presuntos actores de amenaza de China a través de correos electrónicos de phishing enviados al congresista republicano John Robert Mourenard con el objetivo de engañarlos para que abran archivos y enlaces que les permitirían acceso no autorizado a sus sistemas e información confidencial sin conocimiento.

El objetivo final del ataque era robar datos valiosos abusando de software y servicios en la nube para ocultar rastros de actividad. Esta es una táctica a menudo empleada por piratas informáticos patrocinados por el estado para evitar la detección.

«Este es otro ejemplo de las operaciones cibernéticas ofensivas de China diseñadas para robar la estrategia estadounidense y usarla contra el Congreso, la Administración y los Americanos», dijo Mourenar, quien también preside el Comité de Selección de la Cámara del Partido Comunista de China (CCP). «No estamos amenazados. Continuaremos nuestro trabajo para mantener a Estados Unidos a salvo».

La declaración llega días después de un informe del Wall Street Journal, que reveló el 7 de septiembre de 2025 que varios grupos comerciales, firmas de abogados y agencias gubernamentales de EE. UU. Recibieron mensajes de correo electrónico pidiendo opiniones sobre propuestas para sancionar contra China.

«Su conocimiento es esencial», lee el mensaje junto con un archivo adjunto que contiene un borrador de la versión de la ley que incluía malware implementado en el lanzamiento para recopilar datos confidenciales e implementar el malware para obtener acceso confirmado a la organización objetivo.

Se cree que el ataque es un trabajo de APT41, un prolífico grupo de piratería conocido por atacar diversos sectores y apuntar a regiones cibernéticas.

«China se opondrá firmemente y luchará contra todas las formas de ataques cibernéticos y delitos cibernéticos», dijo la embajada china en Washington a Reuters en un comunicado. «También estamos firmemente en contra de pintar a otros sin evidencia fuerte».

«Sacudiendo como conocido crítico de Beijing, el representante Mourenar (R-MI), los atacantes crearon la urgencia y la legitimidad que fomenta respuestas rápidas», dijo a Hacker News Yejin Jang, vicepresidente del gobierno de IA extraordinaria.

«La comunicación política se extiende más allá de los dispositivos y cuentas oficiales del gobierno. El enemigo sofisticado comprende y aprovecha activamente esta realidad. Al falsificar a los funcionarios confiables a través de canales personales o no oficiales, los atacantes evitan la gestión de seguridad tradicional al tiempo que amplifican la confiabilidad».

El comité también señaló que la campaña estaba siguiendo otra campaña de pesca de lanza en enero de 2025, dirigida al personal en un correo electrónico reclamado incorrectamente de un representante del fabricante de grúas estatal de China ZPMC.

El ataque utilizó notificaciones de intercambio de archivos falsos para engañar a los destinatarios para hacer clic en los enlaces diseñados para robar credenciales de inicio de sesión de Microsoft 365. El enemigo también usó mal las herramientas de desarrolladores para crear caminos ocultos y extender en secreto los datos directamente a los servidores bajo su control.

Vale la pena señalar que en septiembre de 2024, el comité emitió un informe de investigación que argumenta cómo el control de ZPMC en el mercado de la grúa portuaria del barco en el barco (STS) funciona como un caballo troyano «, y abogó por formas de ayudar al PCCh y China a explotar y manipular el equipo y la tecnología marina estadounidense.

«De acuerdo con las evaluaciones externas basadas en la orientación, el tiempo y la metodología, el comité cree que esta actividad es un ciber espio en CCP que tiene como objetivo influir en las deliberaciones de políticas y las estrategias de negociación de los Estados Unidos y favorecer la política comercial y del comercio exterior».

Source link