Investigadores de ciberseguridad han revelado detalles de una nueva campaña que utiliza WhatsApp como vector de distribución de un troyano bancario de Windows llamado Astaroth en un ataque dirigido a Brasil.

La campaña recibió el nombre en código «Boto Cor-de-Rosa» de la Unidad de Investigación de Amenazas de Acronis.

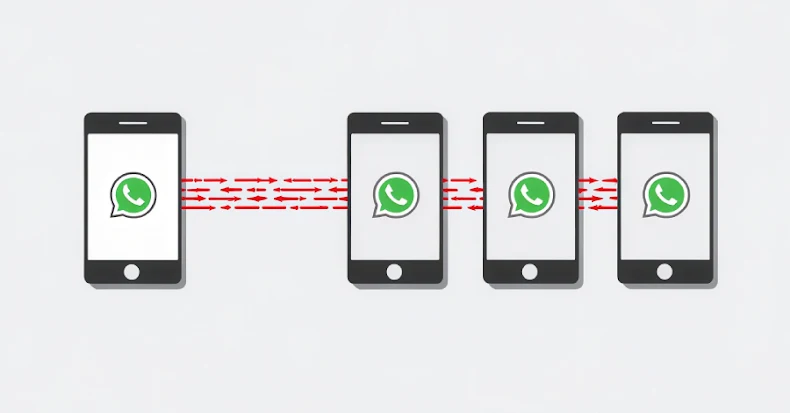

«El malware obtiene la lista de contactos de WhatsApp de la víctima y envía automáticamente mensajes maliciosos a cada contacto para propagar aún más la infección», dijo la firma de ciberseguridad en un informe compartido con The Hacker News.

«Si bien la carga útil principal de Astaroth todavía está escrita en Delphi y su instalador se basa en scripts de Visual Basic, el módulo de gusano basado en WhatsApp recientemente agregado se implementa completamente en Python, lo que destaca el uso cada vez mayor de componentes de módulos multilingües por parte de los actores de amenazas».

Astaroth, también conocido como Guildma, es un malware bancario que se ha detectado en estado salvaje desde 2015 y se dirige principalmente a usuarios de América Latina, especialmente Brasil, para facilitar el robo de datos. En 2024, se observó que varios grupos de amenazas rastreados como PINEAPPLE y Water Makara aprovechaban los correos electrónicos de phishing para difundir malware.

Usar WhatsApp como vehículo de entrega de troyanos bancarios es una nueva táctica que está ganando terreno entre los atacantes que apuntan a usuarios en Brasil, impulsada por la proliferación de la plataforma de mensajería en el país. El mes pasado, Trend Micro detalló la dependencia de Water Sashi de WhatsApp para difundir sus variantes Maverick y Kasbaneiro.

En un informe publicado en noviembre de 2025, Sophos dijo que estaba rastreando una campaña de distribución de malware de varias etapas con nombre en código STAC3150 que utilizaba Astaroth para apuntar a los usuarios de WhatsApp en Brasil. Más del 95% de los dispositivos afectados estaban ubicados en Brasil y, en menor medida, en Estados Unidos y Austria.

La campaña ha estado activa al menos desde el 24 de septiembre de 2025 y entrega un archivo ZIP que contiene un script de descarga que recupera un script de PowerShell o Python que recopila datos del usuario de WhatsApp para su posterior propagación, y un instalador MSI que implementa el troyano. Los últimos hallazgos de Acronis son una continuación de esta tendencia, ya que los archivos ZIP distribuidos a través de mensajes de WhatsApp actúan como punto de partida para las infecciones de malware.

«Cuando las víctimas extraen y abren el archivo, encontrarán Visual Basic Script disfrazado de un archivo inofensivo», dijo la firma de ciberseguridad. «La ejecución de este script activa la descarga del componente de la siguiente etapa y comienza el compromiso».

Contiene dos módulos:

Un módulo de propagación basado en Python que recopila los contactos de WhatsApp de una víctima y transfiere automáticamente un archivo ZIP malicioso a cada contacto. De hecho, conduce a la propagación de malware en forma de gusano. Es un módulo bancario que se ejecuta en segundo plano y monitorea continuamente las actividades de navegación web de la víctima y se activa cuando se visita una URL relacionada con un banco y recopila credenciales para obtener ganancias financieras.

«Los autores de malware también implementaron mecanismos integrados para rastrear e informar métricas de propagación en tiempo real», dijo Acronis. «Este código registra periódicamente estadísticas como la cantidad de mensajes entregados exitosamente, la cantidad de intentos fallidos y la tasa de envío medida en mensajes por minuto».

Source link