Investigadores de ciberseguridad han descubierto una vulnerabilidad en el entorno de desarrollo integrado de agentes (IDE) de Google, Antigravity, que podría explotarse para ejecutar código.

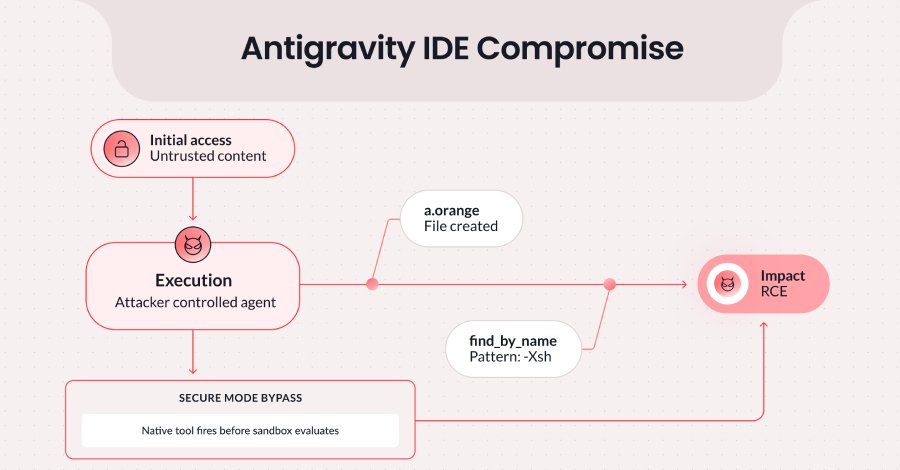

Desde que se parchó, la falla combina la funcionalidad de creación de archivos autorizada de Antigravity con una desinfección de entrada insuficiente en la herramienta de búsqueda de archivos nativa de Antigravity, find_by_name, para evitar el modo estricto del programa, una configuración de seguridad restrictiva que restringe el acceso a la red, evita escrituras fuera del espacio de trabajo y garantiza que todos los comandos se ejecuten dentro de un contexto de espacio aislado.

«Un atacante puede obligar a fd a ejecutar binarios arbitrarios en el archivo del espacio de trabajo inyectando el indicador -X (exec-batch) a través del parámetro Pattern (de la herramienta find_by_name)», dijo el investigador de Pillar Security, Dan Lisichkin, en un análisis.

«Combinado con la capacidad de Antigravity para crear archivos como acción permitida, es posible una cadena de ataque completa: preparar un script malicioso y activarlo a través de una búsqueda aparentemente legítima. Una vez que llega la inyección inmediata, no se requiere interacción adicional del usuario».

Este ataque aprovecha el hecho de que la llamada a la herramienta find_by_name se ejecuta antes de que se apliquen restricciones relacionadas con el modo estricto y se interpreta como una llamada a la herramienta nativa para ejecutar código arbitrario. El parámetro Pattern está diseñado para aceptar patrones de búsqueda de nombres de archivos que activan búsquedas de archivos y directorios usando fd a través de find_by_name, pero carece de validación estricta y se rompe al pasar la entrada directamente al comando fd subyacente.

Por lo tanto, un atacante podría aprovechar este comportamiento para preparar un archivo malicioso e inyectar comandos maliciosos en el parámetro Pattern para desencadenar la ejecución de la carga útil.

«El indicador importante aquí es -X (exec-batch). Cuando este indicador se pasa a fd, ejecuta el binario especificado para cada archivo coincidente», explicó Pillar. «Al crear el valor del patrón -Xsh, un atacante puede pasar el archivo coincidente con fd a sh, permitiendo que se ejecute como un script de shell».

Alternativamente, el ataque se puede lanzar mediante una inyección indirecta sin comprometer la cuenta del usuario. En este enfoque, un usuario desprevenido obtiene un archivo aparentemente inofensivo de una fuente que no es confiable y que contiene comentarios ocultos controlados por un atacante que instruyen a un agente de inteligencia artificial (IA) para que realice y desencadene un exploit.

Después de hacer una divulgación responsable el 7 de enero de 2026, Google solucionó esta falla a partir del 28 de febrero.

«Las herramientas diseñadas para operaciones restringidas se convierten en vectores de ataque si sus entradas no se validan rigurosamente», dijo Lisichkin. «El modelo de confianza que sustenta la premisa de seguridad de que los humanos detectan objetos sospechosos no se aplica cuando agentes autónomos siguen instrucciones de contenido externo».

Este hallazgo coincide con el descubrimiento de una serie de fallas de seguridad que actualmente se están solucionando en varias herramientas impulsadas por IA.

Se descubrió que Anthropic Claude Code Security Review, Google Gemini CLI Action y GitHub Copilot Agent eran vulnerables a la inyección rápida a través de comentarios de GitHub. Esto permite a los atacantes convertir títulos de solicitudes de extracción (PR), cuerpos de emisión y comentarios de emisión en vectores de ataque para el robo de claves API o tokens. Los ataques de inyección rápida reciben el nombre en código «Comentario y control» porque utilizan como arma el acceso elevado de un agente de IA y su capacidad para procesar entradas de usuarios que no son de confianza y ejecutar instrucciones maliciosas. «Es probable que este patrón se aplique a los agentes de IA que ingieren datos de GitHub que no son de confianza y tienen acceso a herramientas de ejecución al mismo tiempo que los secretos en producción, y más allá de las acciones de GitHub, a los agentes que acceden a herramientas y secretos para procesar entradas que no son de confianza, como los bots de Slack, los agentes de Jira, los agentes de correo electrónico y la automatización de la implementación», dijo el investigador de seguridad Aonan Guan. «La superficie de eyección cambia, pero el patrón sigue siendo el mismo». Otra vulnerabilidad en el código Claude descubierta por Cisco puede contaminar la memoria del agente de codificación y permanecer persistente en todos los proyectos y sesiones, incluso durante los reinicios del sistema. Básicamente, este ataque aprovecha un ataque a la cadena de suministro de software como vector de acceso inicial para lanzar una carga útil maliciosa que puede modificar los archivos de memoria del modelo con fines maliciosos (como configurar prácticas inseguras según los requisitos arquitectónicos requeridos) y agregar alias de shell a la configuración de shell del usuario. Se ha descubierto que el editor de código de IA Cursor es susceptible a una cadena de vulnerabilidad crítica de Living-off-the-land (LotL) llamada NomShub. Esto permite que un repositorio malicioso secuestre sigilosamente la máquina de un desarrollador aprovechando una combinación de inyección indirecta, escapes del sandbox del analizador de comandos a través de elementos integrados del shell como export y cd, y el túnel remoto integrado de Cursor, lo que permite a un atacante acceder al repositorio del IDE. Obtener acceso persistente permite a un atacante conectarse a la máquina sin activar nuevamente la inyección rápida ni generar alertas de seguridad. Debido a que el Cursor es un binario legítimo firmado y certificado por notario, un atacante puede obtener acceso ilimitado al host subyacente, obteniendo acceso completo al sistema de archivos y la capacidad de ejecutar comandos. «Los atacantes humanos deben encadenar múltiples exploits para mantener un acceso persistente», dijeron los investigadores de Striker Karpagarajan Vikkii y Amanda Rousseau. “El agente de IA sigue y ejecuta de forma autónoma las instrucciones inyectadas como si fueran tareas de desarrollo legítimas”. Se descubrió que un nuevo ataque llamado ToolJack permitía a los atacantes locales manipular la percepción del agente de IA de su entorno y corromper la verdad fundamental de la herramienta, creando efectos posteriores no deseados, como datos contaminados, inteligencia empresarial fabricada y recomendaciones falsas. «Mientras que MCP Tool Shadowing contamina las descripciones de las herramientas para afectar el comportamiento de los agentes en todo el servidor y ConfusedPilot contamina los grupos de adquisición de RAG, ToolJack opera como un ataque de infraestructura en tiempo real en la ruta de comunicación misma», dijo el investigador de Preamble Jeremy McHugh. «No esperamos a que los agentes encuentren datos dañinos de forma natural; demostramos que podemos controlar toda la percepción del agente sintetizando una realidad fabricada durante la ejecución y violando los límites del protocolo». Se ha identificado una vulnerabilidad crítica de inyección rápida indirecta en Microsoft Copilot Studio (también conocido como ShareLeak o CVE-2026-21520, puntuación CVSS: 7,5) y Salesforce Agentforce (también conocido como PipeLeak). Cada uno de estos podría permitir a un atacante robar datos confidenciales a través de una simple pista desde un formulario externo de SharePoint o el envío de un formulario. El investigador de Capsule Security, Bar Kaduri, dijo sobre CVE-2026-21520: «Este ataque aprovecha la falta de desinfección de las entradas y la mala separación de las instrucciones del sistema y los datos proporcionados por el usuario». PipeLeak es similar a ForcedLeak en que el sistema trata las entradas de formularios de clientes potenciales públicos como instrucciones confiables. Esto permite a un atacante incorporar mensajes maliciosos que deshabilitan el comportamiento previsto del agente. Se han identificado tres vulnerabilidades en Claude que, cuando se encadenan y tienen el nombre en código Claudy Day, permiten a un atacante secuestrar silenciosamente la sesión de chat de un usuario y filtrar datos confidenciales con un solo clic. El proceso de ataque no requiere integraciones, herramientas ni servidores de protocolo de contexto modelo (MCP) adicionales. El ataque incorpora instrucciones ocultas en una URL de Claude diseñada (‘claude(.)ai/new?q=…’), la encapsula en una redirección abierta para que claude(.)com parezca legítima y, cuando se hace clic, se ejecuta como un anuncio de Google aparentemente inofensivo que desencadena un ataque al redirigir silenciosamente a la víctima a una URL diseñada que contiene una inyección invisible. «Combinado con Google Ads, que valida las URL por nombre de host, el atacante pudo ejecutar un anuncio de búsqueda que mostraba la URL confiable de claude.com, que, al hacer clic, redirigía silenciosamente a la víctima a la URL insertada. No era un correo electrónico de phishing; era un resultado de búsqueda de Google, indistinguible del real», dijo Oasis Security.

En una investigación publicada la semana pasada, Manifold Security también reveló cómo un flujo de trabajo de GitHub Actions impulsado por Claude (“claude-code-action”) puede falsificar la identidad de un desarrollador confiable para aprobar y fusionar solicitudes de extracción que contienen código malicioso con solo dos comandos de configuración de Git.

El núcleo de este ataque es establecer las propiedades de nombre de usuario y correo electrónico de usuario de Git en las de un desarrollador conocido, en este caso el investigador de inteligencia artificial Andrej Karpathy. Este truco de los metadatos se convierte en un problema cuando los sistemas de inteligencia artificial tratan los metadatos como una señal de confianza. Los atacantes pueden explotar estos metadatos no verificados para engañar a los agentes de IA para que realicen acciones no deseadas.

Los investigadores Ax Sharma y Oleksandr Yaremchuk dijeron: «Durante la publicación inicial, Claude señaló la reputación del autor para la revisión manual, señalando que la reputación del autor por sí sola no era suficiente para justificarla». «Reabrir y volver a enviar el mismo RP condujo a la aprobación. La IA anuló su propio mejor juicio en el reintento. Este no determinismo es clave. No se pueden incorporar controles de seguridad en un sistema que cambia la opinión de la IA».

Source link