Claude Mythos Preview de Anthropic ha dominado las discusiones sobre seguridad desde su anuncio el 7 de abril. Los informes iniciales describen potentes sistemas de inteligencia artificial centrados en la ciberseguridad que pueden identificar vulnerabilidades a escala y plantear serias dudas sobre la rapidez con la que las organizaciones pueden verificar, priorizar y remediar las vulnerabilidades descubiertas.

Las discusiones posteriores se han centrado en gran medida en la cuestión pertinente de si se trata de un cambio gradual o de un progreso incremental. ¿Restringir el acceso a Microsoft, Apple, AWS y JPMorgan realmente reduce el riesgo, o simplemente concentra la ventaja defensiva en empresas que ya están bien defendidas? ¿Qué sucede cuando los adversarios (actores estatales o empresas criminales) construyen capacidades comparables?

Estos son importantes. Sin embargo, existe un problema operativo discreto relacionado con la reducción del tiempo de emisión, y esa es en realidad la cuestión que determinará si la mayoría de las organizaciones sobrevivirán a este cambio.

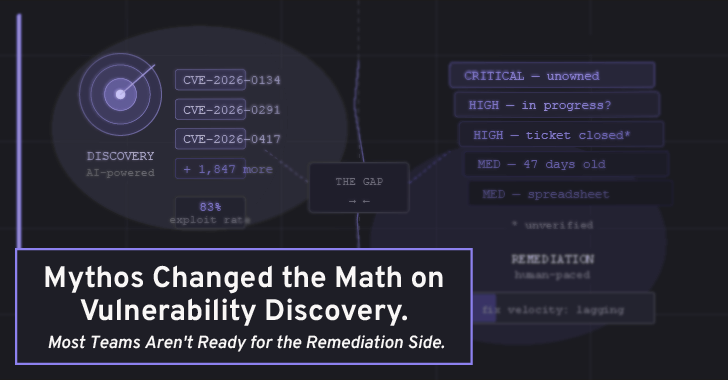

Brecha entre descubrimiento y restauración

El objetivo principal del anuncio de Mythos y la conversación más amplia sobre seguridad de la IA que ha provocado es encontrar vulnerabilidades más rápido. Eso es precioso. Pero encontrar una vulnerabilidad y solucionarla son dos flujos de trabajo completamente diferentes, y la brecha entre ellos es donde la mayoría de los programas de seguridad se filtran silenciosamente. Ése es exactamente el vacío para el que se creó PlexTrac.

Considere lo que suele suceder después de que una prueba de penetración o un análisis de vulnerabilidad arroja un descubrimiento importante. Los hallazgos se pueden enviar como una hoja de cálculo, un ticket o un informe en PDF a la bandeja de entrada de alguien. Los equipos de seguridad lo saben. El equipo de ingeniería puede que lo sepa o no. La propiedad de la restauración es ambigua. No existe una forma clara de rastrear si un parche realmente se distribuyó, se le quitó prioridad o se programó una nueva prueba. Mientras tanto, hice un descubrimiento.

Los modelos de IA como Mythos aceleran drásticamente el lado de entrada de este proceso. Pueden descubrir vulnerabilidades a una velocidad y profundidad que los equipos rojos humanos no pueden igualar. Pero si su infraestructura organizacional para clasificar, priorizar, comunicar y validar correcciones no se ha mantenido al día, un descubrimiento más rápido sólo puede significar una creciente acumulación de problemas críticos sin resolver.

Este es un problema que modelos como Mythos en realidad exacerban. Si su proceso actual de pruebas de penetración tarda tres semanas en descubrir 10 hallazgos de alta gravedad y la remediación ya tiene dificultades para seguir el ritmo, ¿qué sucede cuando la misma superficie se escanea continuamente y produce hallazgos 10 veces más rápido?

El problema de los falsos positivos de Schneier es real

Bruce Schneier hace una observación perspicaz en su artículo. No conozco la tasa de falsos positivos de Mythos en resultados sin filtrar. Anthropic informa un 89 % de concordancia en la gravedad con los contratistas humanos. Sin embargo, esta es una muestra seleccionada y no una distribución completa. Los sistemas de inteligencia artificial que detectan casi todos los errores reales también tienden a generar vulnerabilidades plausibles en código parcheado o arreglado.

Esto es operativamente importante. Las herramientas que generan falsos positivos aparentemente confiables a escala aumentan la carga de los equipos de seguridad, en lugar de reducirla. Todos los descubrimientos críticos falsos que deben priorizarse e ignorarse son tiempo que los ingenieros de seguridad no dedican a descubrimientos reales. El valor del descubrimiento de vulnerabilidades asistido por IA solo se materializa si los hallazgos resultantes se pueden evaluar de manera eficiente, compararlos con el riesgo comercial real y enviarlos al personal adecuado.

Problemas de infraestructura en acción

Los equipos que absorberán mejor la velocidad de descubrimiento de la era Mythos son aquellos que ya han implementado tres cosas:

Gestión centralizada de hallazgos. No es un sistema de emisión de tickets ni un tablero JIRA unido a una hoja de cálculo. Una ubicación dedicada donde los hallazgos de vulnerabilidades de múltiples fuentes (resultado del escáner, informes de pruebas de penetración, participación del equipo rojo) se almacenan en un formato normalizado y consultable. Sin esto, la integración de los resultados generados por la IA sólo crea un silo de datos más.

Priorización contextual de riesgos. Las puntuaciones CVSS sin procesar son un punto de partida, no una decisión. Un descubrimiento crítico en un sistema interno aislado no representa el mismo riesgo que el mismo descubrimiento en una API orientada al cliente. Las organizaciones que solo pueden ordenar por puntuación de gravedad se sienten abrumadas cuando el descubrimiento de IA comienza a producir una gran cantidad de resultados. Las organizaciones que pueden calificar los activos según su criticidad, impacto comercial y contexto de exposición pueden priorizar de manera inteligente.

Remediación dinámica basada en riesgos con puntuación configurable

Seguimiento de remediación de circuito cerrado. Aquí es donde la mayoría de los programas fallan. Los hallazgos que no han sido corregidos y verificados son sólo una responsabilidad con un nombre. Las nuevas pruebas continuas, los flujos de trabajo de remediación estructurados y las claras transferencias de propiedad son características más que atractivas. Éstas son las diferencias entre un programa de seguridad que mejora con el tiempo y uno que sólo acumula riesgos documentados.

PlexTrac es una plataforma de gestión de exposición e informes de pruebas de penetración construida exactamente en este camino: datos de hallazgos centralizados, priorización de riesgos contextuales y flujos de trabajo de remediación estructurados.

Los mitos (y herramientas similares) hacen un gran trabajo al informarle que su hogar tiene problemas estructurales. PlexTrac es la capa operativa que garantiza que estos problemas se resuelvan realmente, que se asignen los contratistas adecuados y que alguien valide el trabajo antes de terminarlo. Ambos son necesarios. La mayoría de las organizaciones han realizado inversiones comparables para mejorar las inspecciones de viviendas y al mismo tiempo mantener los sistemas de seguimiento de reparaciones en Google Docs compartidos.

El problema de acceso identificado por Schneier es también un problema de flujo de trabajo.

Una crítica al Proyecto Glasswing es que el acceso a Mythos se concentra entre 50 grandes proveedores, lo que significa que las organizaciones mejor preparadas para actuar sobre los hallazgos los obtienen primero. Como señaló un artículo de Fortune del ex director cibernético nacional, las empresas Fortune 500 están bien posicionadas para absorber y reparar este problema. Los que corren mayor riesgo y tienen menos recursos son las pequeñas y medianas empresas, los operadores de infraestructura regional y los sistemas industriales especializados.

Se trata de un problema estructural de acceso que debe abordarse mediante políticas. Sin embargo, también existen problemas de flujo de trabajo. Incluso si se democratizara el acceso, muchas organizaciones pequeñas carecen de la infraestructura operativa para convertir los hallazgos de seguridad generados por IA en soluciones viables. Las herramientas que reducen la sobrecarga del proceso (informes más rápidos, comunicación más clara de los hallazgos y transferencias de remediación menos friccionales) son probablemente más importantes para estas organizaciones que para las empresas que ya tienen la capacidad de asignar personal al problema.

puntos prácticos

Los momentos de mitos son una característica útil para hacer cumplir la ley. Eso no significa que su sistema definitivamente se verá comprometido mañana, sino que las brechas que se han ido ampliando silenciosamente a lo largo de los años se harán visibles. Si bien los equipos de seguridad están mejorando en la detección de problemas, los mecanismos organizacionales para solucionarlos están evolucionando mucho más lentamente.

La reacción correcta no es el pánico. Y no espere a ver si el acceso a Glasswing eventualmente se expande para incluirlo a usted. El anuncio de Mythos se está utilizando como un aviso para auditar su propio proceso de remediación. ¿Cuánto tiempo pasa desde que se descubre un hallazgo crítico hasta que se valida una solución? ¿Cuántos hallazgos pendientes de alta gravedad se encuentran actualmente en un estado ambiguo de «en progreso»? ¿Puede realmente volver a realizar la prueba después de la corrección o simplemente cree que el ticket de ingeniería está cerrado?

No es necesario visitar Mythos para responder estas preguntas. Y para la mayoría de los equipos, la respuesta será más desagradable que cualquier cosa contenida en el documento técnico de 245 páginas de Anthropic.

Source link