Investigadores de ciberseguridad han informado sobre una nueva versión de TrickMo, un troyano bancario de Android que utiliza The Open Network (TON) para comando y control (C2).

Esta nueva variante fue observada por ThreatFabric de enero a febrero de 2026 y se observó apuntando activamente a usuarios de bancos y billeteras criptográficas en Francia, Italia y Austria.

«TrickMo se basa en un APK cargado en tiempo de ejecución (dex.module), que también se usó en variantes anteriores, pero se ha actualizado con nuevas características que agregan nuevas funciones orientadas a la red, como reconocimiento, túnel SSH y funcionalidad de proxy SOCKS5 que permite que los dispositivos infectados actúen como pivotes de red programables y nodos de salida de tráfico», dijo la compañía holandesa de seguridad móvil en un informe compartido con The Hacker News.

TrickMo es el nombre asignado al malware de adquisición de dispositivos (DTO) que ha estado activo desde finales de 2019. El malware fue informado por primera vez por CERT-Bund e IBM X-Force y describió su capacidad para explotar los servicios de accesibilidad de Android para secuestrar contraseñas de un solo uso (OTP).

También viene equipado con una amplia gama de funciones como phishing de credenciales, registro de pulsaciones de teclas, grabación de pantalla, facilitación de transmisión de pantalla en vivo e interceptación de mensajes SMS, lo que esencialmente brinda a los operadores un control remoto completo del dispositivo.

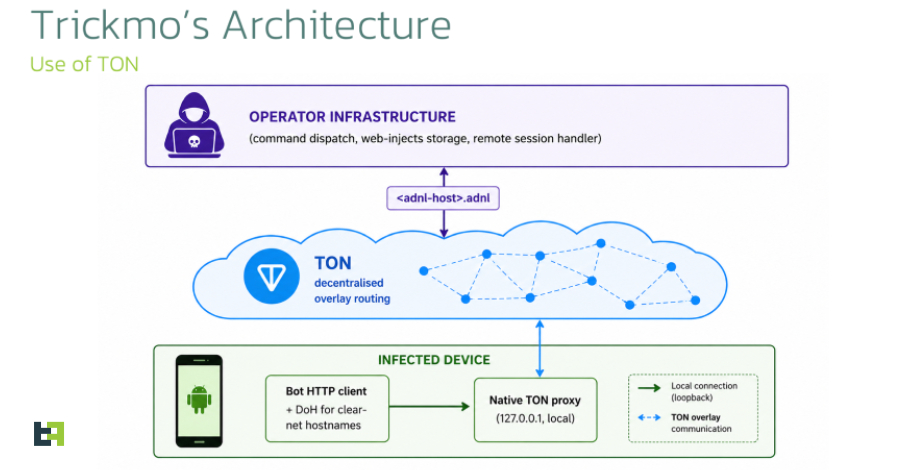

La última versión, denominada TrickMo C, se distribuye a través de un sitio web paso a paso y una aplicación cuentagotas. Este último actúa como un conducto para un APK cargado dinámicamente (“dex.module”) obtenido en tiempo de ejecución desde una infraestructura controlada por el atacante. Un cambio notable en la arquitectura implica el uso de la cadena de bloques descentralizada TON para comunicaciones C2 sigilosas.

«TrickMo incorpora un proxy TON nativo que se inicia en el puerto loopback cuando el APK del host inicia el proceso», dijo ThreatFabric. «El cliente HTTP del bot se conecta a través de ese proxy, por lo que todas las solicitudes de comando y control salientes se dirigen al nombre de host .adnl y se resuelven a través de la superposición TON».

Una aplicación de cuentagotas que contiene malware se hace pasar por una versión para adultos de TikTok, pero el malware real se hace pasar por los servicios de Google Play.

com.app16330.core20461 o com.app15318.core1173 (cuentagotas) Uncle.collop416.wifekin78 o nibong.lida531.butler836 (TrickMo)

Mientras que las versiones anteriores de «dex.module» implementaban una funcionalidad de control remoto basada en la accesibilidad a través de canales basados en socket.io, la nueva versión aprovecha un subsistema de operaciones de red que convierte el malware en una herramienta de andamiaje controlada en lugar de un troyano bancario tradicional.

Este subsistema admite comandos como curl, dnslookup, ping, telnet y traceroute, proporcionando a los atacantes «el equivalente a un shell remoto para el reconocimiento de la red desde la ubicación de la red de la víctima, incluidas las redes corporativas y domésticas a las que está asociado actualmente el dispositivo».

Otra característica clave es un proxy SOCKS5 que convierte los dispositivos comprometidos en nodos de salida de la red para enrutar el tráfico malicioso y al mismo tiempo deshabilitar las firmas de detección de fraude basadas en IP en servicios bancarios, de comercio electrónico y de intercambio de criptomonedas.

Además, TrickMo incluye dos funciones de hibernación que agrupan el marco de enlace Pine y declaran amplios permisos relacionados con NFC. Sin embargo, ninguna de las dos se implementa realmente. Esto puede indicar que los principales desarrolladores buscan ampliar la funcionalidad de este troyano en el futuro.

«En lugar de depender del DNS tradicional o de la infraestructura pública de Internet, este malware se comunica a través de un punto final .adnl que se enruta a través de un proxy TON local integrado, lo que reduce la eficacia de los esfuerzos tradicionales de desmontaje y bloqueo de red, al tiempo que mezcla el tráfico con la actividad TON legítima», afirmó ThreatFabric.

«Esta última variante amplía la función operativa de los dispositivos infectados a través de túneles SSH y proxies SOCKS5 autenticados, convirtiendo efectivamente los teléfonos infectados en pivotes de red programables y nodos de salida de tráfico que originan conexiones desde el propio entorno de red de la víctima».

Source link