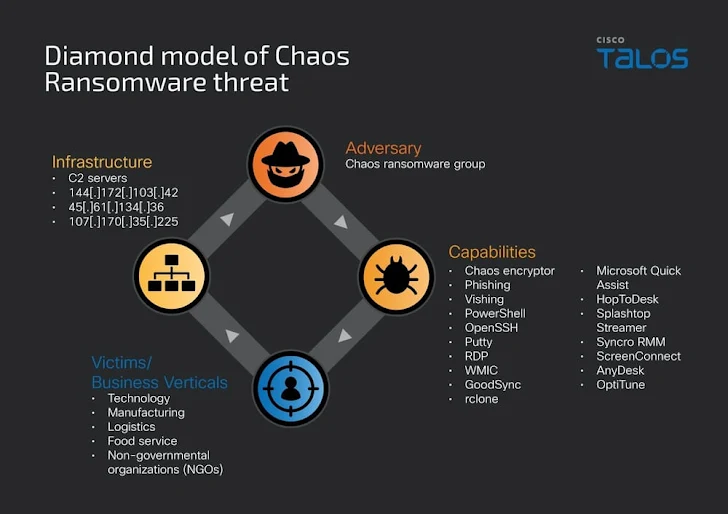

La recientemente emergente pandilla de ransomware (RAAS), conocida como caos, podría estar compuesta por ex miembros de la tripulación de traje negro, ya que la infraestructura web oscura de este último está sujeto a las convulsiones de la aplicación de la ley.

Nacido en febrero de 2025, Chaos es el último participante en el panorama de ransomware, que lleva a cabo grandes ataques de caza de juegos y dobles ataques de terror.

«El actor de Chaos Raas lanzó una inundación de spam de bajo efecto, se intensificó a la ingeniería social basada en la voz para el acceso, seguido de un software RMM de abuso de herramientas y intercambio de archivos legales para conexiones permanentes para la eliminación de datos».

«El ransomware se dirige a un cifrado selectivo rápido y múltiple, técnicas antianalíticas y recursos locales y de red para maximizar el impacto al tiempo que obstaculiza la detección y la recuperación».

Es importante tener en cuenta que los grupos de ransomware no están relacionados con las variantes caóticas de constructor de ransomware como Yashma y Lucky_Gh0 $ T. Esto indica que el actor de amenaza está usando el mismo nombre para calmar la confusión. La mayoría de las víctimas se encuentran en los EE. UU. Basadas en datos de Ransomware.Live.

Compatible con Windows, ESXI, Linux y NAS Systems, se ha observado que el caos busca un rescate de $ 300,000 de la víctima a cambio de un «resumen de intrusión detallado con las principales recomendaciones de cadena y seguridad».

El ataque incluye una combinación de técnicas de phishing y phishing de voz, y gana el acceso inicial al engañar a la víctima para instalar software de escritorio remoto, particularmente la asistencia rápida de Microsoft.

Los actores de amenaza llevan a cabo descubrimientos posteriores a la compañía y reconocimiento, luego instalan otras herramientas RMM como Anydesk, ScreenConnect, Optitune, Syncro RMM, Splashtop para establecer un acceso remoto persistente a la red.

También hay un paso para cosechar las credenciales, eliminar el registro de eventos de PowerShell y eliminar cualquier herramienta de seguridad instalada en la máquina para reducir la detección. Los ataques culminan en implementaciones de ransomware, pero no antes del movimiento lateral y la eliminación de datos utilizando GoodSync.

Los binarios de ransomware admiten múltiples subprocesos, promueven el cifrado rápido de los recursos locales y de red, todos los esfuerzos de recuperación de bloque e implementan técnicas antianálisis de múltiples capas para evitar herramientas de depuración, entornos de máquinas virtuales, cajas de arena automatizadas y otras plataformas de seguridad.

El enlace al traje negro proviene de las similitudes comerciales adoptadas, incluidos los comandos de cifrado, el tema y la estructura de las notas de rescate y las herramientas RMM utilizadas. Es de destacar que el traje negro es una marca de la marca Royal Ransomware Group, y es un derivado de Conti en sí mismo, destacando la naturaleza que cambia de forma de la amenaza.

El desarrollo es el mismo que el sitio web de Dark Black Suit incautado como parte de un esfuerzo de aplicación conjunta llamado Operation Checkmate. Los visitantes serán recibidos por una pantalla de salpicaduras que dice: «El sitio fue incautado por una encuesta de seguridad nacional de EE. UU. Como parte de una investigación coordinada de la ley internacional». No hubo declaraciones oficiales de las autoridades con respecto al derribo.

En un movimiento relacionado, la Oficina Federal de Investigación de los Estados Unidos (FBI) y el Departamento de Justicia (DOJ) han anunciado públicamente el incautamiento de 20.2891382 BTC (ahora más de $ 2.4 millones) de la dirección de una billetera de criptomonedas asociada con un miembro del grupo de ransomware Chaos conocido como Hors.

Chaos es el último participante en el panorama de ransomware y también ha sido testigo de la llegada de otras existencias nuevas como Backup, Bert, Blackfl, Bqtlock, Dark 101, Gunra, Jackalock, Moscovium, Redfox y Sinobi. Calificado como basado en el infame ransomware conti, Gunra ha reclamado 13 bajas desde finales de abril de 2025.

«El ransomware Gunra emplea técnicas evasivas y antianalíticas avanzadas utilizadas para infectar los sistemas operativos de ventanas, al tiempo que minimiza el riesgo de detección», dijo Cyfirma. «Sus capacidades evasivas incluyen la ofuscación de actividades maliciosas, evitar sistemas de detección basados en reglas, fuertes métodos de cifrado, solicitudes de rescate y advertencias para publicar datos en foros subterráneos».

Otros ataques de ransomware recientes implican el uso de las decisiones laterales de DLL para lanzar señuelos como Ninilaolocker y ClickFix para engañar a los usuarios para que descarguen y descarguen archivos de aplicaciones HTML maliciosas (HTA) bajo el pretexto de completar las verificaciones de validación de CAPTCHA y la difusión de ransomware rojo Epsilon.

«El ransomware rojo de Epsilon, identificado por primera vez en 2021, deja notas de rescate en computadoras infectadas que se asemejan a las notas de revilo de ransomware a pesar de las mejoras de gramática menores», dice Cloudsek.

Según el grupo NCC, los ataques de ransomware en el segundo trimestre de 2025 cayeron un 43%, por debajo de 2,074 en el primer trimestre de 2025. Qilin se ha convertido en el grupo de ransomware más activo durante el período, con 151 ataques y Akira seguido en 131, con 115, Safepay en 46, SAFEPay en 46 y Lynx está siendo activo en 2025 en 2025.

«La cantidad de víctimas expuestas en los sitios de fuga de ransomware puede estar disminuyendo, pero esto no significa que la amenaza disminuirá», dijo, como el jefe global de inteligencia de amenazas para el grupo NCC.

«Si bien las represiones por la ley y el código fuente de ransomware filtrado pueden ser factores contribuyentes con respecto a una actividad más baja, Ransomware Group está aprovechando esta oportunidad para evolucionar a través del cambio de marca y el uso de tácticas avanzadas de ingeniería social».

Source link