Investigadores de ciberseguridad han descubierto un paquete npm malicioso que se hace pasar por un instalador de OpenClaw para implementar un troyano de acceso remoto (RAT) y robar datos confidenciales de hosts comprometidos.

El paquete denominado ‘@openclaw-ai/openclawai’ fue subido al registro el 3 de marzo de 2026 por un usuario llamado ‘openclaw-ai’. Se ha descargado 178 veces hasta el momento. Esta biblioteca todavía está disponible para descargar en el momento de escribir este artículo.

JFrog, que descubrió el paquete, dijo que está diseñado para robar credenciales del sistema, datos del navegador, billeteras criptográficas, claves SSH, bases de datos de Apple Keychain, historial de iMessage, así como para instalar un RAT persistente con capacidades de acceso remoto, proxies SOCKS5 y clonación de sesiones de navegador en vivo.

«Este ataque se destaca por su extensa recopilación de datos, el uso de ingeniería social para recopilar las contraseñas del sistema de las víctimas y la sofisticación de su persistencia y su infraestructura C2 (comando y control)», dijo el investigador de seguridad Meital Paras. «Internamente, el malware se identifica como GhostLoader».

La lógica maliciosa se activa mediante un gancho posterior a la instalación y reinstala el paquete globalmente usando el comando ‘npm i -g @openclaw-ai/openclawai’. Una vez instalado, el binario OpenClaw apunta a «scripts/setup.js» mediante la propiedad «bin» del archivo «package.json».

Tenga en cuenta que el campo «bin» se utiliza para definir archivos ejecutables que deben agregarse a la RUTA del usuario durante la instalación del paquete. Esto convierte el paquete en una herramienta de línea de comandos accesible globalmente.

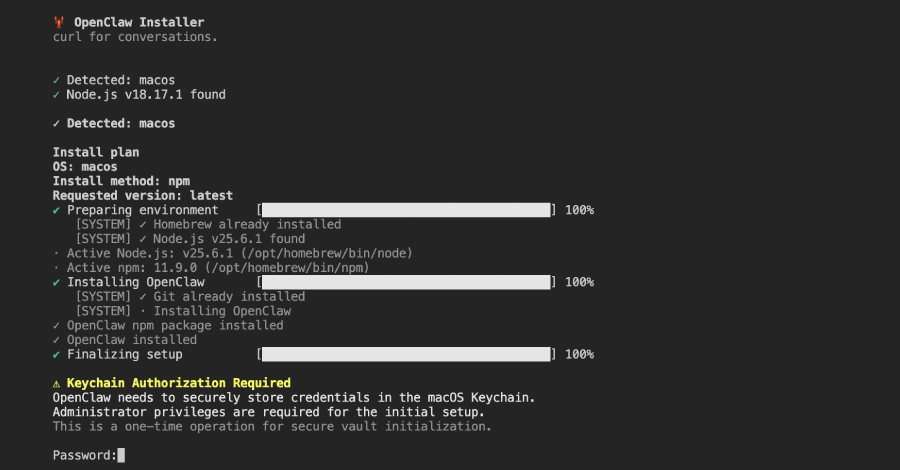

El archivo ‘setup.js’ actúa como un cuentagotas de primera etapa y cuando se ejecuta muestra una interfaz de línea de comando falsa y convincente con una barra de progreso animada que da la impresión de que OpenClaw se está instalando en el host. Una vez que se completa el paso de instalación previsto, el script muestra un mensaje de autenticación de llavero iCloud falso y le pide al usuario que ingrese su contraseña del sistema.

Al mismo tiempo, el script recupera una carga útil de JavaScript cifrada de segunda etapa (‘trackpipe(.)dev’) del servidor C2. Se decodifica, se escribe en un archivo temporal y se genera como un proceso secundario independiente para continuar ejecutándose en segundo plano. Los archivos temporales se eliminan después de 60 segundos para ocultar cualquier rastro de su actividad.

«Si no se puede acceder al directorio de Safari (no hay acceso completo al disco), el script muestra un cuadro de diálogo AppleScript que solicita al usuario que autorice FDA en la Terminal. Este cuadro de diálogo incluye instrucciones paso a paso y un botón que abre Preferencias del Sistema directamente», explicó JFrog. «Esto permite que la carga útil de la segunda etapa robe notas de Apple, iMessages, historial de Safari y datos de correo electrónico».

Con aproximadamente 11,700 líneas de JavaScript, la segunda etapa es un ladrón de información completo y un marco RAT capaz de persistencia, recopilación de datos, descifrado del navegador, comunicación C2, proxies SOCKS5 y clonación en vivo del navegador. También tiene la capacidad de robar una amplia gama de datos.

Llavero de macOS, incluido el login.keychain-db local y todas las bases de datos de llaveros de iCloud Credenciales, cookies, tarjetas de crédito y datos de autocompletar de todos los navegadores basados en Chromium, incluidos Google Chrome, Microsoft Edge, Brave, Vivaldi, Opera, Yandex y Comet Datos de aplicaciones de billetera de escritorio y extensiones de navegador Frases iniciales para billeteras de criptomonedas Claves SSH AWS, Microsoft Azure y Google Cloud Developer y credenciales de nube para Kubernetes, Docker y GitHub agente de inteligencia artificial (AI) configuración y datos protegidos por la FDA, como Apple Notes, historial de iMessage, historial de navegación de Safari, configuración de la cuenta de correo electrónico e información de la cuenta de Apple.

En la etapa final, los datos recopilados se comprimen en un archivo tar.gz y se extraen a través de múltiples canales, incluidos servidores C2, Telegram Bot API y envío directo a GoFile.io.

Además, el malware ingresa al modo demonio persistente, monitorea el contenido del portapapeles cada tres segundos y puede enviar datos que coincidan con uno de los nueve patrones predefinidos correspondientes a claves privadas, claves WIF, claves privadas SOL, claves privadas RSA, direcciones BTC, direcciones Ethereum, claves AWS, claves OpenAI y claves Strike.

Otras características incluyen monitorear procesos en ejecución, escaneo en tiempo real de chats entrantes de iMessage, ejecutar comandos de shell arbitrarios enviados por el servidor C2, abrir URL en el navegador predeterminado de la víctima, descargar cargas útiles adicionales, cargar archivos, iniciar/detener servidores proxy SOCKS5, enumerar navegadores disponibles, clonar perfiles de navegador e iniciar en modo sin cabeza, detener la clonación del navegador, autodestruirse y actualizar el propio navegador.

La función de clonación del navegador es particularmente peligrosa porque inicia una instancia de Chromium sin cabeza utilizando su perfil de navegador existente, incluidas cookies, inicios de sesión y datos históricos. Esto permite a un atacante obtener una sesión de navegador completamente autenticada sin acceder a sus credenciales.

«El paquete @openclaw-ai/openclawai combina ingeniería social, entrega de carga útil cifrada, recopilación extensa de datos y RAT persistente en un único paquete npm», dijo JFrog.

«Los sofisticados instaladores de CLI falsos y las indicaciones de llavero son lo suficientemente convincentes como para extraer contraseñas del sistema de desarrolladores cautelosos. Además, una vez obtenidas, estas credenciales desbloquean el descifrado del llavero de macOS y la extracción de credenciales del navegador que habrían sido bloqueadas por las protecciones a nivel del sistema operativo».

Source link