Las páginas falsas de Facebook y los anuncios patrocinados en las plataformas de redes sociales se están empleando para dirigir a los usuarios a falsificar sitios web disfrazados de IA de Kling, con el objetivo de sacrificar las descargas de malware.

Kling Ai es una plataforma con IA para combinar imágenes y videos con mensajes de texto e indicaciones de imágenes. Fue lanzado en junio de 2024 y fue desarrollado por Kuaishou Technology, con sede en Beijing, China. A partir de abril de 2025, el servicio tiene una base de usuarios de más de 22 millones de personas por datos de la compañía.

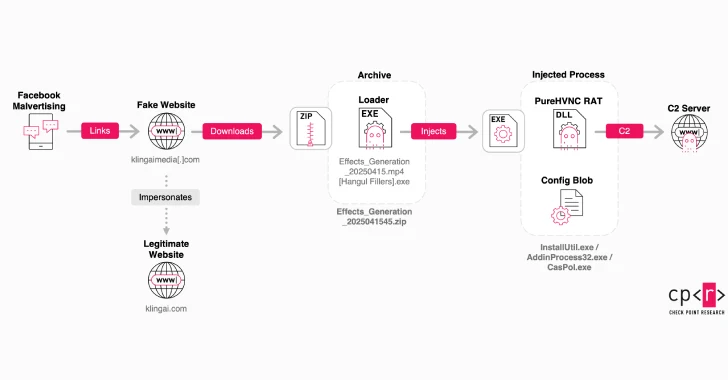

«El ataque utilizó páginas y anuncios falsos de Facebook para distribuir archivos maliciosos, lo que finalmente condujo a la ejecución de un caballo de acceso remoto Troya (rata), dando al atacante la capacidad de control remoto del sistema de la víctima y robar datos confidenciales», dijo Checkpoint.

Detectado por primera vez a principios de 2025, la campaña lleva a los usuarios desprevenidos a sitios web falsificados como Klingaimedia (.) Com y Klingaistudio (.) Com, donde se les pide que creen imágenes o videos generados por IA directamente en sus navegadores.

Sin embargo, el sitio web no genera cuentas multimedia anunciadas. Más bien, en realidad proporciona la opción de imagen o video que es un archivo ejecutable de Windows malicioso que estaba oculto usando extensiones dobles y relleno Hangul (0xe3 0x85 0xa4).

La carga útil está contenida en el archivo ZIP y actúa como un cargador que lanza troyanos de acceso remoto y acero, establece el contacto con los servidores de comando y control (C2) y contactos con credenciales, tokens de sesión y otros datos confidenciales almacenados en el navegador.

Además de monitorear herramientas analíticas como Wireshark, Ollydbg, Procmon, PROCEXP, Pestudio, Fiddler, etc., el cargador lanza la segunda etapa modificando el registro de Windows para establecer persistencia e inyectarla en procesos de sistema legítimos como «Caspol.exe» y «Installutil.exe».

La carga útil de dos etapas ofuscada usando el reactor .NET es una rata PureHVNC que contacta a un servidor remoto (185.149.232 (.) 197) y viene con la capacidad de robar datos de varias extensiones de billetera de criptomonedas instaladas en un navegador basado en Chrome. PureHVNC también adopta un enfoque basado en complementos para capturar capturas de pantalla cuando se abren títulos de ventanas para bancos y billeteras.

Check Point dijo que ha identificado más de 70 publicaciones promovidas de páginas falsas de redes sociales que se esfuerza a Kling Ai. No está claro quién está detrás de la campaña en este momento, pero la evidencia reunida de las páginas web de sitios web falsos y algunos de los anuncios sugieren que pueden ser de Vietnam.

El uso de la técnica de malvertimiento de Facebook para distribuir malware de robador ha sido una táctica comprobada de los actores de amenaza vietnamita que aprovechan cada vez más la popularidad de las herramientas de IA del generador para impulsar el malware.

A principios de este mes, Morphysec reveló que los actores de amenaza vietnamita están aprovechando herramientas falsas con IA como señuelos para tentar a los usuarios a descargar información de Malware Steeler llamado Noodles.

«La campaña, que se hace pasar por la IA de Kling a través de anuncios falsos y sitios web engañosos, demuestra cómo los actores de amenaza pueden combinar la ingeniería social y el malware avanzado para acceder a sus sistemas y datos personales», dijo Check Point.

«Tácticas que van desde archivos disfrazados hasta acceso remoto y robo de datos, así como indicaciones que apuntan a los grupos de amenazas vietnamitas, esta operación se ajusta cada vez más a las tendencias en ataques basados en las redes sociales específicos y refinados».

El Wall Street Journal informó que Meta estaba luchando contra una «epidemia de estafas», lo que provocó que los cibercriminales inundaran Facebook e Instagram con una variedad de tipos de estafas, que van desde los romances de cebo hasta los anuncios. Muchas de las páginas de fraude se ejecutan desde China, Sri Lanka, Vietnam y Filipinas, agregó el informe.

Según otros mundos, los anuncios de trabajo falsos en Telegram, Facebook y otras redes sociales se usan cada vez más para seducir a los jóvenes indonesios y ser traficados por compuestos de estafa en el sudeste asiático, de los cuales se ven obligados a invertir en fraude de inversiones y víctimas de fraude en todo el mundo.

Source link