La presunta operación de ciberespionaje con sede en China se ha dirigido a organizaciones militares en el sudeste asiático como parte de una campaña patrocinada por el Estado que se remonta al menos a 2020.

La Unidad 42 de Palo Alto Networks está rastreando la actividad de amenazas bajo la designación CL-STA-1087. CL se refiere a grupos y STA significa motivos respaldados por el estado.

Los investigadores de seguridad Lior Rochberger y Yoav Zema dijeron: «Esta operación demostró paciencia estratégica y un enfoque en la recopilación de inteligencia muy específica en lugar del robo masivo de datos». «Los atacantes detrás de este grupo buscaron y recopilaron activamente archivos muy específicos sobre capacidades militares, estructura organizativa y actividades de colaboración con las fuerzas occidentales».

Esta campaña exhibe características comúnmente asociadas con operaciones avanzadas de amenazas persistentes (APT), incluidos métodos de entrega cuidadosamente diseñados, estrategias de evasión defensiva, una infraestructura operativa altamente estable y una implementación de carga útil personalizada diseñada para respaldar el acceso no autorizado continuo a los sistemas comprometidos.

Las herramientas utilizadas por los actores de amenazas en sus actividades maliciosas incluyen puertas traseras llamadas AppleChris y MemFun, y un recolector de credenciales llamado Getpass.

El proveedor de ciberseguridad dijo que detectó la intrusión después de identificar una ejecución sospechosa de PowerShell, lo que provocó que el script se suspendiera durante seis horas, después de lo cual pudo crear un shell inverso para un servidor de comando y control (C2) controlado por un actor de amenazas. Aún se desconoce el vector de acceso inicial exacto utilizado en el ataque.

La secuencia de infección incluye el despliegue de AppleChris. Varias versiones de AppleChris se colocan en los puntos finales específicos luego del movimiento lateral para mantener la persistencia y evadir la detección basada en firmas. También se ha observado que los actores de amenazas realizan búsquedas relacionadas con actas de reuniones oficiales, operaciones militares conjuntas y evaluaciones detalladas de las capacidades operativas.

«Los atacantes estaban particularmente interesados en archivos relacionados con la estructura y estrategia organizacional militar, incluidos los sistemas de comando, control, comunicaciones, computadoras e información (C4I)», dijeron los investigadores.

Tanto las variantes de AppleChris como MemFun están diseñadas para acceder a cuentas compartidas de Pastebin, actuando como resolutores de entrega muerta que recuperan la dirección C2 real almacenada en formato decodificado Base64. Una versión de AppleChris se basa en Dropbox para extraer información C2 utilizando un enfoque basado en Pastebin como opción alternativa. Pastebin Paste se remonta a septiembre de 2020.

Lanzado por el secuestro de DLL, AppleChris inicia una conexión con el servidor C2 y recibe comandos que le permiten enumerar unidades, enumerar directorios, cargar/descargar/eliminar archivos, enumerar procesos, ejecutar shells remotos y crear procesos silenciosos.

La segunda variante del tunelizador representa una evolución de la versión anterior al utilizar únicamente Pastebin para obtener la dirección C2, además de introducir funciones avanzadas de proxy de red.

«Para evadir los sistemas de seguridad automatizados, algunas variantes de malware emplean tácticas de evasión de espacio aislado durante la ejecución», dijo la Unidad 42. «Estas variantes desencadenan una ejecución retrasada a través de temporizadores de suspensión de 30 segundos (EXE) y 120 segundos (DLL), superando efectivamente la ventana de monitoreo típica de los entornos aislados automatizados».

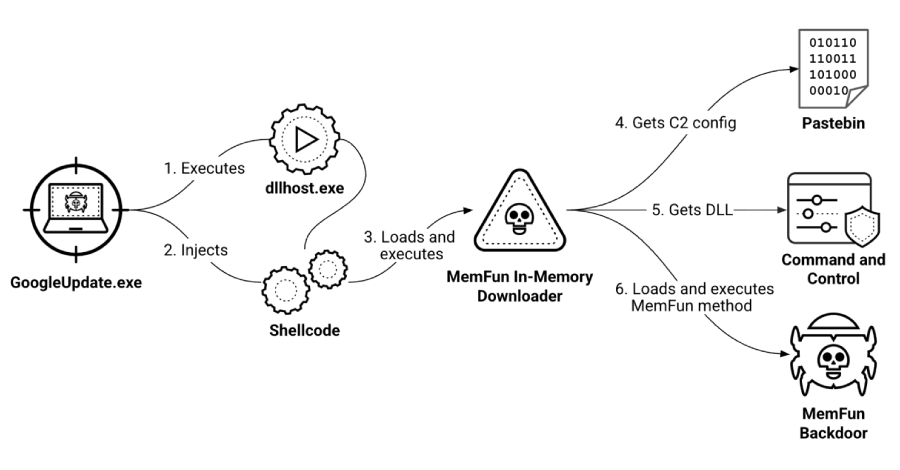

MemFun se lanza a través de una cadena de varias etapas. El cargador inicial inyecta un código shell que es responsable de iniciar el descargador en memoria. Su objetivo principal es recuperar los detalles de configuración de C2 de Pastebin y recuperar la DLL que se comunica con el servidor C2 y activa la ejecución de la puerta trasera.

La DLL se recupera del C2 en tiempo de ejecución, lo que facilita que un atacante entregue otras cargas útiles sin cambiar nada. Este comportamiento convierte a MemFun en una plataforma de malware modular en lugar de una puerta trasera estática como AppleChris.

La ejecución de MemFun comienza con un cuentagotas que realiza comprobaciones antiforenses antes de cambiar sus propias marcas de tiempo de creación de archivos para que coincidan con los tiempos de creación de los directorios del sistema de Windows. Luego utiliza una técnica conocida como saludo de proceso para inyectar su carga útil principal en la memoria del proceso suspendido asociado con ‘dllhost.exe’.

Al hacerlo, el malware se hace pasar por un proceso legítimo de Windows para evitar pasar desapercibido y dejar artefactos adicionales en el disco.

En el ataque también se utiliza una versión personalizada de Mimikatz conocida como Getpass para intentar escalar privilegios y extraer contraseñas en texto plano, hashes NTLM y datos de autenticación directamente desde la memoria del proceso «lsass.exe».

«Los atacantes detrás del grupo demostraron fortaleza operativa y conciencia de seguridad», concluyó la Unidad 42. «Mantuvieron el acceso inactivo durante varios meses mientras se concentraban en recopilar inteligencia de precisión e implementar sólidas medidas de seguridad operativa para garantizar la longevidad de la campaña».

Source link