Se dice que el actor de amenazas norcoreano conocido como ScarCruft está detrás de un nuevo conjunto de herramientas, que incluyen puertas traseras que utilizan Zoho WorkDrive para comunicaciones de comando y control (C2) para recuperar más cargas útiles, e implantes que usan medios extraíbles para transmitir comandos y penetrar redes aisladas.

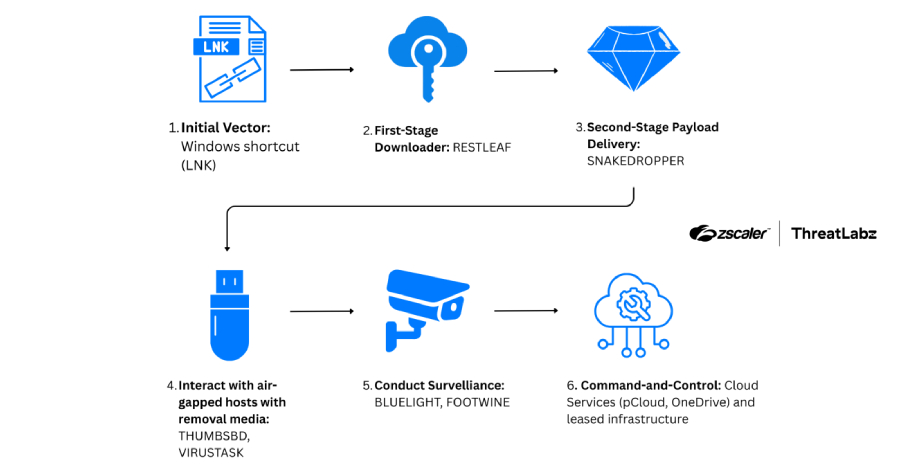

La campaña, denominada «Ruby Jumper» por Zscaler ThreatLabz, implementa familias de malware como RESTLEAF, SNAKEDROPPER, THUMBSBD, VIRUSTASK, FOOTWINE y BLUELIGHT para facilitar el monitoreo de los sistemas de las víctimas. Fue descubierto por una empresa de ciberseguridad en diciembre de 2025.

«En la campaña Ruby Jumper, cuando una víctima abre un archivo LNK malicioso, lanza un comando de PowerShell que escanea el directorio actual y se ubica según el tamaño del archivo», dijo el investigador de seguridad Seongsu Park. «El script de PowerShell iniciado por el archivo LNK luego corta múltiples cargas útiles incrustadas de un desplazamiento fijo dentro del LNK, incluidos documentos señuelo, cargas útiles ejecutables, scripts de PowerShell adicionales y archivos por lotes».

Uno de los documentos señuelo utilizados en la campaña muestra artículos sobre el conflicto palestino-israelí traducidos al árabe de un periódico norcoreano.

Las tres cargas útiles restantes se utilizan para avanzar gradualmente el ataque a la siguiente etapa. El script por lotes inicia PowerShell. Después de que PowerShell descifra la carga útil, carga el código de shell que contiene la carga útil. Se genera una carga útil ejecutable de Windows denominada RESTLEAF en la memoria y utiliza Zoho WorkDrive para C2. Esta es la primera vez que los actores de amenazas explotan los servicios de almacenamiento en la nube en una campaña de ataque.

Una vez autenticado exitosamente con la infraestructura de Zoho WorkDrive usando un token de acceso válido, RESTLEAF descarga el código shell y lo ejecuta mediante inyección de proceso, lo que finalmente conduce a la implementación de SNAKEDROPPER. Esto instalará el tiempo de ejecución de Ruby, establecerá la persistencia mediante tareas programadas y eliminará THUMBSBD y VIRUSTASK.

THUMBSBD está disfrazado de archivo Ruby y utiliza medios extraíbles para transmitir comandos y transferir datos entre sistemas conectados a Internet y aislados. Puede recopilar información del sistema, descargar cargas útiles secundarias de servidores remotos, extraer archivos y ejecutar comandos arbitrarios. Cuando se detecta la presencia de medios extraíbles, el malware crea carpetas ocultas que utiliza para preparar los comandos emitidos por el operador y almacenar el resultado de la ejecución.

Una de las cargas útiles entregadas por THUMBSBD es FOOTWINE. Es una carga útil cifrada con un iniciador de shellcode integrado con capacidades de registro de teclas y captura de audio y vídeo para vigilancia. Comuníquese con el servidor C2 utilizando un protocolo binario personalizado a través de TCP. El conjunto completo de comandos soportados por este malware es:

sm, para el shell de comandos interactivo fm, para trabajar con archivos y directorios gm, administrar complementos y configuraciones rm, modificar el registro de Windows pm, enumerar los procesos en ejecución dm, tomar capturas de pantalla y capturar pulsaciones de teclas cm, realizar monitoreo de audio y video s_d, recibir el contenido del script por lotes del servidor C2, guardarlo en el archivo %TEMP%\SSMMHH_DDMMYYYY.bat y ejecutarlo pxm, configurar conexiones proxy y retransmisión de tráfico bidireccional. (ruta del archivo), para cargar la DLL especificada.

THUMBSBD también está diseñado para distribuir BLUELIGHT, una puerta trasera anteriormente atribuida a ScarCruft, al menos desde 2021. El malware utiliza proveedores de nube legítimos como Google Drive, Microsoft OneDrive, pCloud y BackBlaze, lo que permite que C2 ejecute comandos arbitrarios, enumere sistemas de archivos, descargue cargas útiles adicionales, cargue archivos y se elimine a sí mismo.

VIRUSTASK, que también se entrega como un archivo Ruby, funciona de manera similar a THUMBSBD en el sentido de que actúa como un componente de propagación de medios extraíbles que propaga malware a sistemas aislados no infectados. «A diferencia de THUMBSBD, que se encarga de la ejecución de comandos y la exfiltración, VIRUSTASK se centra únicamente en convertir en armas medios extraíbles para lograr el acceso inicial en sistemas con espacios de aire», explicó Park.

«La campaña Ruby Jumper implica una cadena de infección de varios pasos que comienza con un archivo LNK malicioso y aprovecha servicios legítimos en la nube (como Zoho WorkDrive, Google Drive y Microsoft OneDrive) para implementar un nuevo entorno de ejecución Ruby autónomo», dijo Park. «Lo más importante es que THUMBSBD y VIRUSTASK utilizan medios extraíbles como armas para evitar el aislamiento de la red e infectar sistemas aislados».

Source link