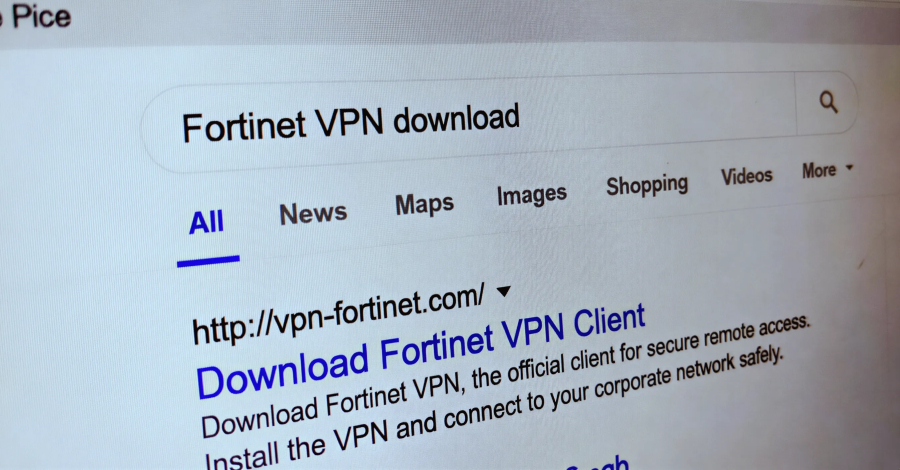

Microsoft ha revelado detalles de una campaña de robo de credenciales utilizando clientes falsos de redes privadas virtuales (VPN) distribuidos mediante técnicas de envenenamiento de optimización de motores de búsqueda (SEO).

«Esta campaña implementa un caballo de Troya firmado digitalmente que redirige a los usuarios que buscan software empresarial legítimo a un archivo ZIP malicioso en un sitio web controlado por un atacante y recopila credenciales de VPN haciéndose pasar por un cliente VPN confiable», dijeron los equipos de Microsoft Threat Intelligence y Microsoft Defender Experts.

El fabricante de Windows, que observó esta actividad a mediados de enero de 2026, la atribuyó al grupo de actividades de amenazas Storm-2561, conocido por difundir malware mediante envenenamiento de SEO y hacerse pasar por proveedores de software populares desde mayo de 2025.

La campaña del actor de amenazas fue documentada por primera vez por Cyjax y destaca el uso de envenenamiento de SEO para redirigir a los usuarios que buscan programas de software de compañías como SonicWall, Hanwha Vision y Pulse Secure (ahora Ivanti Secure Access) en Bing a un sitio falso para descargar un instalador MSI que implementa el cargador Bumblebee.

Zscaler reveló una iteración posterior del ataque en octubre de 2025. Se observó que la campaña aprovechaba a los usuarios que buscaban software legítimo en Bing para difundir un cliente VPN troyanizado Ivanti Pulse Secure a través de un sitio web falso (‘ivanti-vpn(.)org’), y en última instancia robaba las credenciales de VPN de las máquinas víctimas.

Microsoft dijo que esta actividad destaca cómo los actores de amenazas están explotando la confianza en las clasificaciones de los motores de búsqueda y la marca del software como una táctica de ingeniería social para robar datos de los usuarios que buscan software VPN empresarial. El mal uso de plataformas confiables como GitHub para alojar archivos de instalación complica aún más el problema.

Específicamente, un repositorio de GitHub aloja un archivo ZIP que contiene un archivo de instalación MSI que pretende ser un software VPN legítimo, pero descarga un archivo DLL malicioso durante la instalación. El objetivo final, como antes, es recopilar y extraer credenciales de VPN utilizando una variante del ladrón de información llamada Hyrax.

A los usuarios se les presenta un cuadro de diálogo de inicio de sesión de VPN falso pero convincente para obtener sus credenciales. Una vez que la víctima ingresa su información, aparece un mensaje de error solicitándole que descargue un cliente VPN legítimo. En algunos casos, serás redirigido a un sitio web VPN legítimo.

El malware aprovecha la clave de registro RunOnce de Windows para establecer la persistencia de modo que se ejecute automáticamente después de cada reinicio del sistema.

«Esta campaña exhibe características consistentes con la actividad cibercriminal con motivación financiera utilizada por Storm-2561», dijo Microsoft. «El componente malicioso está firmado digitalmente por ‘Taiyuan Lihuajin Information Technology Co., Ltd.'»

Luego, el gigante tecnológico eliminó los repositorios de GitHub controlados por los atacantes y revocó sus certificados legítimos, inhabilitando sus operaciones.

Para combatir tales amenazas, se recomienda a las organizaciones y a los usuarios que implementen la autenticación multifactor (MFA) en todas las cuentas, tengan cuidado al descargar software de sitios web y verifiquen que el software sea genuino.

Source link