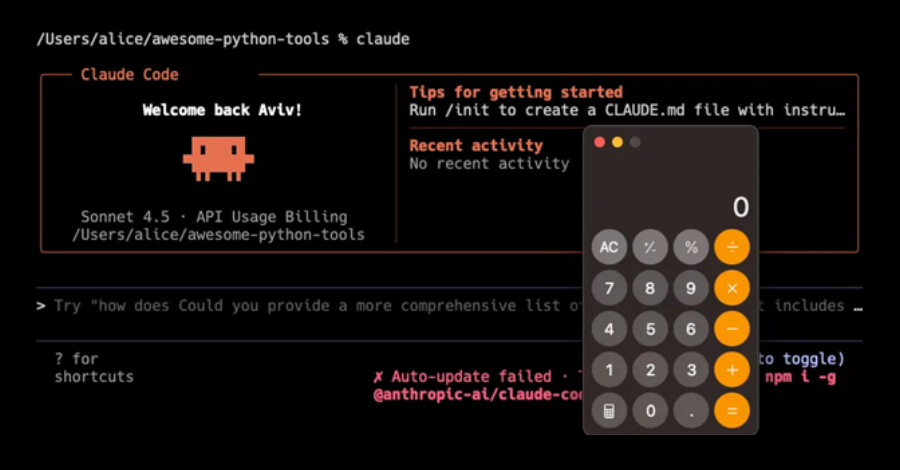

Investigadores de ciberseguridad han revelado múltiples vulnerabilidades de seguridad en Claude Code de Anthropic, un asistente de codificación impulsado por inteligencia artificial (IA), que podría permitir la ejecución remota de código y el robo de credenciales API.

«Esta vulnerabilidad explota varios mecanismos de configuración, incluidos ganchos, servidores Model Context Protocol (MCP) y variables de entorno, para ejecutar comandos de shell arbitrarios y filtrar claves API de Anthropic cuando un usuario clona y abre un repositorio que no es de confianza», dijo Check Point Research en un informe compartido con Hacker News.

Las deficiencias identificadas se dividen en tres grandes categorías.

Sin CVE (puntuación CVSS: 8,7): vulnerabilidad de inyección de código debido a la omisión del consentimiento del usuario al iniciar Claude Code en un nuevo directorio. Es posible ejecutar código arbitrario a través de un enlace de proyecto que no es de confianza definido en .claude/settings.json sin verificación adicional. (Corregido en la versión 1.0.87 en septiembre de 2025) CVE-2025-59536 (puntuación CVSS: 8,7): vulnerabilidad de inyección de código que permite a los usuarios ejecutar automáticamente comandos de shell arbitrarios durante la inicialización de la herramienta si un usuario inicia Claude Code en un directorio que no es de confianza. (Corregido en octubre de 2025 en la versión 1.0.111) CVE-2026-21852 (Puntuación CVSS: 5.3): una vulnerabilidad de divulgación de información en el flujo de carga del proyecto de Claude Code podría permitir que un repositorio malicioso filtre datos que contengan claves API de Anthropic. (Corregido en la versión 2.0.65, enero de 2026)

«Si un usuario inicia Claude Code en un repositorio de controlador de atacante, y ese repositorio incluye un archivo de configuración que establece ANTHROPIC_BASE_URL en un punto final controlado por un atacante, Claude Code emitirá una solicitud API antes de mostrar el mensaje de confianza, que incluye la posibilidad de divulgación de la clave API del usuario», dijo Anthropic en un aviso para CVE-2026-21852.

En otras palabras, simplemente abrir un repositorio diseñado es suficiente para extraer la clave API activa de un desarrollador, redirigir el tráfico API autenticado a una infraestructura externa y capturar credenciales. Esto permite a los atacantes penetrar más profundamente en la infraestructura de inteligencia artificial de la víctima.

Esto puede incluir acceder a archivos de proyectos compartidos, modificar/eliminar datos almacenados en la nube, cargar contenido malicioso e incluso incurrir en costos API inesperados.

La explotación exitosa de la vulnerabilidad inicial podría desencadenar una ejecución sigilosa en la máquina del desarrollador sin ninguna acción adicional más que iniciar el proyecto.

CVE-2025-59536 logra un objetivo similar, pero la diferencia clave es que un atacante puede aprovechar las configuraciones definidas por el repositorio definidas a través de los archivos .mcp.json y claude/settings.json para anular la autorización explícita del usuario antes de interactuar con herramientas o servicios externos a través del Protocolo de contexto modelo (MCP). Esto se logra estableciendo la opción ‘enableAllProjectMcpServers’ en verdadero.

«Una vez que una herramienta impulsada por IA obtiene la capacidad de ejecutar comandos, inicializar integraciones externas e iniciar comunicaciones de red de forma autónoma, los archivos de configuración se convierten efectivamente en parte de la capa de ejecución», dijo Check Point. «Lo que alguna vez se consideró el contexto operativo ahora impacta directamente el comportamiento del sistema».

«Esto cambia fundamentalmente el modelo de amenaza. El riesgo ya no se limita a ejecutar código que no es de confianza, sino que se extiende a la apertura de proyectos que no son de confianza. En un entorno de desarrollo impulsado por IA, la cadena de suministro comienza no sólo con el código fuente, sino también con las capas de automatización que lo rodean».

Source link