CommVault ha publicado una actualización para abordar cuatro brechas de seguridad que pueden explotarse para lograr la ejecución de código remoto en instancias confidenciales.

La lista de vulnerabilidades identificada en la versión CommVault antes del 11.36.60 es la siguiente:

CVE-2025-57788 (Puntuación CVSS: 6.9): una vulnerabilidad de mecanismo de inicio de sesión conocido permite a los atacantes no autenticados hacer llamadas de API sin la necesidad de credenciales de usuario. CVE-2025-57790 (Puntuación CVSS: 8.7): permite a los atacantes remotos entrometerse para realizar ataques remotos a través de la vulnerabilidad transversal de la ruta CVE-2025-57791 (puntaje CVSS: 6.9) que permite a los atacantes remotos realizar acceso al sistema de archivos no autorizados a través de problemas de transferencia de pasaje. Validación de entrada insuficiente y se convierte en una sesión de usuario válida para un papel soberano bajo

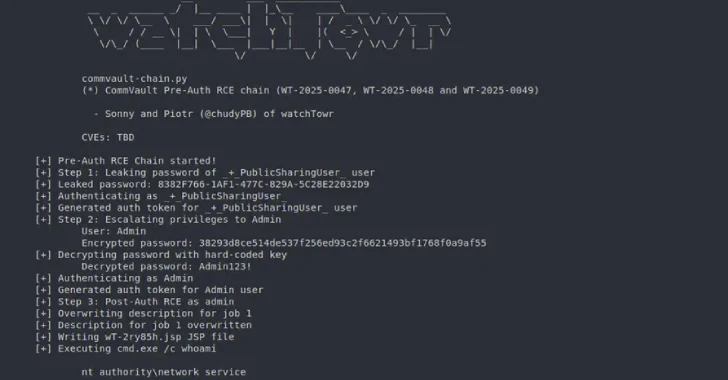

Se reconoce que los investigadores de WatchTowr Labs Sonny MacDonald y Piotr Bazydlo descubrieron que descubrieron e informaron cuatro fallas de seguridad en abril de 2025. Todas las vulnerabilidades marcadas se resolvieron en las versiones 11.32.102 y 11.36.60. Las soluciones SaaS de Commvault SaaS no se ven afectadas.

En un análisis publicado el miércoles, la compañía de seguridad cibernética dijo que los actores de amenaza podrían crear estas vulnerabilidades en dos cadenas de exploit significativas anteriores para lograr la ejecución de código que combine CVE-2025-57791 y CVE-2025-57790. CVE-2025-57790.

Vale la pena señalar que la segunda cadena de ejecución de código remoto previo a la autora solo tendrá éxito si la contraseña de administrador incorporada no ha sido cambiada desde la instalación.

Esta divulgación se produce casi cuatro meses después de que WatchToWr Labs informó una falla crítica del Centro de Comando CommVault (CVE-2025-34028, puntaje CVSS: 10.0) que permite la ejecución del código arbitrario en las instalaciones afectadas.

Un mes después, la Agencia de Seguridad de Ciberseguridad e Infraestructura de los Estados Unidos (CISA) agregó la vulnerabilidad a su catálogo de vulnerabilidades explotadas (KEV) conocidas, citando evidencia de explotación agresiva en la naturaleza.

Source link