Microsoft reveló el jueves detalles de una nueva campaña de ingeniería social ClickFix de amplio alcance que aprovechó la aplicación Windows Terminal como una forma de activar una cadena de ataque sofisticada e implementar el malware Lumma Stealer.

Esta actividad, observada en febrero de 2026, utiliza un programa emulador de terminal en lugar de solicitar al usuario que inicie un cuadro de diálogo Ejecutar de Windows y pegue un comando allí.

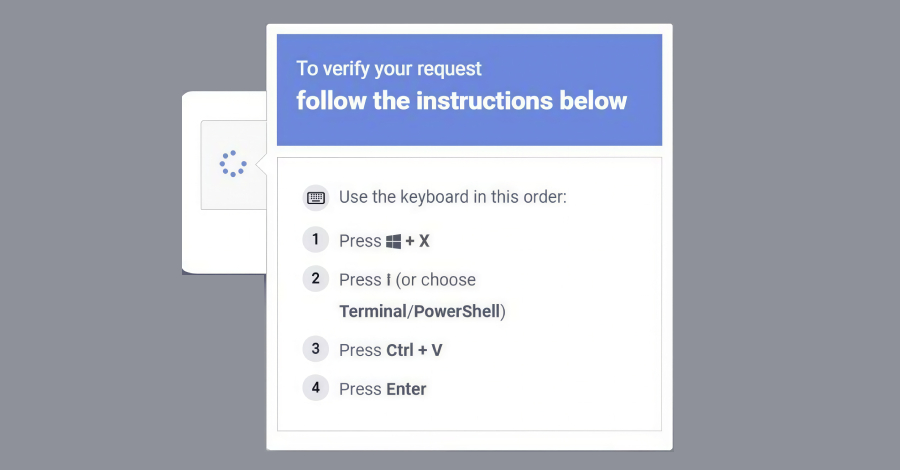

En una serie de publicaciones sobre X, el equipo de Microsoft Threat Intelligence dijo: «La campaña instruye a los objetivos a iniciar directamente Windows Terminal (wt.exe) usando el acceso directo Windows+X→I, dirigiendo a los usuarios a un entorno de ejecución de comandos privilegiado que se integra con flujos de trabajo administrativos legítimos y parece más confiable para los usuarios».

Lo notable de las últimas variantes es que aprovechan la legitimidad de Windows Terminal para evadir detecciones diseñadas específicamente para señalar el abuso en la ejecución de diálogos, sin mencionar engañar a los usuarios desprevenidos para que ejecuten comandos maliciosos entregados a través de páginas CAPTCHA falsas, mensajes de solución de problemas u otras formas de incitación a la validación.

La cadena de ataque posterior a la infracción también es única. Cuando un usuario pega un comando comprimido XOR con codificación hexadecimal copiado de la página de señuelo ClickFix en una sesión de Terminal de Windows, abarca instancias adicionales de terminal/PowerShell y, en última instancia, llama a un proceso de PowerShell responsable de decodificar el script.

Esto descarga una carga útil ZIP y un binario 7-Zip legítimo pero renombrado, este último se guarda en el disco con un nombre de archivo aleatorio. Luego, la utilidad comienza a extraer el contenido del archivo ZIP, lo que desencadena una cadena de ataque de varios pasos que incluye los siguientes pasos:

Obtenga más cargas útiles Configure la persistencia a través de tareas programadas Configure las exclusiones de Microsoft Defender Extraiga datos de la máquina y de la red Implemente Lumma Stealer usando una técnica llamada QueueUserAPC() inyectando malware en los procesos «chrome.exe» y «msedge.exe»

«Este ladrón apunta a artefactos de navegador de alto valor, como datos web y datos de inicio de sesión, recolectando credenciales almacenadas y exfiltrándolas a la infraestructura controlada por el atacante», dijo Microsoft.

El fabricante de Windows dijo que también detectó un segundo vector de ataque. Como parte de esto, cuando el comando comprimido se pega en la Terminal de Windows, se descarga un script por lotes con nombre aleatorio en la carpeta «AppData\Local» usando «cmd.exe» y se escribe un script de Visual Basic en la carpeta Temp (también conocida como %TEMP%).

«El script por lotes luego se ejecuta a través de cmd.exe con el argumento de línea de comando /launched. El mismo script por lotes luego se ejecuta a través de MSBuild.exe, lo que resulta en la explotación de LOLBin», agrega el informe. «El script se conecta a un punto final RPC de Crypto Blockchain, demuestra técnicas de ocultación de éter y realiza una inyección de código basada en QueueUserAPC() en los procesos chrome.exe y msedge.exe para recopilar datos web y de inicio de sesión».

Source link