Se descubrió que tres campañas diferentes de ClickFix servían como vectores de entrega para la implementación de un ladrón de información de macOS llamado MacSync.

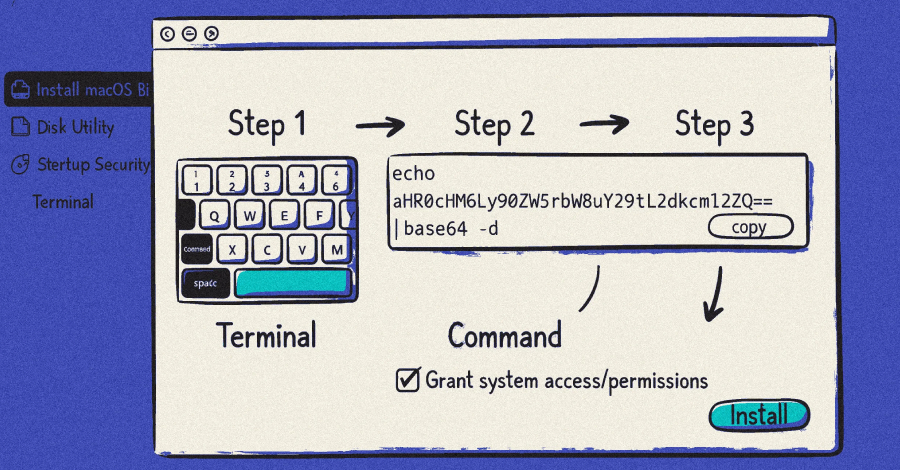

Los investigadores de Sophos Jagadeesh Chandraiah, Tonmoy Jitu, Dmitry Samosseiko y Matt Wixey dijeron: «A diferencia de los ataques tradicionales basados en exploits, esta técnica se basa completamente en la interacción del usuario (generalmente en forma de copia y ejecución de comandos), lo que la hace particularmente efectiva contra usuarios que no entienden las implicaciones de ejecutar comandos de terminal desconocidos y ofuscados».

Actualmente se desconoce si estas campañas son obra del mismo actor. Jamf Threat Labs también informó sobre el uso de señuelos ClickFix para distribuir malware en diciembre de 2025. Los detalles de las tres campañas son los siguientes:

Noviembre de 2025: una campaña que utiliza el navegador OpenAI Atlas como cebo y se distribuye a través de los resultados de búsqueda patrocinados de Google, dirigiendo a los usuarios a una URL falsa de Google Sites con un botón de descarga que, al hacer clic, abre la aplicación Terminal y proporciona instrucciones para pegar un comando. Esta acción descarga un script de shell que solicita al usuario la contraseña del sistema y ejecuta MacSync con permisos de nivel de usuario. Diciembre de 2025: la campaña de publicidad maliciosa aprovecha los enlaces patrocinados asociados con búsquedas de Google para consultas como «cómo limpiar tu Mac» para llevar a los usuarios a conversaciones compartidas en sitios legítimos de OpenAI ChatGPT, dando la impresión de que los enlaces son seguros. La conversación de ChatGPT redirigió a la víctima a una página de inicio maliciosa con temática de GitHub que convenció al usuario de ejecutar comandos maliciosos en la aplicación Terminal. Febrero de 2026: campaña dirigida a Bélgica, India y partes de América. Distribuimos una nueva variante de MacSync a través del señuelo ClickFix. La última versión admite cargas útiles dinámicas de AppleScript y ejecución en memoria para evitar análisis estáticos, evitar la detección de comportamiento y complicar la respuesta a incidentes.

El script de shell que se inicia después de ejecutar el comando Terminal está diseñado para conectarse a un servidor codificado para recuperar la carga útil de AppleScript Infostealer, al mismo tiempo que toma medidas para eliminar evidencia de robo de datos. Este ladrón tiene la capacidad de recopilar una amplia gama de datos de hosts comprometidos, incluido el robo de credenciales, archivos, bases de datos de llaveros y frases iniciales de billeteras de criptomonedas.

Los últimos hallazgos sugieren que los actores de amenazas están utilizando la confianza asociada con las conversaciones ChatGPT como arma para engañar a los usuarios para que ejecuten comandos maliciosos, mientras adaptan este método para estar un paso por delante de las herramientas de seguridad.

Sophos dijo que las nuevas variantes observadas en la última campaña «probablemente representan que los desarrolladores de malware ajustan las medidas de seguridad del sistema operativo y del software para mantener la eficacia». «Por lo tanto, las mejoras en las tácticas típicas de ingeniería social de ClickFix son una forma en que dichas campañas pueden seguir evolucionando en el futuro».

En los últimos meses, la campaña ClickFix utilizó plataformas legítimas como Cloudflare Pages (pages.dev), Squarespace y Tencent EdgeOne para alojar instrucciones falsas para instalar herramientas de desarrollo como Claude Code de Anthropic. Las URL se distribuyen a través de anuncios maliciosos en motores de búsqueda.

Esta instrucción, como antes, engaña a las víctimas para que instalen malware que roba información, como Amatera Stealer. Este ataque de ingeniería social tiene el nombre en código InstallFix o GoogleFix. Según Nati Tal, directora de Guardio Labs, cadenas de infección similares conducen a la implementación de Alien infostealer en Windows y Atomic Stealer en macOS.

Según Tal, un comando de PowerShell ejecutado después de pegar y ejecutar el comando de instalación esperado de Claude Code recupera el paquete legítimo de extensión de Chrome en el archivo de la aplicación HTML maliciosa (HTA) y lanza el cargador .NET ofuscado de Alien en la memoria.

«Mientras que los ataques tradicionales de ClickFix requieren que los usuarios inventen una razón para ejecutar un comando, como un CAPTCHA falso, un mensaje de error inventado o un aviso del sistema falso, InstallFix no requiere nada de eso», dijo Push Security. «El pretexto es simplemente que el usuario quiere instalar software legítimo».

Según Pillar Security, al menos 20 campañas de malware se dirigieron a herramientas de codificación de vibración (IA) y inteligencia artificial entre febrero y marzo de 2026. Esto incluye editores de código, agentes de IA, plataformas de modelos de lenguaje grandes (LLM), extensiones de navegador basadas en IA, generadores de vídeo de IA y herramientas empresariales de IA. Se descubrió que nueve de ellos estaban dirigidos tanto a Windows como a macOS, mientras que los siete restantes solo afectaban a los usuarios de macOS.

«La razón es clara: los usuarios de herramientas de codificación AI/vibe se inclinan en gran medida hacia macOS, y los usuarios de macOS tienden a tener credenciales de mayor valor (claves SSH, tokens de nube, billeteras criptográficas)», dijo el investigador de Pillar Security, Eilon Cohen.

«La técnica ClickFix/InstallFix (engañar a los usuarios para que peguen comandos en la terminal) es muy efectiva contra los desarrolladores porque curl | sh es un patrón de instalación legítimo. Homebrew, Rust, nvm y muchas otras herramientas de desarrollo usan exactamente este patrón. Los comandos maliciosos se esconden a plena vista».

No hace falta decir que los beneficios proporcionados por ClickFix (y sus variantes) han llevado a que múltiples actores y grupos de amenazas adopten esta táctica. Esto incluye un sistema de distribución de tráfico (TDS) malicioso llamado KongTuke (también conocido como 404 TDS, Chaya_002, LandUpdate808, TAG-124). El sistema utiliza un sitio web de WordPress comprometido y un señuelo CAPTCHA falso para entregar un troyano basado en Python llamado ModeloRAT.

El atacante inyecta JavaScript malicioso en un sitio web legítimo de WordPress y solicita al usuario que ejecute comandos de PowerShell que inician un proceso de infección de varios pasos para implementar el troyano.

«El grupo continúa utilizando esta técnica junto con su nueva técnica CrashFix, que engaña a los usuarios para que instalen extensiones de navegador maliciosas e inicien infecciones», dijo Trend Micro. «El malware comprueba específicamente si el sistema es parte de un dominio corporativo e identifica las herramientas de seguridad instaladas antes de continuar. Esto sugiere que se centra en entornos corporativos en lugar de una infección oportunista».

Eso no es todo. También se ha observado que las campañas de KongTuke utilizan registros DNS TXT en sus scripts ClickFix. Estos registros DNS TXT preparan comandos que recuperan y ejecutan scripts de PowerShell.

A continuación se enumeran otros ataques de secuestro de pasta estilo ClickFix que se han detectado en la naturaleza.

Se utiliza un sitio web comprometido para mostrar un señuelo de página ClickFix que imita el mensaje «¡Aw Snap!» de Google. Realiza errores y actualizaciones del navegador y distribuye cuentagotas, descargadores y extensiones de navegador maliciosas. Los señuelos ClickFix proporcionados a través de enlaces de publicidad maliciosa/phishing se utilizan para atraer a los usuarios a páginas maliciosas que conducen a la implementación de Remcos RAT. Un sitio web falso que promociona la estafa de lanzamiento aéreo de $TEMU utiliza un señuelo de validación CAPTCHA falso para activar la ejecución de un comando PowerShell que ejecuta código Python arbitrario recuperado del servidor. Utiliza un sitio web falso que promociona CleanMyMac para engañar a los usuarios para que ejecuten comandos de Terminal maliciosos e implementa un ladrón de macOS llamado SHub Stealer y billeteras de criptomonedas de puerta trasera como Exodus, Atomic Wallet, Ledger Wallet y Ledger Live para robar frases iniciales. Ejecuta un script de PowerShell que sirve un cuentagotas MSI utilizando un señuelo de validación CAPTCHA falso en un sitio web comprometido. Luego se instala el tiempo de ejecución de Deno JavaScript para ejecutar el código ofuscado y, finalmente, un cargador de Python llamado CastleLoader instala CastleRAT en la memoria.

En un informe publicado la semana pasada, Rapid7 reveló que los sitios web confiables de WordPress se vieron comprometidos como parte de una campaña en curso más amplia destinada a insertar implantes ClickFix disfrazados de desafíos de verificación humana de Cloudflare. Esta actividad ha estado activa desde diciembre de 2025.

Se han identificado más de 250 sitios web infectados en al menos 12 países, incluidos Australia, Brasil, Canadá, República Checa, Alemania, India, Israel, Singapur, Eslovaquia, Suiza, Reino Unido y Estados Unidos, y estos sitios web han sido identificados como medios de comunicación locales y empresas locales.

El objetivo final de estos señuelos es comprometer los sistemas Windows con varias familias de malware ladrón: StealC Stealer, una versión mejorada de Vidar Stealer, un ladrón de .NET llamado Impure Stealer y un ladrón de C++ llamado VodkaStealer. Los datos robados pueden servir como plataforma de lanzamiento para robos financieros y ataques posteriores.

Actualmente se desconoce el método exacto mediante el cual se piratean los sitios de WordPress. Sin embargo, se sospecha que el exploit implica explotar complementos y temas de WordPress, credenciales de administrador previamente robadas o fallas de seguridad reveladas recientemente en la interfaz wp-admin de acceso público.

Para combatir esta amenaza, se recomienda a los administradores de sitios que mantengan sus sitios actualizados, utilicen contraseñas seguras para el acceso administrativo, configuren la autenticación de dos factores (2FA) y busquen cuentas de administrador sospechosas.

«La mejor defensa para las personas que navegan por la web es permanecer alerta, mantener una mentalidad de confianza cero, utilizar software de seguridad confiable y mantenerse actualizado sobre las últimas tácticas de phishing y ClickFix utilizadas por atacantes maliciosos», dijo Rapid7. «La conclusión clave de este informe es que incluso los sitios web confiables pueden verse comprometidos y utilizados como arma contra visitantes desprevenidos».

Source link