Microsoft ha advertido sobre nuevas campañas que aprovechan la próxima temporada de impuestos en EE.UU. para recolectar credenciales y distribuir malware.

Esta campaña de correo electrónico aprovecha la naturaleza urgente y urgente del correo electrónico para enviar mensajes de phishing disfrazados de avisos de reembolso, formularios de nómina, recordatorios de presentación o solicitudes de profesionales de impuestos para engañar a los destinatarios para que abran archivos adjuntos maliciosos, escaneen códigos QR o interactúen con enlaces sospechosos.

«Si bien muchas campañas apuntan al robo de datos personales y financieros, otras se dirigen específicamente a contadores y otros profesionales que manejan documentos confidenciales, tienen acceso a datos financieros y están acostumbrados a recibir correos electrónicos relacionados con impuestos en esta época del año», dijeron los equipos de Microsoft Threat Intelligence y Microsoft Defender Security Research en un informe publicado la semana pasada.

Algunos de estos esfuerzos dirigen a los usuarios a páginas crudas diseñadas a través de plataformas de phishing como servicio (PhaaS), mientras que otros implementan herramientas legítimas de administración y monitoreo remoto (RMM) como ConnectWise ScreenConnect, Datto y SimpleHelp para brindar a los atacantes acceso persistente a los dispositivos comprometidos.

Los detalles de algunas campañas se encuentran a continuación.

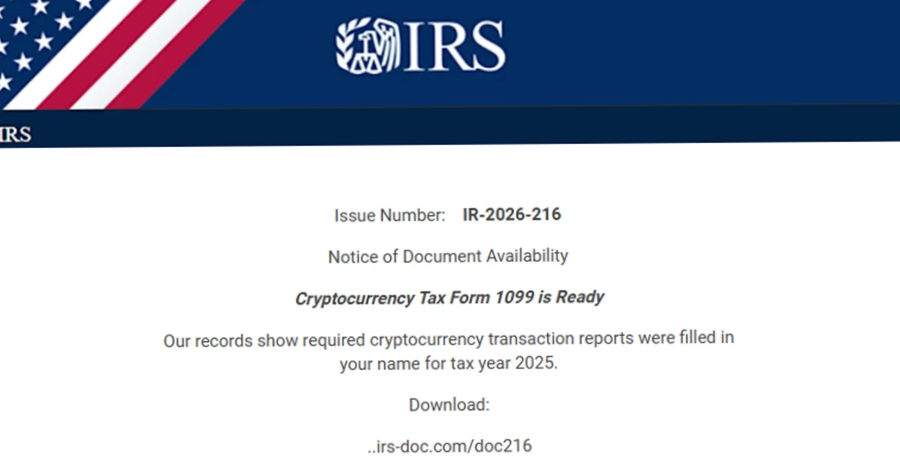

Se utiliza un contador público certificado (CPA) para distribuir una página de phishing relacionada con el kit Energy365 PhaaS para obtener el correo electrónico y la contraseña de la víctima. Se estima que el kit de phishing Energy365 envía cientos de miles de correos electrónicos maliciosos todos los días. Utiliza códigos QR y señuelos W2 para apuntar a aproximadamente 100 organizaciones, principalmente en las industrias manufacturera, minorista y de atención médica de EE. UU., imitando las páginas de inicio de sesión de Microsoft 365 y dirigiendo a los usuarios a una página de phishing creada utilizando la plataforma PhaaS SneakyLog (también conocida como Kratos) para desviar credenciales y códigos de autenticación de dos factores (2FA). Usar dominios con temas fiscales en campañas de phishing con el único propósito de distribuir ScreenConnect, engañando a los usuarios para que hagan clic en un enlace falso con el pretexto de acceder a los formularios fiscales más recientes. Un señuelo de criptomonedas dirigido específicamente al sector de educación superior de EE. UU. se hace pasar por el Servicio de Impuestos Internos (IRS) e indica a los destinatarios que visiten un dominio malicioso (“irs-doc(.)com” o “gov-irs216(.)net”) y descarguen un “Formulario de impuestos sobre criptomonedas 1099” para entregar ScreenConnect o SimpleHelp. Dirigido a contadores y organizaciones relacionadas, solicita asistencia fiscal mediante el envío de enlaces maliciosos que los dirigen a las instalaciones de Datto.

Microsoft dijo que también observó una campaña de phishing a gran escala el 10 de febrero de 2026, con más de 29.000 usuarios en 10.000 organizaciones afectadas. Aproximadamente el 95% de los objetivos estaban ubicados en Estados Unidos y abarcaban industrias como servicios financieros (19%), tecnología y software (18%) y venta minorista y bienes de consumo (15%).

«El correo electrónico se hacía pasar por el IRS y afirmaba que es posible que se hayan presentado declaraciones de impuestos fraudulentas basadas en el Número de identificación de presentación electrónica (EFIN) del destinatario. Se indicó a los destinatarios que descargaran el supuesto ‘Visor de transcripciones del IRS’ genuino para ver estas declaraciones», dijo el gigante tecnológico.

El correo electrónico enviado a través de Amazon Simple Email Service (SES) contiene un botón «Descargar IRS Transcript View 5.1» que, cuando se hace clic, redirige al usuario a smartvault(.)im, un dominio que se hace pasar por SmartVault, una conocida plataforma de administración e intercambio de documentos.

El sitio de phishing aprovechó Cloudflare para mantener a raya a los bots y los escáneres automatizados, garantizando que solo los usuarios humanos recibieran la carga útil principal: un ScreenConnect empaquetado maliciosamente que brindaba a los atacantes acceso remoto al sistema y facilitaba el robo de datos, la recolección de credenciales y otras actividades posteriores a la explotación.

Para mantenerse a salvo de estos ataques, se recomienda a las organizaciones que apliquen 2FA para todos los usuarios, implementen políticas de acceso condicional, monitoreen y escaneen los correos electrónicos entrantes y los sitios web visitados, y eviten que los usuarios accedan a dominios maliciosos.

Este desarrollo coincidió con el descubrimiento de varias campañas que arrojaban malware de acceso remoto y robaban datos.

Utilizan páginas falsas de Google Meet y Zoom para atraer a los usuarios a realizar videollamadas fraudulentas y, en última instancia, distribuyen software de acceso remoto como Teramind, una plataforma legítima de seguimiento de empleados, a través de actualizaciones de software falsas. Se utiliza un sitio web fraudulento de la marca Avast para engañar a los usuarios de habla francesa para que entreguen todos los datos de su tarjeta de crédito como parte de una estafa de reembolso. Un sitio web tipográfico que se hace pasar por el portal oficial de descarga de Telegram (‘telegrgam(.)com’) se utiliza para distribuir un instalador troyanizado que, además de eliminar un instalador legítimo de Telegram, ejecuta una DLL responsable de iniciar la carga útil en la memoria. Luego, el malware inicia la comunicación con la infraestructura de comando y control para recibir instrucciones, descargar componentes actualizados y mantener un acceso persistente. Las notificaciones de alerta de Microsoft Azure Monitor se aprovechan para enviar correos electrónicos de phishing de devolución de llamadas que invitan a facturas y pagos fraudulentos. «Un atacante crea una regla de alerta maliciosa de Azure Monitor e incorpora contenido fraudulento en la descripción de la alerta, como detalles de facturación falsos o un número de teléfono de soporte controlado por el atacante», dijo LevelBlue. «Luego, la víctima se agrega al grupo de acciones vinculado a la regla de alerta y Azure envía el mensaje de phishing desde la dirección del remitente legítimo azure-noreply@microsoft.com». El correo electrónico de phishing utiliza un señuelo con citas para entregar un cuentagotas de JavaScript que se conecta a un servidor externo y descarga un script de PowerShell. Esto inicia la aplicación confiable de Microsoft ‘Aspnet_compiler.exe’ e inyecta la carga útil XWorm 7.1 mediante una inyección de DLL reflectante. El malware actualizado viene con componentes desarrollados en .NET diseñados para el sigilo y la persistencia. También se ha utilizado un señuelo de solicitud de cotización similar para desencadenar la cadena de infección Remcos RAT sin archivos. Los correos electrónicos de phishing y los trucos de ClickFix se utilizan para entregar NetSupport RAT para obtener acceso no autorizado al sistema, robar datos e implementar malware adicional. El correo electrónico de phishing utiliza el URI de redireccionamiento de registro de aplicaciones de Microsoft (“login.microsoftonline(.)com”) para explotar las relaciones de confianza, evitar los filtros de spam de correo electrónico y redirigir a los usuarios a un sitio web de phishing que captura las credenciales de la víctima y el código 2FA. Los servicios legítimos de reescritura de URL de Avanan, Barracuda, Bitdefender, Cisco, INKY, Mimecast, Proofpoint, Sophos y Trend Micro se pueden aprovechar para ocultar URL maliciosas en correos electrónicos de phishing para evitar la detección. «Los actores de amenazas emplean cada vez más redirecciones de cadenas de múltiples proveedores en sus campañas de phishing», dijo LevelBlue. «Si bien la actividad anterior normalmente dependía de un único servicio de reescritura, la nueva campaña acumula enlaces ya reescritos en múltiples capas. Este anidamiento hace que sea significativamente más difícil para las plataformas de seguridad reconstruir la ruta de redireccionamiento completa e identificar el destino malicioso final». ZIP maliciosos disfrazados de una amplia gama de software, incluidos generadores de imágenes de inteligencia artificial (IA), herramientas de cambio de voz, utilidades de negociación del mercado de valores, modificaciones de juegos, VPN y emuladores. Utilice archivos para distribuir Salat Stealer o MeshAgent con su minero de criptomonedas. Esta campaña está dirigida específicamente a usuarios de EE. UU., Reino Unido, India, Brasil, Francia, Canadá y Australia. Las invitaciones digitales enviadas a través de correos electrónicos de phishing se utilizan para dirigir a los usuarios a una página CAPTCHA falsa de Cloudflare que entrega VBScript. Luego ejecuta código PowerShell para recuperar un cargador .NET evasivo llamado SILENTCONNECT de Google Drive, que finalmente entrega ScreenConnect.

Este hallazgo se produce cuando los actores de amenazas adoptan cada vez más RMM, y el uso indebido de dichas herramientas aumenta un 277% año tras año, según un informe reciente publicado por Huntress.

«Debido a que estas herramientas son utilizadas por departamentos de TI legítimos, generalmente se ignoran y se consideran ‘confiables’ en la mayoría de los entornos corporativos», dijeron los investigadores de Elastic Security Labs Daniel Stepanic y Salim Bitam. «Las organizaciones deben permanecer alerta y auditar sus entornos para detectar el uso no autorizado de RMM».

Source link