El 31 de enero de 2026, los investigadores revelaron que Moltbook, una red social creada para agentes de IA, dejó su base de datos ampliamente disponible, exponiendo 35.000 direcciones de correo electrónico y 1,5 millones de tokens API de agentes en 770.000 agentes activos.

La parte más preocupante estaba en los mensajes privados. Algunas de estas conversaciones contenían credenciales de terceros en texto claro, incluidas claves API de OpenAI, compartidas entre agentes y almacenadas en la misma tabla no cifrada que los tokens necesarios para secuestrar a los propios agentes.

Esta es una forma de combinación dañina. Es decir, un desglose de permisos entre dos o más aplicaciones unidas por un agente de IA, una integración o una concesión de OAuth que ningún propietario de la aplicación ha firmado nunca como una superficie de riesgo única.

Los agentes de Moltbook se sentaron en ese puente, transportando credenciales para la plataforma anfitriona y servicios externos conectados por el usuario fuera de la vista, incluso del propietario de la plataforma. La mayoría de las revisiones de acceso a SaaS todavía examinan una aplicación a la vez. Este es un punto ciego al que apuntan los atacantes.

Cómo se forman las combinaciones tóxicas

Las combinaciones tóxicas rara vez resultan de una mala decisión. Estos aparecen cuando un agente de IA, una integración o un servidor MCP unen dos o más aplicaciones a través de concesiones de OAuth, alcances de API o cadenas de uso de herramientas. El puente en sí es algo que nadie ha revisado, por lo que cada lado del puente se ve bien por sí solo.

Como ejemplo, imagine que un desarrollador instala un conector MCP que permite al IDE publicar fragmentos de código en un canal de Slack a pedido. Un administrador de Slack cierra la sesión del bot. El administrador del IDE cierra la conexión saliente. Ninguno de los dos reconoce la relación de confianza que existe entre la edición de fuentes y los mensajes comerciales en el momento en que ambas partes están en funcionamiento. Esto funciona en ambas direcciones. La inyección rápida dentro del IDE envía código confidencial a Slack y las instrucciones incrustadas en Slack se devuelven al contexto del IDE en la siguiente sesión.

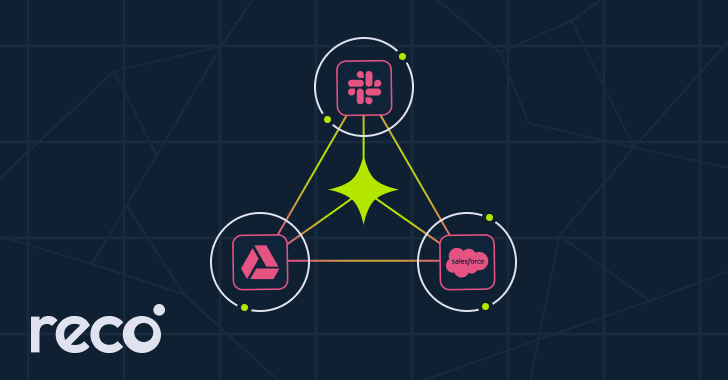

Verá la misma forma cada vez que un agente de IA une Drive y Salesforce, un bot conecta un repositorio de origen a un canal de equipo o un intermediario hace que dos aplicaciones confíen entre sí a través de permisos que se ven bien.

Por qué se pasan por alto las reseñas de aplicaciones individuales

Las revisiones de acceso convencionales rara vez captan esta forma. Es una tensión en el ámbito que el SaaS moderno ha creado. Estos incluyen identidades no humanas como cuentas de servicio, bots y agentes de IA, sin ningún ser humano detrás de ellos, relaciones de confianza formadas en tiempo de ejecución en lugar de en tiempo de aprovisionamiento, y puentes OAuth y MCP que conectan entre aplicaciones sin que el catálogo de gobernanza lo sepa.

Responder «¿Quién es el propietario de este ámbito y de los otros dos, y qué pueden lograr juntos?» Se vuelve aún más difícil cuando el alcance en cuestión reside en un token que nadie ha proporcionado a través del sistema de identidad.

La brecha de la telemetría está creciendo bastante rápido.

Los agentes de IA, los servidores MCP y los conectores de terceros ahora se distribuyen en dos o tres aplicaciones adyacentes de forma predeterminada, y las identidades no humanas superan en número a las identidades humanas en la mayoría de los entornos SaaS. El informe State of SaaS Security 2025 de Cloud Security Alliance encontró que el 56% de las organizaciones ya están preocupadas por el acceso a API con privilegios excesivos en las integraciones de SaaS a SaaS.

algo que vale la pena pensar

Cerrar la brecha implica principalmente mover reseñas desde cada aplicación entre aplicaciones. Aquí hay algunas cosas que vale la pena considerar para abordar este tipo de problema.

Áreas a revisar Cómo se ve en la práctica Inventario de identificación no humana Todos los agentes de IA, bots, servidores MCP e integraciones de OAuth se colocan en el mismo registro que las cuentas de usuario, con el propietario y la fecha de revisión. Concesión de alcance entre aplicaciones Los nuevos alcances de escritura en una identidad que ya tiene un alcance de lectura en otra aplicación se marcan antes de la aprobación, no después de la aprobación. Revisión del puente en la creación Cada conector que une dos sistemas tiene un rastro de revisión que especifica ambas partes y la relación de confianza entre ellos. Los tokens de salud de tokens de larga duración cuya actividad se desvíe del alcance para el cual fueron otorgados originalmente están sujetos a revocación en lugar de renovación. Monitoreo de deriva en tiempo de ejecución Las anomalías en el alcance entre aplicaciones y las identidades que operan en nuevas combinaciones de aplicaciones indican que se está formando una combinación tóxica.

Se trata de disciplinas de procedimiento más que de opciones de productos, y cualquier herramienta de revisión de acceso disponible funcionará. En realidad, es difícil ver estas conexiones a escala sin una plataforma creada para monitorear continuamente los gráficos en tiempo de ejecución. La revisión manual no le permite escalar más allá de las primeras docenas de integraciones.

¿Dónde encaja una plataforma de seguridad SaaS dinámica?

Una plataforma de seguridad SaaS dinámica automatiza las vistas entre aplicaciones establecidas mediante revisiones de procedimientos. Dynamic SaaS Security monitorea continuamente el gráfico de tiempo de ejecución a medida que IGA realiza un inventario de las funciones integradas del sistema. Es decir, qué identidades existen, qué aplicaciones tienen acceso, qué alcances existen en función de qué tokens, qué relaciones de confianza se adjuntan desde la última revisión de aprovisionamiento, etc.

Los puentes que estas plataformas necesitan detectar se crean a la velocidad de las instalaciones de MCP o de los clics de consentimiento de OAuth, por lo que la supervisión debe realizarse de forma continua.

Reco es un ejemplo de esta categoría. Su plataforma conecta identidades, permisos y flujos de datos en entornos SaaS, por lo que la combinación de los alcances de Slack, Drive y Salesforce se evalúa como una publicación en lugar de tres autorizaciones separadas.

El primer paso es descubrir todos los agentes de IA, las integraciones y las identidades de OAuth que operan en su entorno. De esta manera, en realidad existe un inventario del que dependen las revisiones entre aplicaciones. Los agentes que los equipos de seguridad no sabían que existían, o que en secreto obtuvieron nuevas conexiones después de la incorporación inicial, aparecen junto a los agentes autorizados.

Inventario de agentes de IA de Reco. Muestra agentes descubiertos conectados a GitHub.

Inventario de agentes de IA de Reco. Muestra agentes descubiertos conectados a GitHub.

Una vez que se completa el inventario de agentes, el gráfico de conocimiento de Reco asigna todas las identidades humanas y no humanas a las aplicaciones a las que llegan y los puentes entre ellas. Cuando un servidor MCP conecta un IDE a un canal de mensajería o un agente de IA conecta un almacén de documentos a un CRM, esa combinación se muestra automáticamente en el gráfico y se marca como un desglose de los permisos que no otorga un único propietario de la aplicación.

Gráfico de conocimiento de Reco. Demuestra una combinación tóxica de Slack y Cursor.

Gráfico de conocimiento de Reco. Demuestra una combinación tóxica de Slack y Cursor.

A partir de ahí, Reco detectará el momento en que una integración comience a operar más allá de su alcance autorizado y revocará el acceso peligroso antes de que alguien tenga la oportunidad de utilizarla. Las cadenas, no las aplicaciones, están sujetas a revisión, y es este cambio el que hace visibles las combinaciones dañinas en primer lugar.

Para la mayoría de las organizaciones, la próxima infracción no se anunciará como un nuevo día cero. Parece que los agentes están haciendo exactamente lo que están autorizados a hacer, incluido el robo. Que se descubra en el momento de la aprobación o se registre en la autopsia depende de que alguien pueda ver la cadena completa.

La plataforma Dynamic SaaS Security de Reco se creó para ver toda la cadena.

Source link