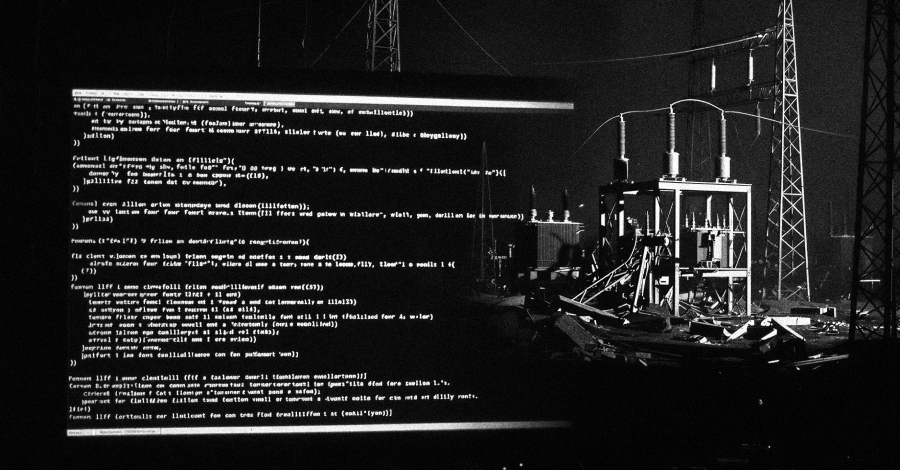

Investigadores de ciberseguridad han descubierto un limpiador de datos previamente indocumentado utilizado en ataques dirigidos a Venezuela entre finales del año pasado y principios de 2026.

Según los hallazgos de Kaspersky Lab, este novedoso limpiador de archivos, llamado Lotus Wiper, se utilizó en una campaña destructiva dirigida al sector energético y de servicios públicos de Venezuela.

«Los dos scripts por lotes son responsables de iniciar la fase destructiva del ataque y preparar el entorno para ejecutar la carga útil final», dijo el proveedor ruso de ciberseguridad. «Estos scripts coordinan el inicio de operaciones en toda la red, debilitando las defensas del sistema e interrumpiendo las operaciones normales antes de adquirir, desofuscar y ejecutar limpiadores desconocidos».

Una vez que se implementa el limpiador, borra el mecanismo de recuperación, sobrescribiendo el contenido de la unidad física y eliminando sistemáticamente archivos en los volúmenes afectados, lo que efectivamente deja el sistema inoperable.

Este artefacto no incorpora ninguna extorsión ni instrucciones de pago, lo que indica que la agresiva actividad de limpieza no tiene como objetivo obtener ganancias financieras. En particular, Wiper fue subido desde una máquina venezolana a una plataforma pública a mediados de diciembre de 2025, semanas antes de la acción militar estadounidense en el país a principios de enero de 2026. Muestra compilada a finales de septiembre de 2025.

Actualmente no está claro si estos dos eventos están relacionados, pero Kaspersky señaló que las muestras se cargaron «en un momento en que los informes públicos de actividad de malware dirigido a los mismos sectores y regiones están aumentando», lo que sugiere que los ataques de limpieza fueron de naturaleza altamente dirigida.

La cadena de ataque comienza con un script por lotes que desencadena una secuencia de varios pasos que elimina una carga útil del limpiador. Específicamente, intenta detener el servicio de detección de servicios interactivos de Windows (UI0Detect). Este servicio se utiliza para alertar al usuario cuando un servicio en segundo plano que se ejecuta en la sesión 0 intenta mostrar una interfaz gráfica o un cuadro de diálogo interactivo.

UI0Detect se ha eliminado de las versiones recientes de Windows. La presencia de dicha configuración indica que el script por lotes está diseñado para funcionar en computadoras que ejecutan versiones de Windows 10 anteriores a la versión 1803, a las que se les eliminó esta característica.

Luego, el script verifica el recurso compartido NETLOGON para acceder al archivo XML remoto y luego verifica si existe un archivo correspondiente con el mismo nombre en el directorio local previamente definido (‘C:\lotus’ o ‘%SystemDrive%\lotus’). Proceda a ejecutar el segundo script por lotes independientemente de si dicho archivo local existe.

«Es probable que las comprobaciones locales intenten determinar si una máquina es parte de un dominio de Active Directory», dijo Kaspersky. «Si no se encuentra el archivo remoto, el script se cerrará. Si no se puede alcanzar el recurso compartido NETLOGON inicialmente, el script introducirá un retraso aleatorio de hasta 20 minutos antes de volver a intentar la verificación remota».

El segundo script por lotes, si aún no se ha ejecutado, enumera las cuentas de usuarios locales, desactiva los inicios de sesión en caché, cierra sesiones activas, desactiva las interfaces de red y ejecuta el comando «diskpart clean all» para borrar todas las unidades lógicas identificadas en el sistema.

También refleja carpetas de forma recursiva para sobrescribir el contenido existente, utiliza la utilidad de línea de comandos robocopy para eliminar carpetas, calcula el espacio libre disponible y utiliza fsutil para crear archivos que llenan unidades enteras, agotando el espacio de almacenamiento e impidiendo la recuperación.

Una vez que el entorno comprometido está listo para la actividad destructiva, se inicia Lotus Wiper para eliminar puntos de restauración, sobrescribir sectores físicos con ceros, borrar el número de secuencia de actualización del diario (USN) del volumen y borrar todos los archivos del sistema en cada volumen montado.

Se alienta a las organizaciones y agencias gubernamentales a monitorear los cambios en los recursos compartidos de NETLOGON, la posible actividad de volcado de credenciales o escalada de privilegios y el uso de utilidades nativas de Windows como fsutil, robocopy y diskpart para realizar acciones destructivas.

«Dado que los archivos contenían una funcionalidad específica dirigida a versiones anteriores del sistema operativo Windows, los atacantes probablemente tenían conocimiento del entorno y podrían haber comprometido el dominio mucho antes de que ocurriera el ataque», dijo Kaspersky.

Source link