Se dice que un grupo de cibercrimen con sede en China conocido como Silver Fox está involucrado en una nueva campaña dirigida a organizaciones en Rusia e India utilizando un nuevo malware llamado ABCDoor.

La campaña utilizó un correo electrónico de phishing que imitaba una comunicación del Departamento de Impuestos sobre la Renta de la India en diciembre de 2025, seguido de una campaña similar dirigida a empresas rusas.

«Ambas oleadas siguieron casi la misma estructura: los correos electrónicos de phishing se hacían pasar por notificaciones oficiales sobre auditorías fiscales o instaban a los usuarios a descargar archivos que contenían ‘listas de infracciones fiscales'», dijo Kaspersky. «Dentro del archivo había un cargador modificado basado en Rust obtenido de un repositorio público que descarga y ejecuta la conocida puerta trasera ValleyRAT».

Se estima que la campaña ha impactado a organizaciones de los sectores industrial, de consultoría, minorista y de transporte. Se reportaron más de 1.600 correos electrónicos de phishing entre principios de enero y principios de febrero.

Lo notable en estas oleadas de phishing es la entrega de un nuevo complemento ValleyRAT que actúa como un cargador para una puerta trasera basada en Python previamente no documentada (con nombre en código ABCDoor). La puerta trasera ha sido parte del arsenal de los atacantes desde al menos el 19 de diciembre de 2024 y se ha utilizado en ciberataques desde febrero o marzo de 2025, dijo la firma rusa de ciberseguridad.

El punto de partida de la cadena de ataque es un correo electrónico de phishing que contiene un archivo PDF. Este archivo contiene dos enlaces en los que se puede hacer clic y que conducen a la descarga de un archivo ZIP o RAR alojado en ‘abc.haijing88(.)com’. La campaña, detectada en diciembre de 2025, supuestamente incrustaba código malicioso directamente en los archivos adjuntos de los correos electrónicos.

Dentro del archivo hay un archivo ejecutable que imita un archivo PDF. Este binario es una versión modificada de un cargador de código shell de código abierto y un marco de derivación de antivirus llamado RustSL. El primer uso registrado de RustSL por parte de Silver Fox se remonta a finales de diciembre de 2025.

El objetivo final de la variante Silver Fox RustSL es implementar geocercas y comprobaciones ambientales basadas en países para detectar máquinas virtuales y entornos sandbox mientras se descomprimen cargas útiles maliciosas cifradas. La variante de GitHub sólo incluye a China en su lista de países, mientras que la versión personalizada incluye a India, Indonesia, Sudáfrica, Rusia y Camboya.

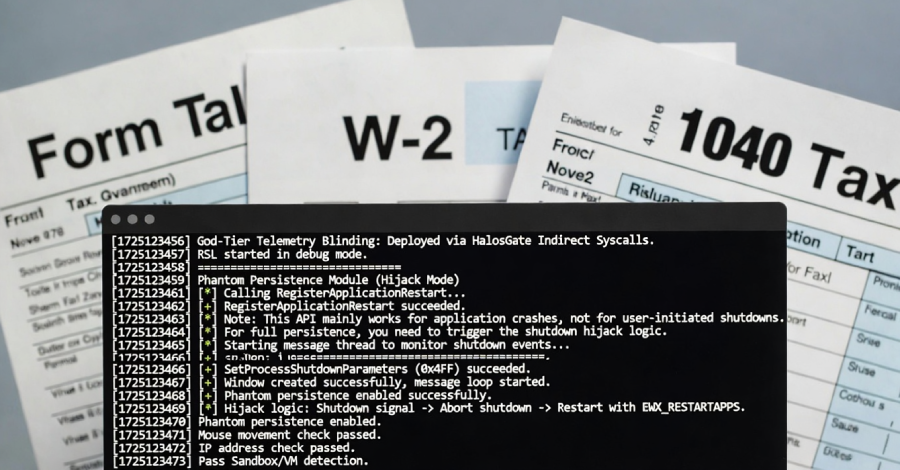

Se descubrió que una de las variantes del cargador utiliza una nueva técnica llamada Phantom Persistence para establecer persistencia en hosts comprometidos. Se documentó por primera vez en junio de 2025.

«Este método explota una característica diseñada para permitir que las aplicaciones que requieren un reinicio para las actualizaciones completen correctamente el proceso de instalación», explicó Kaspersky. «El atacante intercepta la señal de apagado del sistema, detiene la secuencia de apagado normal y activa un reinicio bajo la apariencia de una actualización de malware, que luego el cargador obliga al sistema a ejecutar al iniciar el sistema operativo».

La carga útil cifrada cargada por RustSL descarga el malware cifrado ValleyRAT (también conocido como Winos 4.0), y el componente principal (‘login-module.dll_bin’) es responsable de la comunicación de comando y control (C2), la ejecución de comandos y la recuperación y ejecución de módulos adicionales.

Uno de los módulos personalizados introducidos como parte del segundo ataque de geofencing posterior a la verificación es ABCDoor. ABCDoor se conecta a servidores externos a través de HTTPS, procesa mensajes entrantes y facilita la persistencia, maneja actualizaciones y eliminaciones de puerta trasera, recopila datos como capturas de pantalla, permite el control remoto del mouse y el teclado, realiza operaciones del sistema de archivos, administra procesos del sistema y filtra el contenido del portapapeles.

En noviembre de 2025, se observó a Silver Fox usando un cargador de JavaScript para entregar ABCDoor, posiblemente a través de un archivo autoextraíble (SFX) empaquetado dentro de un archivo ZIP enviado a través de un correo electrónico de phishing. Desde entonces, nuevas versiones de RustSL han ampliado su cobertura para incluir a Japón.

La mayoría de los ataques se detectaron en India, Rusia e Indonesia, seguidos de Sudáfrica y Japón. La mayoría de las muestras de cargadores descubiertas utilizaban señuelos con temas fiscales para imitar secuencias de infección.

«A partir de 2024,[Silver Fox]evolucionó hacia un modelo operativo de doble vía que participa simultáneamente en una amplia gama de operaciones oportunistas y de espionaje altamente rentables», dijo S2W. «En las primeras etapas, el grupo se centró en China, pero desde entonces ha ampliado su alcance a Taiwán y Japón».

«Silver Fox Group utiliza principalmente técnicas de phishing altamente personalizadas para el ingreso inicial, desplegando escenarios de ataque sofisticados y diversos adaptados a los problemas estacionales del país objetivo y la naturaleza del trabajo del objetivo».

Source link