Desde al menos abril de 2025, hemos observado campañas activas de phishing dirigidas a múltiples vectores, utilizando software legítimo de administración y monitoreo remoto (RMM) como una forma de establecer un acceso remoto persistente a los hosts comprometidos.

Según Securonix, la operación, cuyo nombre en código es VENOMOUS#HELPER, ha afectado a más de 80 organizaciones, la mayoría de ellas en Estados Unidos. Esto se superpone con un grupo previamente rastreado por Red Canary y Sophos, que lo llamó STAC6405. No está claro quién está detrás de esta campaña, pero la firma de ciberseguridad dijo que está trabajando con un intermediario financiero de acceso inicial (IAB) o una operación precursora de ransomware.

«En este caso, los RMM personalizados SimpleHelp y ScreenConnect fueron instalados legalmente por la víctima desprevenida y, por lo tanto, se utilizan para evadir las defensas», dijeron los investigadores Akshay Gaikwad, Shikha Sangwan y Aaron Beardslee en un informe compartido con Hacker News.

Aparte del hecho de que la detección se puede evitar utilizando herramientas RMM legítimas, podemos ver que las implementaciones de SimpleHelp y ScreenConnect intentan crear una «arquitectura de acceso redundante de doble canal» que les permita continuar operando incluso si uno es detectado y bloqueado.

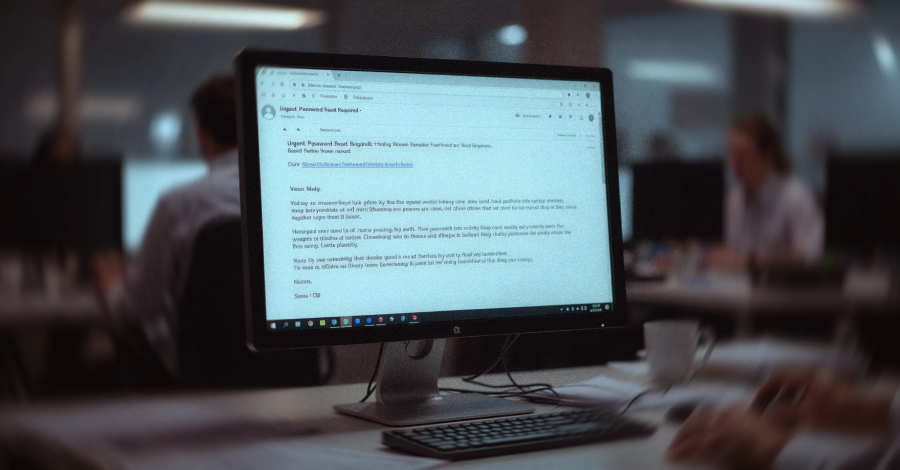

Todo comienza con un correo electrónico de phishing que se hace pasar por la Administración de la Seguridad Social de EE. UU. (SSA), que indica a los destinatarios que verifiquen su dirección de correo electrónico y hagan clic en un enlace incrustado en el mensaje para descargar una declaración que supuestamente proviene de la SSA. El enlace apunta a un sitio web empresarial mexicano legítimo pero comprometido (“gruta.com(.)mx”), lo que indica una estrategia deliberada para evadir los filtros de spam de correo electrónico.

Luego se descarga una «declaración SSA» desde un segundo dominio controlado por el atacante («servidor.cubatiendaalimentos.com(.)mx»). Este es el archivo ejecutable responsable de entregar la herramienta SimpleHelp RMM. Se cree que los atacantes accedieron a una única cuenta de usuario de cPanel en un servidor de alojamiento legítimo para almacenar los archivos binarios.

Tan pronto como una víctima abre un ejecutable de Windows empaquetado con JWrapper pensando que es un documento, el malware se instala como un servicio de Windows con persistencia en modo seguro, verifica que se esté ejecutando con un «vigilante de recuperación automática» que se reinicia automáticamente si se elimina, enumera periódicamente los productos de seguridad registrados utilizando el espacio de nombres WMI root\SecurityCenter2 cada 67 segundos y sondea la presencia de un usuario cada 23 segundos.

Para facilitar el acceso al escritorio totalmente interactivo, el cliente de acceso remoto SimpleHelp obtiene SeDebugPrivilege a través de AdjustTokenPrivileges y utiliza el ejecutable legítimo asociado con el software, «elev_win.exe», para obtener privilegios de nivel de SISTEMA. Esto permite a los operadores leer la pantalla, ingresar pulsaciones de teclas y acceder a recursos contextuales del usuario.

Este acceso remoto elevado se aprovecha para descargar e instalar ConnectWise ScreenConnect para proporcionar un mecanismo de comunicación alternativo si el canal SimpleHelp deja de funcionar.

«La versión introducida de SimpleHelp (5.0.1) proporciona un conjunto completo de capacidades de gestión remota», dijeron los investigadores. «Las organizaciones víctimas tienen la capacidad de que los atacantes regresen en cualquier momento y ejecuten silenciosamente comandos en las sesiones de escritorio de los usuarios, transfieran archivos bidireccionalmente y pasen a sistemas adyacentes, mientras que los antivirus estándar y los controles basados en firmas sólo reconocen el software debidamente firmado de proveedores confiables del Reino Unido».

Source link