Gartner® no crea nuevas categorías a la ligera. Normalmente, las nuevas siglas surgen sólo cuando resulta matemáticamente imposible completar una «lista de tareas pendientes» para toda la industria. Por lo tanto, la introducción de la categoría Plataforma de evaluación de exposición (EAP) parece ser un reconocimiento formal de que la gestión de vulnerabilidades (VM) tradicional ya no es una forma viable de proteger a las empresas modernas.

La transición de las guías tradicionales del mercado de evaluación de vulnerabilidades al nuevo Cuadrante Mágico para EAP representa un alejamiento de un flujo interminable de “mangueras de vulnerabilidad” o CVE y hacia un modelo de Gestión Continua de la Exposición a Amenazas (CTEM). Para nosotros, esto es más que un simple cambio de terminología. Este es un intento de resolver la paradoja del «callejón sin salida» que ha afectado a los equipos de seguridad durante una década.

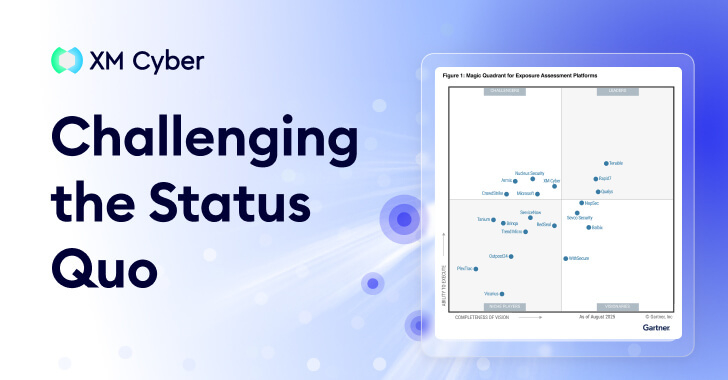

En el primer informe del Cuadrante Mágico en esta categoría, Gartner evaluó a 20 proveedores según su capacidad para respaldar el descubrimiento continuo, la priorización basada en riesgos y la visibilidad unificada en la nube, en las instalaciones y en las capas de identidad. Este artículo detalla los hallazgos clave del informe, los impulsores detrás de la nueva categoría, las características que la definen y las conclusiones para los equipos de seguridad.

Por qué la evaluación de la exposición se está volviendo popular

Las herramientas de seguridad siempre han prometido reducir el riesgo, pero la mayoría ha generado ruido. Algunos productos revelan configuraciones incorrectas. En otros casos, registre la deriva de privilegios. En tercer lugar, señalar los activos externos vulnerables. El resultado es una crisis de producción y una fatiga crónica de vigilancia en el SOC. Cada herramienta proporcionó una pieza del rompecabezas, pero ninguna pudo juntar todas las piezas para explicar cómo se forma la exposición o qué se debe solucionar en primer lugar para evitar la exposición.

El escepticismo sobre las herramientas tradicionales de VM es comprensible. Los datos de más de 15.000 entornos muestran que el 74% de las exposiciones identificadas son «callejones sin salida» que residen en activos sin un camino viable hacia los sistemas críticos. En el modelo anterior, los equipos de seguridad dedicaban el 90% de sus esfuerzos de remediación a solucionar estos problemas, y la reducción del riesgo para los procesos de negocios podía ser prácticamente nula.

EAP está diseñado para abordar esto. Reunimos todos estos elementos en una vista unificada, rastreamos cómo interactúan los sistemas, las identidades y las vulnerabilidades en entornos del mundo real y mostramos cómo los atacantes realmente lo usan para pasar de entornos de desarrollo de bajo riesgo a activos críticos.

Este modelo ha llamado la atención porque refleja cómo se comportan los atacantes. Los actores de amenazas no se limitan a un solo defecto. Tienen controles débiles, permisos descoordinados y puntos ciegos de detección. El modelo EAP rastrea cómo se acumulan las exposiciones en todo el entorno y dirige a los atacantes a activos accesibles. Las plataformas de esta categoría están diseñadas para mostrar dónde ocurre el riesgo, cómo se propaga y qué condiciones favorecen el movimiento de los atacantes.

Gartner predice que las organizaciones que utilicen este enfoque reducirán el tiempo de inactividad no planificado en un 30 % para 2027. Estos avances dramáticos se basan en cambios igualmente dramáticos en cómo se definen, modelan y operacionalizan las exposiciones en todos los entornos. Este cambio afecta cada capa del flujo de trabajo de seguridad, desde cómo se conectan las señales hasta cómo los equipos deciden qué arreglar primero.

Profundización: de listas estáticas a exposiciones en movimiento

Los cambios en el flujo de trabajo comienzan con la forma en que los EAP detectan y conectan las condiciones que generan riesgo. Las plataformas de evaluación de exposición adoptan un enfoque diferente al de las herramientas de vulnerabilidad tradicionales. Se basan en un conjunto único de características, que incluyen:

Estos unifican el descubrimiento en todo su entorno. EAP escanea continuamente redes internas, cargas de trabajo en la nube y sistemas del lado del usuario para identificar activos conocidos y no rastreados, así como identidades no administradas, roles mal configurados y sistemas heredados que no figuran en el inventario estándar. Priorice según el contexto, no solo la gravedad. Las exposiciones se clasifican utilizando múltiples parámetros, como la importancia de los activos, las rutas de acceso, la explotabilidad y el alcance del control. Esto permite al equipo ver qué problemas son alcanzables, cuáles están aislados y cuáles permiten el movimiento lateral. Integran datos de exposición en flujos de trabajo operativos. Los resultados del PAE están diseñados para apoyar acciones. La plataforma se conecta con herramientas de seguridad y TI para que los hallazgos se puedan asignar, rastrear y resolver a través de sistemas existentes sin esperar auditorías trimestrales o revisiones manuales. Admite el seguimiento del ciclo de vida. Una vez que se identifican las exposiciones, EAP las monitorea a lo largo de los pasos de remediación, cambios de configuración y actualizaciones de políticas. Esa visibilidad ayuda a los equipos a comprender qué se ha solucionado, qué queda y cómo cada ajuste afecta la postura de riesgo.

Lo que revela el cuadrante sobre la madurez del mercado

El nuevo Cuadrante Mágico destaca la fragmentación del mercado. Mientras tanto, los operadores tradicionales están buscando «añadir» capacidades de publicación a sus motores de escaneo existentes. El otro es un reproductor nativo de Exposure Management que ha estado modelando el comportamiento de los atacantes durante años.

La madurez de esta categoría se evidencia en la cambiante definición de hecho. El éxito ahora no se mide por la cantidad de vulnerabilidades corregidas, sino por cuántas rutas de ataque importantes se eliminan. Plataformas como XM Cyber, creadas a partir de modelos basados en gráficos de ataques, encabezan actualmente este enfoque.

En qué deberían centrarse los equipos de seguridad

La evaluación de la exposición ahora se establece como una categoría propia, con funciones definidas, criterios de evaluación y un papel cada vez mayor en los flujos de trabajo corporativos. La plataforma Magic Quadrant identifica exposiciones relevantes, mapea a qué activos se puede acceder y guía la remediación en función de los movimientos de los atacantes.

Para los profesionales, el valor inmediato es la eficiencia. Estas plataformas están tomando decisiones sobre qué solucionar primero, cómo asignar la propiedad y dónde la mitigación de riesgos tendrá el mayor impacto. La evaluación de la exposición se posiciona ahora como una capa central de cómo protegemos, mantenemos y entendemos el medio ambiente. Si puede demostrar matemáticamente que es seguro ignorar el 74 % de las alertas, no solo está «mejorando la seguridad», sino que está devolviendo tiempo y recursos a equipos que probablemente ya se encuentren en un punto crítico. La categoría EAP finalmente está alineando las métricas de seguridad con la realidad empresarial. La pregunta ya no es «¿Cuántas vulnerabilidades tenemos?» Pero “¿estamos a salvo de vectores de ataque importantes?”

Para obtener más información sobre por qué XM Cyber fue nombrado Challenger en el Cuadrante Mágico 2025 de Exposure Rating Platform, obtenga su copia del informe aquí.

Nota: Este artículo fue escrito y contribuido profesionalmente por Maya Malevich, directora de marketing de productos de XM Cyber.

Descargo de responsabilidad de Gartner: Gartner, Magic Quadrant for Exposure Assessment Platforms, Mitchell Schneider, Dhivya Poole, Jonathan Nunez, 10 de noviembre de 2025. GARTNER es una marca comercial registrada y una marca de servicio de Gartner y Magic Quadrant es una marca comercial registrada de Gartner, Inc. y/o sus afiliados en los Estados Unidos y otros países, y se utiliza en este documento con permiso. Prohibida la reproducción no autorizada. Gartner no respalda a ningún proveedor, producto o servicio descrito en sus publicaciones de investigación y no recomienda a los usuarios de tecnología que seleccionen sólo aquellos proveedores con las calificaciones más altas u otra designación. Las publicaciones de investigación de Gartner consisten en opiniones de la organización de investigación de Gartner y no deben interpretarse como declaraciones de hechos. Gartner renuncia a todas las garantías, expresas o implícitas, con respecto a esta investigación, incluida cualquier garantía de comerciabilidad o idoneidad para un propósito particular.

Source link