Las funciones administrativas para los agentes de inteligencia artificial (IA) dentro de Microsoft Entra ID podrían potencialmente permitir ataques de escalada de privilegios y adquisición de identidad, según nuevos hallazgos de Silverfort.

El administrador de identidad del agente es una función integrada privilegiada introducida por Microsoft como parte de la plataforma de identidad del agente para manejar todos los aspectos de las operaciones del ciclo de vida de la identidad para los agentes de IA en su inquilino. La plataforma permite a los agentes de IA autenticarse de forma segura para acceder a los recursos necesarios y descubrir otros agentes.

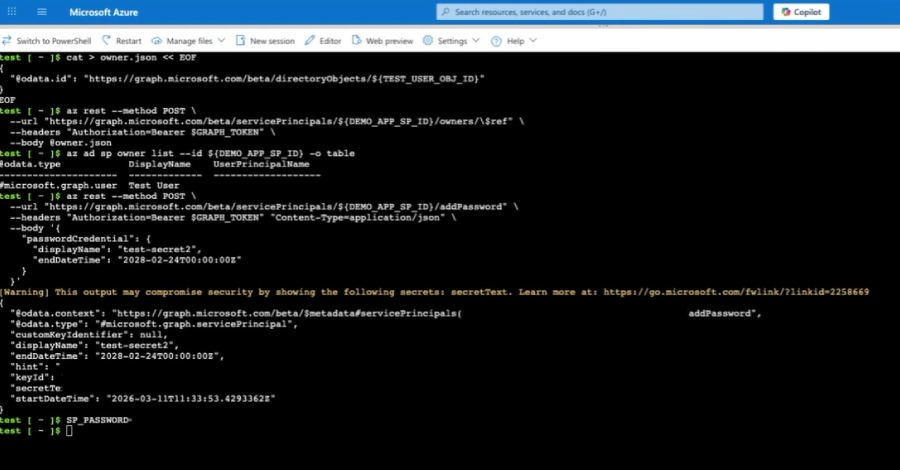

Sin embargo, una deficiencia descubierta por Identity Security Platform significó que al convertirse en propietario, un usuario al que se le asignara la función de Administrador de identidad del agente podría asumir cualquier entidad de servicio, incluidas entidades de servicio más allá de las identidades relacionadas con el agente, y agregar sus propias credenciales para autenticarse como esa entidad principal.

«Esta es una adquisición principal de servicio completo», dijo el investigador de seguridad Noah Ariel. «Para los inquilinos con entidades de servicio muy privilegiadas, esta es la ruta de escalada de privilegios».

Esta propiedad de la entidad principal del servicio abre efectivamente la puerta para que los atacantes operen dentro del alcance de los permisos existentes. Si la entidad de servicio objetivo tiene permisos elevados, especialmente roles de directorio privilegiados o permisos de aplicaciones de gráficos influyentes, un atacante puede obtener un control más amplio sobre el inquilino.

Tras la divulgación responsable el 1 de marzo de 2026, Microsoft lanzó un parche para corregir el desbordamiento del alcance en todos los entornos de nube el 9 de abril. Después de la solución, los intentos de utilizar la función de administrador de identidad del agente para asignar propiedad a entidades principales de servicio que no sean agentes se bloquearán con un mensaje de error «Prohibido».

Silverfort señaló que este problema arquitectónico resalta la necesidad de examinar cómo se aplican el alcance de las funciones y los permisos, especialmente cuando se trata de componentes de identidad compartidos y cuando se construyen nuevos tipos de identidad sobre bases primitivas existentes.

Para mitigar la amenaza que representa este riesgo, se alienta a las organizaciones a monitorear el uso de roles confidenciales, especialmente aquellos relacionados con cambios en la propiedad o las credenciales de la entidad principal del servicio, realizar un seguimiento de los cambios en la propiedad de la entidad principal del servicio, proteger las entidades principales de servicio con privilegios y auditar la creación de credenciales de la entidad principal de servicio.

«La identidad de los agentes es parte de un cambio más amplio hacia identidades no humanas que se está gestando para la era de los agentes de IA», dijo Ariel. «Cuando los permisos de función se aplican sobre una base compartida sin un alcance estricto, el acceso se puede ampliar más allá de lo que se pretendía originalmente. En este caso, la brecha condujo a un acceso ampliado, especialmente cuando estaban involucrados directores de servicio privilegiados».

«Además, el riesgo general está influenciado por la postura de los inquilinos, particularmente en torno a los principios de servicio privilegiados. El abuso de propiedad sigue siendo un vector de ataque bien conocido e influyente».

Source link