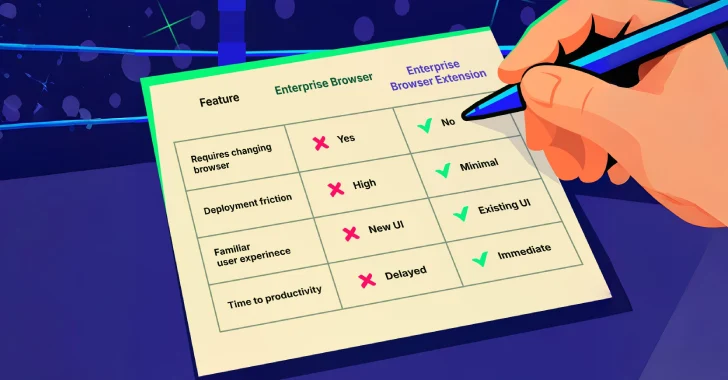

La mayoría de las herramientas de seguridad no pueden ver qué sucede dentro del navegador, pero ahí es donde ahora viven la mayoría del trabajo y los riesgos. Decidir cómo los líderes de seguridad cerrarán esa brecha a menudo se enfrenta a la elección. Implemente un navegador empresarial dedicado o agregue una capa de control de grado empresarial a un navegador en el que los empleados ya usan y confíen.

La batalla definitiva: la extensión del navegador Enterprise vs. Enterprise Browser valida esta opción para mostrar nueve «rondas», adopción, protección de datos, productividad, gastos generales de gestión, acceso remoto, forro de confianza cero, seguridad de la cadena de suministro, lecturas futuras, donde se expandirá y donde se producirán las compensaciones.

Cada ronda compara los dos modelos utilizando un escenario práctico de la empresa, lo que facilita ver lo que puede hacer, así como el rendimiento a escala.

El navegador se ha convertido en un espacio de trabajo

Los navegadores se han convertido en el espacio de trabajo principal para los usuarios empresariales. Aquí es donde creará, accederá y se moverá a través de acciones de copia/pegado y se mueve más y más a través de acciones de copiar/pegar, enviar formulario, cargar, descargar y indicaciones de Genai.

Los hábitos del navegador predeterminado están profundamente arraigados. Forzar el interruptor ralentiza la adopción, especialmente en entornos híbridos donde los dispositivos y contratistas no administrados desempeñan el papel.

El ecosistema de expansión es valioso y arriesgado. No solo expande la funcionalidad, sino que también expande la superficie de ataque potencial. Esta guía revela que ni el navegador Enterprise ni la extensión del navegador empresarial reemplazarán el resto de la pila de seguridad. Uno de los ejemplos más claros de esa brecha es cómo funciona el uso de Genai en su navegador.

Genai: Caso de uso para probar ambos modelos

Con la adopción de la empresa de Genai Tools, la seguridad del navegador ha introducido riesgos impactantes y en la sesión.

Su propio código, planes de negocios y registros confidenciales se pueden pegar a un aviso sin una pista de auditoría. Debido a que el contexto de la identidad es importante, los controles deben distinguir entre cuentas personales y trabajar en tiempo real. La cobertura debe extenderse a dispositivos no administrados, terceros y usuarios de acceso temporal. La gobernanza extendida necesita equilibrar la productividad con la capacidad de detectar y limitar el comportamiento peligroso.

Esta guía utiliza tales escenarios para probar el estrés ambos enfoques en múltiples rondas, revelando dónde la cobertura, la profundidad de control y los divergidos aéreos operativos.

Extensión de navegador Secure Browser vs Secure: comparación de lado a lado en 9 rondas

La batalla definitiva organiza las comparaciones en rondas relacionadas con nueve manipulaciones. En lugar de enumerar las características, probamos cómo cada modelo responde a las condiciones reales, desde habilitar el acceso a BYOD sin erosionar el uso de datos hasta la gestión de extensiones riesgosas sin interrumpir los flujos de trabajo.

Donde las diferencias se muestran más claramente:

cobertura

Navegador empresarial: un fuerte control dentro de su propio entorno, pero la adopción se basa en los usuarios que alteran los valores predeterminados para mantener una actividad sensible dentro del EB. Extensión segura del navegador: se ejecuta en los navegadores convencionales (Chrome/Edge) para cubrir dispositivos administrados, no administrados y de contratistas sin modificar el flujo de trabajo primario del usuario.

Control y aplicación

Navegador empresarial: barandas profundas dentro de EB, incluida la separación de sesiones y la separación estricta del trabajo y los contextos personales. Extensiones de navegador empresarial: visibilidad de nivel DOM, formulario, llenado, carga, descarga y indicaciones de Genai para alertar, editar o aplicar bloques para copiar/pegar. Las políticas pueden estar sujetas a la identidad que distingue entre actividades comerciales e individuales.

Integración y operación

Navegador empresarial: limpie la integración mientras aún está en uso dentro de EB, pero requiere la gestión paralela del navegador y el soporte asociado. Extensión del navegador empresarial: telemetría de la capa de navegador de flujo a SIEM/XDR, que afecta las decisiones de IAM/ZTNA, y actualiza centralmente a los usuarios sin reorganizarlos con nuevos navegadores.

Tomar decisiones sobre navegadores empresariales y extensiones seguras del navegador

Esta guía está diseñada para ayudar a los equipos de seguridad a convertir sus fortalezas y debilidades abstractas en decisiones que se ajustan a su entorno y perfiles de riesgo. La elección del navegador empresarial y las extensiones para los navegadores empresariales no es puramente técnica. Esto es para equilibrar la profundidad de control y el ancho de cobertura, teniendo en cuenta los patrones de adopción y la gestión a largo plazo.

Los documentos de comparación presentan estas compensaciones en un formato estructurado y basado en escenarios, lo que permite a los equipos mapear a sus propios entornos y hacer llamadas informadas. Descargue la comparación completa para ver cómo funciona cada enfoque donde más le importa a su organización.

Source link