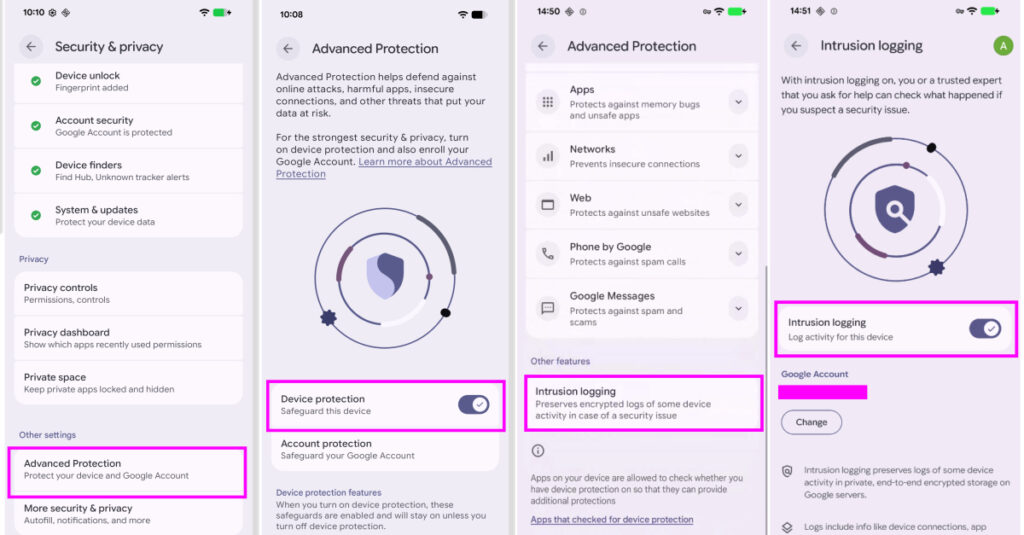

Google anunció el martes una nueva función opcional de Android llamada Intrusion Logs para almacenar registros forenses y analizar mejor los ataques avanzados de software espía.

El registro de intrusiones, disponible como parte del Modo de Protección Avanzada, «permite un registro forense persistente que preserva la privacidad y permite investigar los dispositivos en caso de una sospecha de violación», dijo la compañía.

Agregó que la función fue desarrollada en asociación con Amnistía Internacional y Reporteros sin Fronteras. Según un documento de ayuda compartido por Google, Google registra la actividad del dispositivo y de la red a diario, incluida información sobre el comportamiento del dispositivo y las diversas aplicaciones que se ejecutan en él.

Los tipos de actividades registradas son:

Actividad de la aplicación (como cuando se inicia el proceso de una aplicación) Conexiones de red, como instalación, actualización y desinstalación de aplicaciones Wi-Fi, Bluetooth, búsquedas de DNS e inicio y parada de direcciones IP Transferencias de archivos hacia y desde el dispositivo a través de USB Cambios en el certificado del sistema Cuando el dispositivo está bloqueado o desbloqueado

Google también señaló que el dispositivo cifra los datos de registro de un extremo a otro y los almacena en los servidores de Google. Su clave de cifrado está protegida por la contraseña de su cuenta de Google y las credenciales de bloqueo de pantalla. Esto significa que ningún tercero, incluido el propio Google, puede acceder a los registros excepto el propietario del dispositivo.

«Al almacenar sus datos en servidores seguros, ni siquiera el malware instalado en su teléfono inteligente puede acceder a sus datos, eliminarlos o manipularlos», afirma Reporteros sin Fronteras. «El cifrado de extremo a extremo garantiza que ni Google ni las agencias estatales puedan acceder a sus datos. Las capacidades de registro de intrusiones en particular permiten la detección y el análisis forense de ataques muy sofisticados que antes eran difíciles de detectar».

Los registros cifrados se almacenan durante 12 meses, tras los cuales se eliminan automáticamente. Una vez que se habilitan los registros de intrusión, los usuarios no pueden eliminarlos antes de su fecha de vencimiento de 12 meses, incluso si la cuenta está cerrada o la función está desactivada. Los usuarios tienen la opción de descargar registros sin conexión si desean conservarlos durante un largo período de tiempo.

Dicho esto, Google enfatizó que los usuarios son responsables de su propia seguridad una vez que los registros se descargan y descifran. «En ciertos entornos legales o regulatorios, la ley puede exigir acceso a datos descifrados o credenciales de seguridad», dice el informe.

Otra cosa a tener en cuenta al habilitar esta función es que también registra eventos de red generados durante la navegación de incógnito en Chrome, como búsquedas de DNS y conexiones IP, porque opera a nivel del sistema y no diferencia entre modos de navegación. En otras palabras, cualquiera que tenga acceso a los registros descifrados puede recopilar qué sitios web se visitan, pero no puede inferir las páginas específicas de esos sitios.

La motivación detrás de los registros de intrusión es que las personas de alto riesgo que sospechan que pueden ser objetivo de herramientas de vigilancia avanzadas debido a su identidad o comportamiento pueden compartir registros de actividad con expertos en seguridad confiables para una mayor investigación.

Para descargar los registros, vaya a la aplicación Configuración y toque (Seguridad y privacidad) -> (Protección avanzada) -> (Registros de intrusión) -> (Registros de acceso). Esta función se está implementando actualmente en todos los dispositivos que ejecutan la actualización de Android del 16 de diciembre o posterior.

«Con el registro de intrusiones, Google se convierte en el primer gran proveedor que asume proactivamente el desafío de detectar ataques sofisticados a dispositivos», dijo en un comunicado Donncha Ó Cairbeil, director del Laboratorio de Seguridad de Amnistía Internacional. “Al poner a disposición de los investigadores más datos forenses consensuados, podemos hacerles la vida más difícil a los atacantes y ayudar a la sociedad civil a responsabilizar a las personas cuando sus dispositivos son atacados ilegalmente por software espía o herramientas de extracción de datos móviles”.

Más funciones de privacidad y seguridad llegarán a Android

Además del registro de intrusiones, Google anunció una serie de mejoras de privacidad y seguridad. Esto incluye una nueva protección contra la suplantación de identidad de teléfonos para combatir las llamadas financieras verificadas y los ataques en los que los estafadores se hacen pasar por bancos para engañar a los usuarios para que revelen datos confidenciales o transfieran fondos.

Cuando un usuario recibe una llamada que parece ser de un banco participante, Android solicita a la aplicación de banca en línea instalada que confirme si el usuario realmente está intentando comunicarse con el cliente. Si la aplicación determina que no se está realizando dicha llamada, el sistema finalizará automáticamente la llamada.

«Los bancos y las instituciones financieras también pueden designar el número como sólo entrante, lo que significa que nunca se utiliza para llamar a los clientes», dijo Google. «Las llamadas entrantes de estos números se finalizarán directamente». La función estará disponible en dispositivos Android 11+ de Revolut, Itaú y Nubank en las próximas semanas, y luego se expandirá a más bancos a finales de este año.

Otros cambios notables incluyen:

Amplía la detección de amenazas en vivo para emitir advertencias sobre comportamientos sospechosos de aplicaciones, como reenvío de SMS y superposiciones de accesibilidad, que los troyanos bancarios de Android suelen utilizar para robar credenciales. Si la Navegación segura está habilitada antes de la instalación, evalúa los archivos APK descargados a través de Chrome en Android en busca de malware conocido. Elimine el acceso a la API de Servicios de Accesibilidad de todas las aplicaciones que no estén etiquetadas como herramientas de accesibilidad. Desactive el desbloqueo entre dispositivos y la compatibilidad con Chrome WebGPU. Agrega detección de fraude a las notificaciones de chat. Mejore la función Marcar perdido de Find Hub para agregar la capacidad de bloquear biométricamente su teléfono y evitar que los ladrones desactiven el seguimiento del dispositivo cuando su dispositivo esté marcado como perdido. Activar Marcar como perdido también habilita protecciones adicionales como ocultar configuraciones rápidas y deshabilitar nuevas conexiones Wi-Fi y Bluetooth. Reduce la cantidad de veces que un tercero con acceso físico al dispositivo puede adivinar un PIN o contraseña y aumenta el tiempo de espera antes de un intento fallido. Mejora la recuperación del dispositivo al hacer que se pueda acceder al número IMEI del dispositivo desde la pantalla de bloqueo en dispositivos con Android 12 y versiones posteriores. Los controles de privacidad mejorados le permiten compartir temporalmente su ubicación precisa para ciertas tareas cuando un usuario tiene una aplicación específica abierta, o dar acceso a aplicaciones de terceros a contactos específicos, en lugar de compartir toda su libreta de direcciones. Presentamos AISeal y pKVM para brindar soporte de hardware y aislamiento en el dispositivo para el procesamiento de datos relacionados con la inteligencia artificial (IA). Amplíe la transparencia binaria en Android y garantice la integridad mediante la compilación oficial y la validación del libro mayor público de aplicaciones genuinas de Google y las API de GMS subyacentes. Oculta contraseñas de un solo uso (OTP) de SMS de la mayoría de las aplicaciones durante tres horas para bloquear el robo de OTP por parte de aplicaciones maliciosas con permisos de SMS. Proporciona a los operadores la capacidad de desactivar 2G de forma predeterminada para proteger a los clientes de las vulnerabilidades de la tecnología heredada. Introduzca el cifrado poscuántico para mejorar la protección de los datos y protegerlos contra amenazas futuras. Incorpore controles de usuario explícitos para activar y desactivar funciones, barreras de seguridad y transparencia al usar Gemini en Android.

«Al fortalecer la protección contra el fraude bancario y ampliar potentes protecciones como Live Threat Detección y Android Advanced Protection, garantizamos que Android siga siendo la plataforma más segura», afirmó Eugene Liderman, Director de Seguridad y Privacidad de Android.

Source link