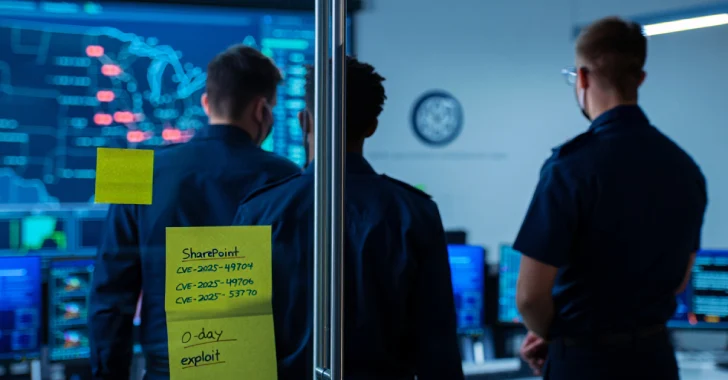

El 22 de julio de 2025, la Agencia de Seguridad de Ciberseguridad e Infraestructura de EE. UU. (CISA) agregó dos fallas de Microsoft SharePoint, CVE-2025-49704 y CVE-2025-49706, a su catalógeno conocido de vulnerabilidades disponibles (KEV), basadas en evidencia de explotación activa.

Por lo tanto, se requiere una agencia de la División Federal de Control Civil (FCEB) para arreglar las vulnerabilidades identificadas antes del 23 de julio de 2025.

«CISA reconoce la explotación agresiva de las cadenas de vulnerabilidad de suplantación y RCE, incluidos CVE-2025-49706 y CVE-2025-49704, lo que permite el acceso no autorizado a los servidores de SharePoint en las instalaciones».

La inclusión de dos inconvenientes al catálogo de KEV, las vulnerabilidades de la suplantación y las vulnerabilidades de ejecución de código remoto, se produjo después de que Microsoft reveló que los grupos de piratería chinos como el tifón de lino y el tifón Violet habían explotado estos defectos para violar los servidores de SharePoint desde el 7 de julio de 2025.

Al momento de escribir este artículo, el propio asesor del gigante tecnológico enumera solo CVE-2025-53770 como mal utilizados en la naturaleza. Además, explica los cuatro defectos de la siguiente manera:

CVE-2025-49704-Ejecución de código remoto de SharePoint CVE-2025-49706-Ejecución de código remoto de SharePoint Post-Auth CVE-2025-53770-Bypass de autenticación de shell de la herramienta SharePoint y ejecución de código remoto CVE-2025-53771

El hecho de que CVE-2025-53770 sea un bypass de autenticación y un error de ejecución de código remoto indica que CVE-2025-53771 no es necesario para construir una cadena de explotación. CVE-2025-53770 y CVE-2025-53771 se clasifican como derivaciones de parche para CVE-2025-49704 y CVE-2025-49706, respectivamente.

«La causa raíz (de CVE-2025-53770) es la combinación de dos errores: bypass de autenticación (CVE-2025-49706) y vulnerabilidad de alivio inestable (CVE-2025-49704).

Cuando llegamos a los comentarios sobre el estado de explotación de CVE-2025-53771 y otros defectos, un portavoz de Microsoft dijo a Hacker News que la información publicada en la recomendación era correcta «en el momento de su publicación original» y que las versiones posteriores a la liberación no se actualizarían.

«Microsoft también admite CISA con un catálogo de vulnerabilidad explotado conocido.

Como WatchToWr Labs le dijo a la publicación, el desarrollo ideó internamente un método para utilizar CVE-2025-53770, y pasó por alto el paso de mitigación, la interfaz de escaneo de antimalware (AMSI) para aliviar el paso de mitigación que dijo Microsoft.

«Esto nos permitió continuar identificando sistemas vulnerables incluso después de que se aplicó la mitigación como AMSI», dijo el CEO de WatchTowr, Benjamin Harris. «Amsi nunca fue una bala de plata, y este resultado fue inevitable. Sin embargo, he oído que algunas organizaciones han optado por» habilitar AMSI «en lugar de parchearlo. Esta es una muy mala idea».

«Es ingenuo pensar que, ahora, la explotación está vinculada a los actores estatales nacionales, pero de alguna manera no se puede pasar por alto a AMSI. Sin mencionar la organización, creo que todos los POC causarán AMSI y las organizaciones serán engañosas.

Source link