Se ha observado una «novedosa» campaña de ingeniería social que aprovecha la aplicación de toma de notas multiplataforma Obsidian como vector de acceso inicial para distribuir un troyano de acceso remoto de Windows previamente indocumentado llamado PHANTOMPULSE en ataques dirigidos a individuos en los sectores financiero y de criptomonedas.

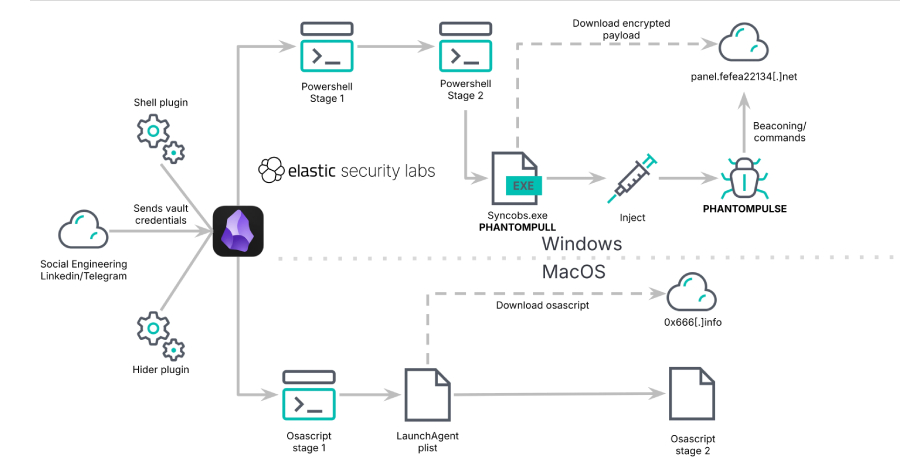

Se descubrió que la campaña, denominada REF6598 por Elastic Security Labs, utilizaba sofisticadas tácticas de ingeniería social a través de LinkedIn y Telegram para infiltrarse en sistemas Windows y macOS, haciéndose pasar por una empresa de capital de riesgo, acercándose a clientes potenciales en redes sociales profesionales y luego redirigiendo conversaciones a grupos de Telegram con múltiples supuestos socios.

El chat grupal de Telegram está diseñado para darle un poco de credibilidad a esta operación, y los miembros discuten temas relacionados con servicios financieros y soluciones de liquidez criptográfica. Luego se le indica al objetivo que use Obsidian para conectarse a un contenedor alojado en la nube usando las credenciales proporcionadas y acceder a lo que parece ser un panel compartido.

Es esta bóveda la que desencadena la secuencia de infección. Tan pronto como se abre la bóveda en una aplicación para tomar notas, se le pide al objetivo que habilite la sincronización de los «complementos comunitarios instalados», ejecutando efectivamente código malicioso.

«Los atacantes explotan el ecosistema legítimo de complementos comunitarios de Obsidian, específicamente los complementos Shell Commands y Hider, para ejecutar código silenciosamente cuando las víctimas abren una bóveda en la nube compartida», dijeron los investigadores Salim Bitam, Samir Bousseaden y Daniel Stepanic en un desglose técnico de la campaña.

Dado que esta opción está deshabilitada de forma predeterminada y no se puede activar de forma remota, el atacante tendría que convencer al objetivo de alternar manualmente la sincronización del complemento de la comunidad en el dispositivo para que la configuración de la bóveda maliciosa pueda activar la ejecución del comando a través del complemento de comando del shell. También se utiliza junto con Shell Commands otro complemento llamado Hider para ocultar ciertos elementos de la interfaz de usuario en Obsidian, como la barra de estado, las barras de desplazamiento y la información sobre herramientas.

«Aunque este ataque requiere ingeniería social para cruzar los límites de sincronización de complementos de la comunidad, esta técnica sigue siendo digna de mención. Explota la funcionalidad de la aplicación legítima como un canal de persistencia y ejecución de comandos, la carga útil reside completamente dentro de un archivo de configuración JSON que es menos probable que active firmas AV (antivirus) tradicionales, y la ejecución se realiza mediante una aplicación Electron confiable y firmada, lo que hace que la detección basada en procesos principales sea una capa crítica», dijeron los investigadores.

Dependiendo del sistema operativo, se activan rutas de ejecución dedicadas. En Windows, este comando llama a un script de PowerShell que coloca un cargador intermedio con el nombre clave PHANTOMPULL que descifra PHANTOMPULSE y lo inicia en la memoria.

PHANTOMPULSE es una puerta trasera generada por inteligencia artificial (IA) que utiliza la cadena de bloques Ethereum para resolver servidores de comando y control (C2) recuperando las últimas transacciones asociadas con direcciones de billetera codificadas. Una vez que se obtiene una dirección C2, el malware utiliza WinHTTP para comunicarse, lo que le permite enviar datos de telemetría del sistema, buscar y ejecutar comandos, cargar archivos o capturas de pantalla y capturar pulsaciones de teclas.

Los comandos admitidos están diseñados para facilitar el acceso remoto completo.

inyectar, inyectar shellcode/DLL/EXE en el proceso de destino Soltar, soltar el archivo en el disco y realizar capturas de pantalla, capturar y cargar capturas de pantalla del registro de claves, iniciar/detener la desinstalación del registrador de teclas, iniciar la eliminación de persistencia, realizar limpieza Elevar, elevar privilegios al SISTEMA a través de la degradación del apodo de elevación COM, migrar de SISTEMA a administrador elevado

En macOS, el complemento Shell Commands proporciona un cuentagotas AppleScript ofuscado que itera sobre una lista codificada de dominios mientras usa Telegram como un solucionador de caída para la resolución alternativa C2. Este enfoque permite una fácil rotación de la infraestructura C2, aumentando la flexibilidad y haciendo que el bloqueo basado en dominios sea insuficiente.

En el paso final, el script dropper se conecta al dominio C2, descarga y ejecuta la carga útil de la segunda etapa a través de osascript. Se desconoce la naturaleza exacta de esta carga útil, dado que el servidor C2 está actualmente fuera de línea. La infiltración finalmente falló ya que el ataque fue detectado y bloqueado antes de que el atacante pudiera lograr su objetivo en la máquina infectada.

«REF6598 demuestra cómo los actores de amenazas continúan encontrando vectores de acceso inicial creativos explotando aplicaciones confiables y utilizando ingeniería social dirigida», dijo Elastic. «En lugar de explotar las vulnerabilidades del software, al explotar el ecosistema de complementos comunitarios de Obsidian, los atacantes eluden por completo los controles de seguridad tradicionales y confían en la funcionalidad prevista de una aplicación para ejecutar código arbitrario».

Source link