Se advierte a los cazadores de amenazas como parte de una nueva campaña en la que actores maliciosos se hacen pasar por soporte de TI falso y ofrecen el marco de comando y control (C2) Havoc como precursor del robo de datos y ataques de ransomware.

La intrusión, que Huntress identificó el mes pasado en cinco organizaciones asociadas, involucró al atacante utilizando correo no deseado como cebo, seguido de una llamada telefónica desde el departamento de TI, lo que desencadenó un canal de entrega de malware por niveles.

«En una organización, los atacantes pasaron del acceso inicial a nueve puntos finales adicionales durante un período de 11 horas, implementando una combinación de una carga útil personalizada de Havoc Demon y herramientas RMM legítimas para la persistencia», dijeron los investigadores Michael Tigges, Anna Pham y Bryan Masters. «La velocidad del movimiento lateral sugirió fuertemente que el objetivo final era la filtración de datos, el ransomware o ambos».

Vale la pena señalar que esta técnica es consistente con bombardeos de correo electrónico anteriores y ataques de phishing de Microsoft Teams orquestados por actores de amenazas asociados con la operación de ransomware Black Basta. Aunque el grupo cibercriminal parece haber permanecido en silencio después de que los registros de chat internos se filtraran públicamente el año pasado, la existencia continua de la estrategia del grupo sugiere dos escenarios posibles.

Una posibilidad es que los antiguos afiliados de Black Basta hayan pasado a otras operaciones de ransomware y las estén utilizando para lanzar nuevos ataques. Otra posibilidad es que los actores de amenazas rivales emplearan la misma estrategia para realizar ingeniería social y obtener acceso inicial.

La cadena de ataque comienza con una campaña de spam destinada a saturar la bandeja de entrada del objetivo con correo basura. El siguiente paso es que un atacante que se hace pasar por soporte de TI se comunique con el destinatario y lo engañe para que permita el acceso remoto a la máquina, ya sea a través de una sesión de Quick Assist o instalando una herramienta como AnyDesk para ayudar a solucionar el problema.

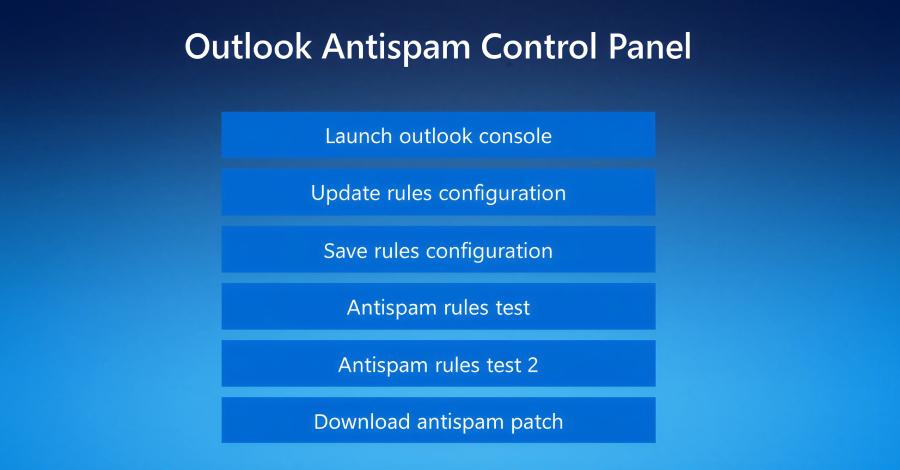

Una vez establecido el acceso, el atacante no pierde tiempo en iniciar un navegador web y navegar a una página de destino falsa alojada en Amazon Web Services (AWS). La página se hace pasar por Microsoft e indica a las víctimas que ingresen su dirección de correo electrónico para acceder al sistema de actualización de reglas antispam de Outlook y actualizar sus reglas de spam.

Al hacer clic en el botón «Actualizar configuración de reglas» en la página falsa se activa la ejecución de un script que muestra una superposición que solicita al usuario que ingrese una contraseña.

«Este mecanismo tiene dos propósitos: permite que un actor de amenazas (TA) recopile credenciales que, cuando se combinan con la dirección de correo electrónico requerida, proporciona acceso al panel de control. Al mismo tiempo, agrega una capa de autenticidad a la interacción, convenciendo al usuario de que el proceso es genuino», dijo Huntress.

El ataque también se basa en la descarga de un supuesto parche antispam, que ejecuta un binario legítimo llamado «ADNotificationManager.exe» (o «DLPUserAgent.exe» y «Werfault.exe») y descarga una DLL maliciosa. La carga útil de DLL implementa la evasión de defensa y ejecuta la carga útil del código shell Havoc generando un hilo que contiene un agente Demon.

Al menos una de las DLL identificadas (‘vcruntime140_1.dll’) incorpora trucos adicionales para evadir la detección por parte del software de seguridad utilizando técnicas como la ofuscación del flujo de control, bucles de retardo basados en el tiempo y Hell’s Gate y Halo’s Gate para conectar la función ntdll.dll para evitar las soluciones de detección y respuesta de puntos finales (EDR).

«Después de desplegar con éxito el demonio Havoc en el host de la cabeza de playa, el atacante comenzó a moverse lateralmente por todo el entorno de la víctima», dijeron los investigadores. «Si bien la ingeniería social inicial y la entrega de malware demostraron algunas técnicas interesantes, las actividades prácticas posteriores con el teclado fueron relativamente sencillas».

Esto implica crear una tarea programada que lanza la carga útil de Havoc Demon cada vez que se reinicia un punto final infectado, proporcionando acceso remoto persistente a los actores de amenazas. Dicho esto, se ha descubierto que los actores de amenazas están implementando herramientas legítimas de administración y monitoreo remoto (RMM) como Level RMM y XEOX en algunos hosts comprometidos en lugar de Havoc, diversificando sus mecanismos de persistencia.

Las conclusiones clave de estos ataques son que los atacantes están dispuestos a hacerse pasar por personal de TI y llamar a números de teléfono personales si eso mejora sus tasas de éxito, que técnicas como la evasión de defensa que alguna vez estuvieron limitadas a grandes corporaciones y campañas patrocinadas por estados se están volviendo cada vez más comunes, y que el malware básico se personaliza para eludir firmas basadas en patrones.

También es digno de mención la velocidad con la que el ataque avanza rápida y agresivamente, desde los compromisos iniciales hasta los movimientos laterales, y los numerosos métodos utilizados para mantener la persistencia.

«Comienza con una llamada del ‘soporte de TI’ y termina con un compromiso de red totalmente orquestado, que incluye un Havoc Demon modificado implementado en los puntos finales y una herramienta RMM legítima reutilizada como persistencia de respaldo», concluyó Huntress. «Esta campaña es un estudio de caso sobre cómo los atacantes modernos se están volviendo más sofisticados en cada paso: ingeniería social para entrar por la puerta, descarga de DLL para permanecer invisibles y persistencia diversa para sobrevivir a la remediación».

Source link