Se ha descubierto que los populares navegadores web de complementos de Password Manager podrían hacer clic en las vulnerabilidades de seguridad que podrían explotarse para robar la elegibilidad de la cuenta, los códigos de autenticación de dos factores (2FA) y los detalles de la tarjeta de crédito bajo ciertas condiciones.

La técnica denominó una extensión basada en el modelo de objetos de documento (DOM) por el investigador de seguridad independiente Marek Tóth, quien publicó sus hallazgos en la Conferencia de Seguridad DEF CON 33 a principios de este mes.

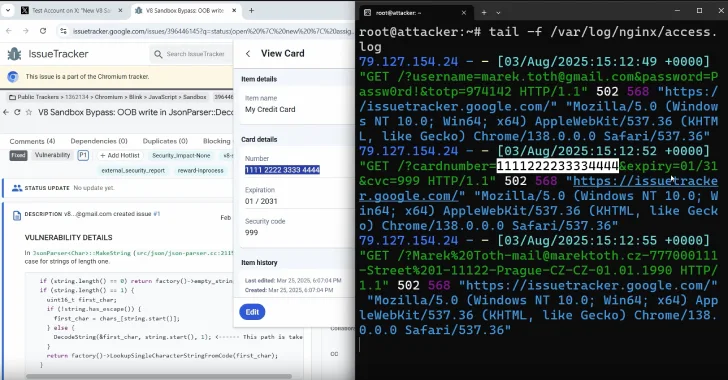

«Los atacantes ahora pueden robar datos del usuario (datos de la tarjeta de crédito, datos personales y credenciales de inicio de sesión, incluido TOTP) en cualquier lugar de los sitios web controlados por los atacantes», dijo Tóth. «Las nuevas técnicas son comunes y se pueden aplicar a otros tipos de extensiones».

Clickjacking, también conocido como Reparación de UI, se refiere al tipo de ataque donde un usuario se engaña para que realice una serie de acciones en un sitio web que parece ser inofensivo en la superficie, como realizar inadvertidamente una oferta de atacante, como hacer clic en un botón.

Una nueva técnica detallada por Tóth implica manipular elementos de la interfaz de usuario en páginas web que inyectan extensiones del navegador en el DOM, esencialmente utilizando scripts maliciosos.

El estudio se centra específicamente en 11 complementos populares del navegador de contraseñas Administrador que van desde 1 contraseña hasta contraseñas de iCloud, todas susceptibles al clickjacking de extensión basado en DOM. Colectivamente, estas extensiones tienen millones de usuarios.

Para detener los ataques, todo lo que los actores malos tienen que hacer es crear sitios falsos con ventanas emergentes intrusivas como pantallas de inicio de sesión y pancartas de consentimiento de cookies, pero también incrusta un formulario de inicio de sesión invisible y haga clic en el sitio para cerrar la ventana emergente, de modo que el administrador de contraseñas automatiza las credenciales y las excluye en el servidor remoto.

«Todos los administradores de contraseñas cumplieron con sus credenciales no solo en el dominio» principal «, sino también en todos los subdominios», explicó Tóth. «Los atacantes pueden detectar fácilmente XSS u otras vulnerabilidades y robar las credenciales guardadas de un usuario con un solo clic (10 de 11), incluido TOTP (9 de 11). La autenticación de PassKey también podría explotarse en algunos escenarios».

Después de la divulgación responsable, seis proveedores aún no han lanzado correcciones para los defectos –

1Password Password Manager 8.11.4.27 Apple Passwords 3.1.25 Bitwarden Password Manager 2025.7.0 Enpass 6.11.6 LastPass 4.146.3 Logmeonce 7.12.4

Software Supply Chain Security Company Socket, que revisó de forma independiente la encuesta, dijo que las contraseñas de Bitwarden, Enpass e iCloud están trabajando activamente en la corrección, con marcas de 1Password y LastPass útiles. También estamos contactando a US-CERT para asignar el identificador CVE para el problema identificado.

Hasta que la solución esté disponible, se recomienda a los usuarios que deshabiliten la función de auto -autofill del Administrador de contraseñas y usen solo copiar/pegar.

«Para los usuarios de navegador basados en Chromium, recomendamos configurar el acceso al sitio a (encendido) hacer clic (ON) en la configuración avanzada», dijo Tóth. «Esta configuración permite a los usuarios controlar manualmente la función de enfoque automático».

Source link