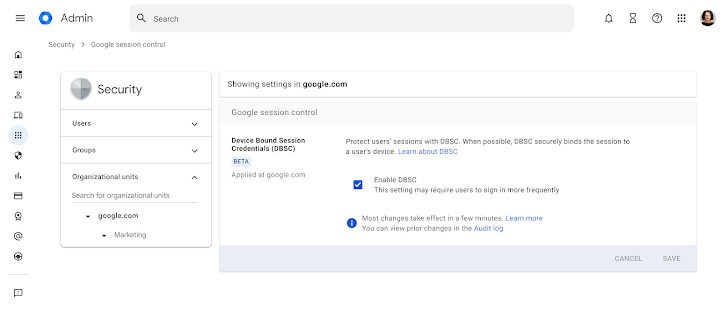

Google ha anunciado que está creando una función de seguridad llamada Dispositive Bound Session Credentials (DBSC) en Beta Open para ayudar a los usuarios a protegerse contra los ataques de robo de cookies de sesión.

Introducido por primera vez como un prototipo en abril de 2024, DBSC está diseñado para combinar sesiones de autenticación en dispositivos para evitar que los actores de amenaza usen cookies robadas para iniciar sesión en la cuenta de la víctima y obtener acceso no autorizado desde otro dispositivo bajo su control.

«DBSC, disponible en el navegador Chrome en Windows, ayuda a mejorar la seguridad después de iniciar sesión y vincular cookies de sesión (pequeños archivos utilizados por sitios web que recuerdan la información del usuario) a su dispositivo», dijo el director senior de administrador de productos en Google Workspace.

DBSC no se trata solo de proteger las cuentas de los usuarios después de la autenticación. Será mucho más difícil para los malos actores reutilizar las cookies de sesión y mejorar la integridad de la sesión.

La compañía también señaló que el soporte de PassKey ahora está disponible para más de 11 millones de clientes de Google Workspace en general, así como la expansión de controles administrativos para registros de auditoría y limitan las veras pasas a las claves de seguridad física.

Finalmente, Google planea implementar receptores de Marco de señales compartidos (SSF) en beta cerrada para clientes seleccionados para que puedan intercambiar señales de seguridad críticas en tiempo real a tiempo real utilizando el estándar OpenID.

«Este marco actúa como un sistema robusto para que los ‘transmisores’ notifiquen rápidamente ‘receptores’ de eventos críticos, facilitando una respuesta coordinada a las amenazas de seguridad», dijo Wen.

«Más allá de la detección y respuesta de amenazas, el intercambio de señales también permite el intercambio general de varias propiedades, como dispositivos e información del usuario, fortaleciendo aún más la actitud general de seguridad y el mecanismo de defensa conjunta».

Informe de transparencia de Google Project Cero Letrass

El desarrollo se produce cuando Google Project Zero, un equipo de seguridad dentro de la compañía, encargó la caza de vulnerabilidades de día cero, anunció una nueva transparencia de la política de pruebas para abordar lo que se describe como brechas de parche aguas arriba.

Por lo general, una brecha de parche se refiere al período en que se libera una solución debido a una vulnerabilidad y al tiempo que lleva a los usuarios instalar la actualización adecuada, mientras que una brecha de parche aguas arriba indica la sartén de tiempo para que los proveedores aguas arriba aprovechen la solución, mientras que los clientes aguas abajo aún no han integrado el parche y enviado a los usuarios finales.

Para cerrar esta aplicación de parche ascendente, Google dijo que está agregando un nuevo paso que está destinado a compartir públicamente los descubrimientos de vulnerabilidad dentro de una semana de informes a los proveedores relevantes.

Se espera que esta información incluya un proveedor o proyecto de código abierto cuando el informe, los productos afectados, la fecha en que se presentó el informe y expira la fecha límite de divulgación de 90 días. La lista actual incluye dos errores de Microsoft Windows, un defecto en Dolby Unified Decoder y tres problemas: Google Bigwave.

«El objetivo principal de este examen es reducir la brecha de parche aguas arriba al aumentar la transparencia», dijo Tim Willis del Proyecto Zero. «Podemos informar mejor a los dependientes posteriores al proporcionar una señal temprana de que las vulnerabilidades se informan aguas arriba. Para nuestro pequeño conjunto de problemas, hay una fuente adicional de información para monitorear los problemas que pueden afectar a los usuarios».

Google dijo además que planea aplicar este principio a un gran sueño. Es un agente de inteligencia artificial (IA) lanzado el año pasado como parte de una colaboración entre DeepMind y Google Project Zero, que mejora la detección de vulnerabilidad.

Search Behemoth también enfatizó que los detalles técnicos, el código de prueba de concepto u otra información que podría «apoyar sustancialmente» se publicarán hasta la fecha límite.

Con un enfoque moderno, Google Project Zero dijo que espera impulsar las agujas al lanzar parches a dispositivos, sistemas y servicios que los usuarios finales dependen oportunos, mejorando el ecosistema de seguridad general.

Source link