Se observó una operación relacionada con Vietnam recientemente descubierta que utilizaba Google AppSheet como «retransmisión de phishing» para distribuir correos electrónicos de phishing destinados a comprometer cuentas de Facebook.

La operación recibió el nombre en código de Guardio AccountDumpling, y el plan era vender cuentas robadas a través de tiendas ilegales operadas por actores de amenazas. En total, se estima que aproximadamente 30.000 cuentas de Facebook fueron pirateadas como parte de la campaña.

«Lo que descubrimos no fue un solo kit de phishing», dijo el investigador de seguridad Shaked Chen en un informe compartido con Hacker News. «Era una operación viva con un panel de operador en tiempo real, evasión avanzada, evolución continua y bucles criminales y comerciales que se aprovechaban silenciosamente de las mismas cuentas para ayudar a robar».

Este hallazgo es solo el ejemplo más reciente de cómo los actores de amenazas vietnamitas continúan empleando una variedad de tácticas para obtener acceso no autorizado a las cuentas de Facebook de las víctimas y luego venderlas en el ecosistema clandestino para obtener ganancias financieras.

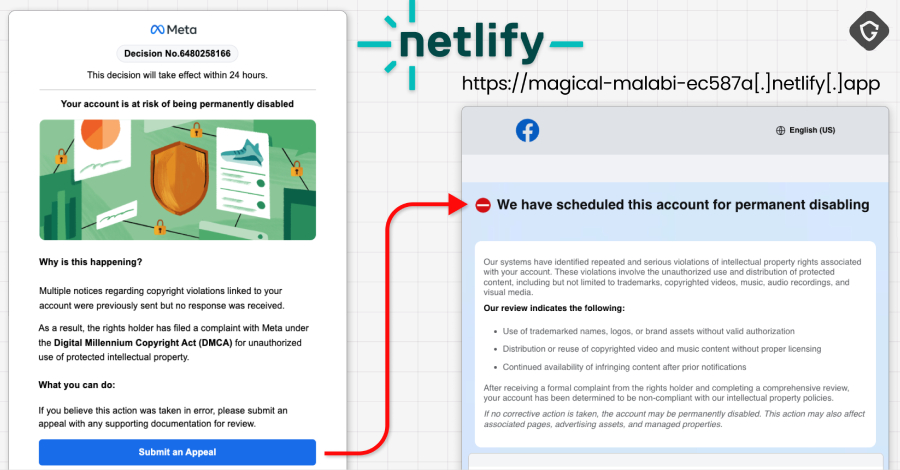

El punto de partida del último ataque es un correo electrónico de phishing dirigido a titulares de cuentas comerciales de Facebook que afirman ser de Meta Support y los insta a presentar una disputa o correr el riesgo de que su cuenta se elimine permanentemente. El correo electrónico se envía desde una dirección de Google AppSheet (“noreply@appsheet.com”), lo que le permite evitar los filtros de spam.

Este falso sentido de urgencia se utiliza para atraer a los usuarios a páginas web falsas diseñadas para recopilar credenciales. Vale la pena señalar que KnowBe4 informó sobre una campaña similar en mayo de 2025.

En las últimas semanas, estas campañas han empleado varios tipos de señuelos diseñados para inducir «pánico meta-relacionado». Estos van desde desactivaciones de cuentas y reclamos de derechos de autor hasta revisiones verificadas, contratación de ejecutivos y alertas de inicio de sesión en Facebook. Los cuatro grupos principales identificados por Guardio se enumeran a continuación.

Las páginas del Centro de ayuda de Facebook alojadas en Netlify recopilan fechas de nacimiento, números de teléfono, fotografías de identificación emitidas por el gobierno y permiten ataques de apropiación de cuentas. En última instancia, los datos se transfieren a un canal de Telegram controlado por el atacante. Una calificación de insignia azul dirige a las víctimas a una página «Comprobación de seguridad» o «Meta | Centro de privacidad» alojada en Vercel. Estas páginas están cerradas con comprobaciones CAPTCHA falsas para recopilar datos de contacto, información comercial, credenciales (después de reintentos forzados) y códigos de autenticación de dos factores (2FA) antes de dirigir a los usuarios a páginas de destino de phishing y exfiltrarlos a canales de Telegram. Un PDF alojado en Google Drive se disfraza de instrucciones para completar la verificación de la cuenta e indica a los usuarios que recopilen contraseñas, códigos 2FA, fotografías de identificación gubernamental y capturas de pantalla del navegador a través de html2canvas. Los documentos PDF se generan utilizando una cuenta gratuita de Canva. Ofertas de trabajo falsas que se hacen pasar por empresas como WhatsApp, Meta, Adobe, Pinterest, Apple y Coca-Cola para generar confianza con los destinatarios y pedirles que se unan a una llamada o continúen una discusión en un sitio controlado por un atacante.

En conjunto, se encontró que los canales de Telegram relacionados con los tres primeros grupos contenían registros de aproximadamente 30.000 víctimas, la mayoría de las cuales se encuentran en Estados Unidos, Italia, Canadá, Filipinas, India, España, Australia, Reino Unido, Brasil y México, y cuyas cuentas están bloqueadas.

La evidencia concluyente sobre quién está detrás de esta operación proviene de un PDF generado como parte del tercer grupo utilizando una cuenta gratuita de Canva, cuyos metadatos enumeran el nombre vietnamita «PHẠM TÀI TÂN» como autor del archivo. Una mayor recopilación de información de fuente abierta condujo al descubrimiento de un sitio web (“phamtaitan(.)vn”) que ofrece servicios de marketing digital.

En una publicación compartida en X en febrero de 2023, el sitio web dijo que «se especializa en brindar servicios de marketing digital, recursos de marketing y consultoría sobre estrategias efectivas de marketing digital».

«En conjunto, forman una imagen coherente de una megaoperación a gran escala con base en Vietnam», dijo Chen. «Esta campaña es más grande que cualquier exploit de AppSheet. Es una ventana al mercado negro de activos robados de Facebook, donde el acceso, la identidad comercial, la reputación publicitaria e incluso la recuperación de cuentas son bienes comercializables. Es otra entrada a un patrón que seguimos apareciendo: plataformas confiables reutilizadas como capa de distribución, alojamiento y monetización».

Source link