Investigadores de ciberseguridad han revelado detalles de una nueva puerta trasera de Linux llamada PamDOORa que un actor de amenazas llamado «darkworm» está anunciando en el foro ruso sobre cibercrimen Rehub por 1.600 dólares.

La puerta trasera está diseñada como un conjunto de herramientas de post-explotación basado en un Módulo de autenticación conectable (PAM) que permite el acceso SSH persistente a través de una combinación de una contraseña mágica y un puerto TCP específico. También puede recopilar credenciales de todos los usuarios legítimos que se autentican a través de un sistema comprometido.

«La herramienta, llamada PamDOORa, es una nueva puerta trasera basada en PAM diseñada para actuar como puerta trasera post-explotación, permitiendo la autenticación en el servidor a través de OpenSSH», dijo el investigador de Flare.io Assaf Morag en un informe técnico. «Se dice que esto es persistente en sistemas Linux (x86_64)».

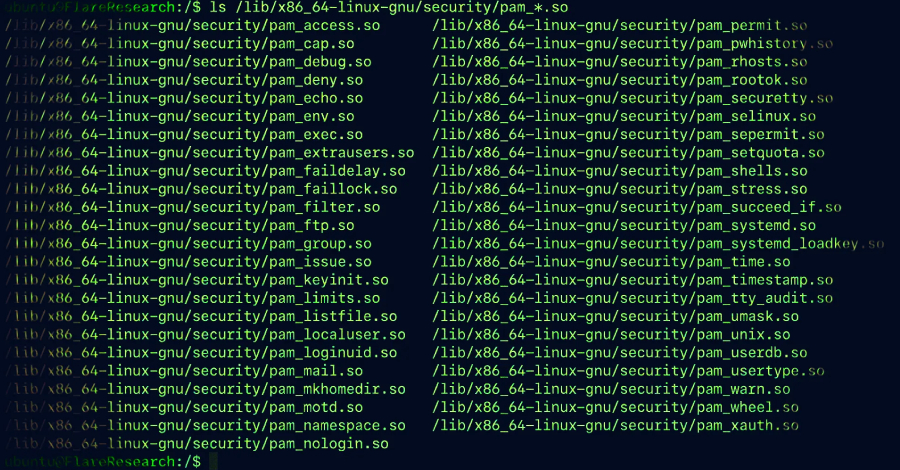

PamDOORa es la segunda puerta trasera de Linux después de Plague que apunta a la pila PAM. PAM es un marco de seguridad para sistemas operativos Unix/Linux que permite a los administradores de sistemas utilizar módulos conectables para incorporar múltiples mecanismos de autenticación en sistemas existentes o actualizarlos (por ejemplo, cambiar de contraseñas a datos biométricos) sin tener que reescribir las aplicaciones existentes.

Debido a que los módulos PAM generalmente se ejecutan con privilegios de root, un módulo comprometido, mal configurado o malicioso puede representar un riesgo de seguridad significativo y abrir la puerta a la recolección de credenciales y al acceso no autorizado.

«A pesar de sus puntos fuertes, la naturaleza modular del módulo de autenticación conectable (PAM) plantea riesgos. En particular, dado que PAM no almacena contraseñas y transmite valores en texto claro, las modificaciones maliciosas en el módulo PAM podrían crear puertas traseras o robar credenciales de usuario», señaló Group-IB en septiembre de 2024.

«Los atacantes podrían explotar el módulo pam_exec, que permite la ejecución de comandos externos, para obtener acceso no autorizado o establecer un control persistente mediante la inyección de scripts maliciosos en los archivos de configuración de PAM».

El proveedor de seguridad de Singapur también detalló cómo manipular la configuración de PAM para la autenticación SSH para ejecutar scripts a través de pam_exec. Esto permite efectivamente que un atacante malintencionado obtenga un shell privilegiado en el host y facilite la persistencia sigilosa.

Según los últimos hallazgos de Flare.io, PamDOORa no sólo permite el robo de credenciales, sino que también incorpora funciones antiforenses que alteran sistemáticamente los registros de autenticación para borrar cualquier rastro de actividad maliciosa.

Aunque no hay evidencia de que este malware se haya utilizado en ataques del mundo real, la cadena de infección para distribuir el malware probablemente implica que el atacante primero obtenga acceso raíz al host a través de otros medios, implemente el módulo PamDOORa PAM para obtener credenciales y establezca un acceso persistente a través de SSH.

El precio de venta inicial el 17 de marzo de 2026 era de 1.600 dólares, pero desde entonces el personaje de «Dark Worm» ha reducido el precio en casi un 50% a 900 dólares al 9 de abril, lo que indica una falta de interés del comprador o una intención de acelerar la venta.

«PamDOORa representa una evolución de las puertas traseras PAM de código abierto existentes», explicó Morag. «Si bien las técnicas individuales (enganches PAM, captura de credenciales, manipulación de registros) están bien documentadas, su integración en un implante modular unificado con protección de depuración, activadores habilitados para la red y canalizaciones de creación las acerca a las herramientas a nivel de operador que los crudos scripts de prueba de concepto que se encuentran en la mayoría de los repositorios públicos».

Source link