Una operación internacional coordinada que involucró a autoridades estadounidenses y chinas resultó en el arresto de al menos 276 sospechosos y el cierre de nueve centros de fraude utilizados en un plan de fraude de inversión en criptomonedas dirigido a estadounidenses, lo que resultó en pérdidas de millones de dólares.

La represión fue dirigida por la Policía de Dubai, parte del Ministerio del Interior de los Emiratos Árabes Unidos (EAU), en colaboración con la Oficina Federal de Investigaciones (FBI) de Estados Unidos y el Ministerio de Seguridad Pública de China. Entre los arrestados había personas de Birmania e Indonesia, que fueron arrestadas por las autoridades en Dubai y Tailandia.

Thet Min Nee, de 27 años, Willian Awan, de 23, Andreas Chandra, de 29, Lisa Mariam, de 29, y dos cómplices fugitivos fueron acusados en Estados Unidos de cargos federales de fraude y lavado de dinero.

«Los estafadores que atacan a estadounidenses desde el extranjero no pueden operar con impunidad, sin importar en qué parte del mundo vivan», dijo el Fiscal General Adjunto A. Theisen Duba de la División Penal del Departamento de Justicia. «Los organizadores de los centros de fraude y los estafadores que defraudan a los estadounidenses y a otros serán juzgados en tribunales estadounidenses y en salas de audiencias de todo el mundo. En la sociedad moderna, el fraude no conoce fronteras, al igual que los esfuerzos de las fuerzas del orden para combatirlo y erradicarlo».

Según la acusación, los acusados supuestamente operaban, trabajaban y contrataban empleados de tres empresas diferentes: Ko Thet Company, Sanduo Group y Giant Company, que supuestamente operaban múltiples centros de fraude. Se cree que Thet Min Nyi es gerente y reclutador de Ko Thet Company.

La estafa implica generar confianza con el tiempo y luego engañar a los usuarios para que se deshagan de su dinero mediante inversiones falsas en criptomonedas, a menudo iniciando una relación amistosa o romántica, un plan de larga duración conocido como matanza de cerdos o cebo romántico. Esta actividad ilegal está estrechamente relacionada con la trata de personas, en la que se recluta a extranjeros con ofertas falsas de trabajos bien remunerados y luego se los obliga a realizar actos fraudulentos en condiciones similares a las de la esclavitud.

“Los estafadores luego facilitaron inversiones en criptomonedas, ayudando a las víctimas a abrir cuentas falsas y transferir criptomonedas a plataformas de inversión sin su conocimiento”, dijo el Departamento de Justicia. «Los presuntos estafadores promovieron sus éxitos y ganancias en inversiones en criptomonedas y alentaron a las víctimas a invertir más. También alentaron a las víctimas a pedir dinero prestado a amigos y familiares o solicitar préstamos para poder ‘invertir’ más».

Sin embargo, tan pronto como los fondos se transfirieron a la plataforma, los activos se lavaron en otras cuentas criptográficas, algunas de las cuales pertenecían a los estafadores.

El Departamento de Justicia dijo que tras el lanzamiento de una iniciativa llamada «Operación Level Up», que comenzó en enero de 2024 como una forma de identificar y advertir proactivamente a las víctimas de esquemas de fraude de inversión en criptomonedas, el FBI ha notificado a aproximadamente 9.000 víctimas y les ha ahorrado un estimado de $562 millones hasta abril de 2026.

Dos chinos acusados de fraude con criptomonedas

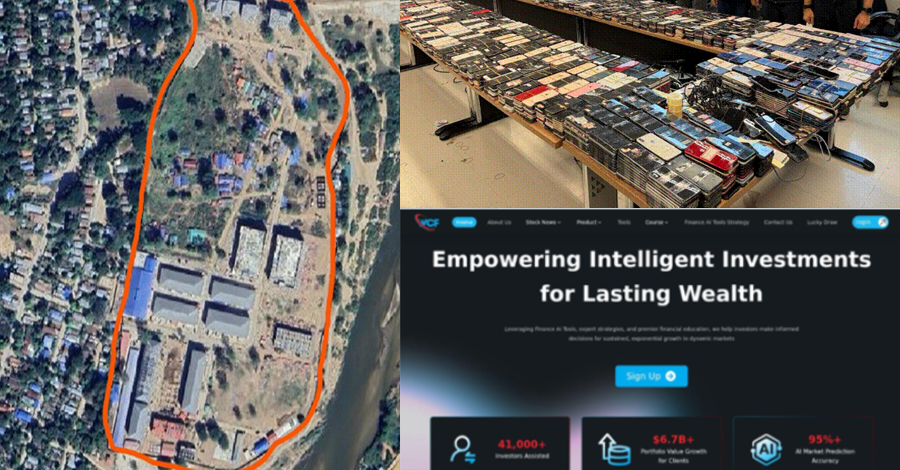

La noticia de la acusación llega días después de que el Departamento de Justicia acusó a dos ciudadanos chinos, Chiang Wenjie (también conocido como Jiang Nan) y Huang Xingshan (también conocido como Ah Ze y Fan Hsing San), por su participación en una operación de fraude de inversión en criptomonedas a gran escala y por supuestamente operar una instalación de fraude Shunda en Minlepan, Myanmar. También se sospecha que los acusados planeaban abrir un segundo centro de fraude en Camboya después de que las autoridades birmanas se apoderaran del primero en noviembre de 2025.

El Sr. Huang trabajó como gerente senior en Shunda y se le atribuye haber participado personalmente en el castigo corporal de múltiples trabajadores víctimas de trata, mientras que el Sr. Jiang sirvió como líder de equipo que supervisaba a los trabajadores que apuntaban específicamente a las víctimas estadounidenses en estos esquemas. Fueron arrestados por las autoridades tailandesas a principios de 2026 mientras se dirigían de Camboya a Birmania.

«El compuesto defraudó a las víctimas, incluidos estadounidenses, utilizando sitios web fraudulentos y aplicaciones móviles haciéndose pasar por plataformas de inversión legítimas», dijo el Departamento de Justicia. «Los trabajadores del lugar eran personas objeto de trata que fueron retenidas contra su voluntad y obligadas a defraudar a sus víctimas bajo amenaza de violencia y tortura».

Además, la represión resultó en la incautación de un canal de Telegram (@pogojobhiring2023) con más de 6.500 seguidores que se utilizaba para reclutar víctimas de trata de personas en instalaciones fraudulentas en Camboya para cometer fraude de suplantación de identidad por parte de las fuerzas del orden, y un grupo de 503 sitios web de inversiones falsos utilizados para defraudar a las víctimas en los Estados Unidos. La acción, encabezada por la Fuerza de Ataque del Centro de Fraude del gobierno de EE. UU., también resultó en la supresión de más de 701 millones de dólares en criptomonedas supuestamente vinculadas al lavado de dinero mediante criptofraude.

Sanciones del Tesoro a senadores camboyanos

Coincidiendo con estos esfuerzos, el Departamento del Tesoro de Estados Unidos sancionó a un senador camboyano detrás de una red de conglomerados de fraude cibernético, y el Departamento de Estado anunció una recompensa de hasta 10 millones de dólares por información que conduzca a la incautación o recuperación de ganancias relacionadas con el centro de fraude Tay Trang de Birmania.

Las sanciones apuntan al senador camboyano Kok An, al empresario camboyano Rithy Lakmei, a sus asociados y a sus respectivas operaciones comerciales, incluidas sociedades holding como K99 Group, que opera un centro de fraude. Se cree que Kokuan huyó de Tailandia y las autoridades emitieron órdenes de arresto para él y sus hijos en julio del año pasado.

La Oficina de Control de Activos Extranjeros (OFAC) dijo: «Koch Quang y su red de centros de fraude afiliados operan desde casinos y parques de oficinas modificados fraudulentamente, blanqueando los fondos de las víctimas, apuntando a ciudadanos estadounidenses y proporcionando una base para abusos de derechos humanos con impunidad».

Kok An es el segundo senador camboyano sancionado por el Tesoro de Estados Unidos, después de Lee Yong Huat, implicado en septiembre de 2024 por presunta trata de personas para realizar trabajos forzados en un centro de fraude en línea.

En respuesta al aumento del fraude a escala industrial, el parlamento de Camboya aprobó la primera ley destinada a atacar los centros de fraude que operan en el país. La ley tiene como objetivo evitar que los centros de fraude resurjan después de ser descubiertos, y aquellos condenados por fraude enfrentarían entre cinco y 10 años de prisión y multas de hasta 250.000 dólares.

Complejo de fraude camboyano relacionado con Android MaaS

Además, se descubrió un troyano bancario para Android. Es probable que el troyano opere desde múltiples ubicaciones, incluido el complejo K99 Triumph City, propiedad del Grupo K99 en Camboya, y podría facilitar la vigilancia en tiempo real, el robo de credenciales, la filtración de datos e incluso el fraude financiero. Según se informa, este troyano bancario se utiliza desde al menos 2023.

Según un informe conjunto de Infoblox y la organización vietnamita sin fines de lucro Chong Lua Dao, esta sofisticada plataforma de malware como servicio (MaaS) se superpone en infraestructura y comportamiento con la actividad de actores de amenazas previamente rastreados como Vigorish Viper y Vault Viper.

«Esta actividad permanece activa, registrando aproximadamente 35 nuevos dominios por mes, tanto dominios del Algoritmo de Generación de Dominios Registrados (RDGA) como dominios similares, distribuyendo malware haciéndose pasar por organizaciones legítimas y servicios gubernamentales», dijeron los investigadores.

«Estos dominios están diseñados para hacerse pasar por bancos, fondos de pensiones, instituciones de seguridad social, servicios públicos, diversas agencias tributarias, autoridades de inmigración, agencias de telecomunicaciones y agencias de aplicación de la ley. Recientemente, el alcance de la estafa se ha ampliado tanto geográfica como situacionalmente, para incluir señuelos dirigidos a aerolíneas, plataformas de comercio electrónico e incluso países africanos y latinoamericanos».

En 2025 supuestamente se registraron un total de 400 dominios señuelo específicos que se utilizaron para engañar e infectar a las víctimas como parte de una operación coordinada. La cadena de ataque es la siguiente:

Las URL maliciosas se distribuyen a los usuarios a través de mensajes SMS o correos electrónicos que parecen provenir de funcionarios gubernamentales. Las víctimas visitan una página de listado de aplicaciones falsa de Google Play Store o un sitio web de servicios gubernamentales. Una vez que se instala y ejecuta el APK, los privilegios se elevan para facilitar la persistencia. El malware se conecta a servidores externos y permite a los operadores monitorear de forma remota los dispositivos de las víctimas y recopilar datos. Los atacantes insertan pantallas superpuestas falsas en aplicaciones de banca en línea para obtener credenciales y utilizar ese acceso para transferir fondos a cuentas bajo su control.

«Las actividades relacionadas con esta infraestructura continúan adaptándose y expandiéndose, diversificándose cada vez más hacia África y América Latina, mientras continúan campañas a gran escala dirigidas a países como Tailandia, Indonesia, Filipinas y Vietnam», señalaron Infoblox y Chong Lua Dao.

«Con una fuerza laboral numerosa y multilingüe, capacidades tecnológicas crecientes y acceso a grandes ganancias, no sólo están adaptando y mercantilizando el malware, la infraestructura y las técnicas de ingeniería social en modelos de ataque versátiles y escalables. Lo que está surgiendo es un ecosistema ágil, experimental y comercialmente impulsado donde las herramientas se reutilizan, refinan y reimplementan continuamente para maximizar el alcance y las ganancias».

Incautados 12 millones de dólares en la Operación Atlántico

El desarrollo se produce en el contexto de la Operación Atlántico, que congeló con éxito aproximadamente $12 millones de una operación cibercriminal dirigida a estafadores de criptomonedas y de inversiones que utilizaron una técnica conocida como «phishing de autorización» para acceder a carteras de criptomonedas y vaciar sus fondos.

El phishing de autorización se refiere a una forma de fraude con criptomonedas en la que se engaña a las víctimas para que firmen transacciones de blockchain, lo que le da al estafador control total de su billetera y agota todos sus activos. Según TRM Labs, estos ataques de phishing «a menudo están envueltos en estafas de inversión o románticas».

«Esta táctica se utiliza comúnmente en estafas de inversión en línea llamadas matanza de cerdos para atraer a las víctimas a entregar cantidades cada vez mayores de dinero a los estafadores», dijo el Servicio Secreto de Estados Unidos en un comunicado.

Se han identificado más de 20.000 víctimas en 30 países, incluidos Canadá y el Reino Unido, y las autoridades estadounidenses también confiscaron más de 120 dominios utilizados por los atacantes detrás del plan de phishing e identificaron 33 millones de dólares adicionales en fondos que se cree que están conectados al plan de fraude de inversiones en todo el mundo.

A principios de abril, la Oficina de Ciberseguridad y Protección de Infraestructura Crítica (OCCIP) del Departamento del Tesoro anunció una nueva iniciativa de intercambio de información para fortalecer la ciberseguridad en toda la industria de activos digitales. Como parte de esta iniciativa, las empresas de activos digitales y las organizaciones industriales de EE. UU. que cumplan con los estándares del Departamento del Tesoro serán elegibles para recibir información procesable sobre ciberseguridad sin costo adicional.

«Esta iniciativa proporcionará a las empresas de activos digitales y organizaciones industriales elegibles de EE. UU. información de ciberseguridad procesable y oportuna para ayudarlas a identificar, prevenir y responder mejor a las amenazas cibernéticas dirigidas a sus clientes y redes», dijo el Departamento del Tesoro.

Source link