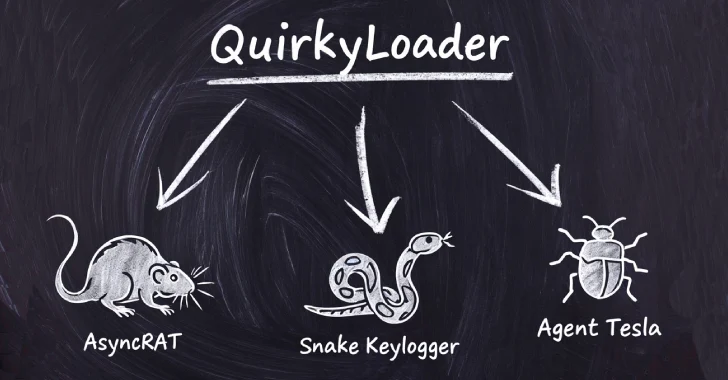

Los investigadores de seguridad cibernética han revelado detalles de un nuevo cargador de malware llamado QuirkyLoader, que se ha utilizado a través de campañas de spam por correo electrónico desde noviembre de 2024, desde Information Steelers hasta troyanos de acceso remoto.

Las familias de malware notables distribuidas con QuirkyLoader incluyen agentes Tesla, Asyncrat, Formbook, MassLogger, REMCOS Rat, Rhadamanthys Stealer y Snake Keylogger.

IBM X-Force, que detalla el malware, dijo que el ataque implica enviar correos electrónicos de spam de proveedores de servicios de correo electrónico legítimos y servidores de correo electrónico autohospedados. Estos correos electrónicos cuentan con archivos maliciosos que contienen DLL, cargas útiles cifradas y ejecutables reales.

«Los actores usan DLL Sideloading, una tecnología que también carga DLL maliciosas al lanzar ejecutables legales», dijo el investigador de seguridad Raymond Joseph Alfonso. «Esta DLL a su vez inyecta, decodifica e inyecta la carga útil final en el proceso de destino».

Esto se logra inyectando malware en uno de los tres procesos utilizando Process Hollow: AddInprocess32.exe, installUtil.exe o aspnet_wp.exe.

Los cargadores DLL por IBM se han utilizado en campañas limitadas durante los últimos meses, con dos campañas observadas en julio de 2025 dirigidas a Taiwán y México.

Se dice que la campaña dirigida a Taiwán ha seleccionado específicamente a los empleados de Nusoft Taiwán, una compañía de investigación de seguridad de redes en redes e Internet con sede en New Taipei, con el objetivo de infectar el keylogger de serpiente, que puede robar información confidencial de navegadores web, pulsadores de cerebro y contenido de portaplés.

Mientras tanto, las campañas relacionadas con México tienen una calificación aleatoria, con cadenas de infección que ofrecen REMCOS Rat y Asyncrat.

«El actor de amenazas escribe módulos de cargador DLL de manera consistente en el lenguaje .NET y utiliza la compilación predecesora (AOT)», dijo Alfonso. «Este proceso se mostrará como si hubiera compilado su código en el código de la máquina nativa antes de ejecutarse y el binario resultante se escribió en C o C ++».

Nuevas tendencias de pesca

El desarrollo utiliza tácticas de phishing de código QR (también conocido como Quishing) por parte de sujetos de amenaza, que divide los códigos QR maliciosos en dos partes, o las incrusta en códigos QR legítimos en mensajes de correo electrónico que se detectan a través de propaggets a través de kits de phishing como Gabagaol o Tycoon, demostrando la evolución en curso.

«Los códigos de QR maliciosos son populares entre los atacantes por varias razones», dijo Rohit Suresh Kanase, investigador de Barracuda. «No deben levantar la bandera roja porque los humanos no pueden leerlos. A menudo pueden evitar las medidas de seguridad tradicionales, como filtros de correo electrónico y escáneres de enlaces».

«Además, los destinatarios a menudo necesitan cambiar a dispositivos móviles para escanear el código, lo que permite a los usuarios alejarse del perímetro de seguridad de la compañía y de la protección».

Los hallazgos también siguen la aparición de kits de phishing que los actores de Venom Amenazos usan para obtener calificaciones y códigos de autenticación de dos factores (2FA) de individuos y organizaciones, acceder a cuentas de las víctimas y enviar correos electrónicos para llevar a cabo fraude de criptomonedas.

«Los dominios que alojan este kit de phishing están dirigidos a calificaciones individuales, haciéndose pasar por servicios de inicio de sesión de CRMS prominentes y compañías de correo a granel como Google, SendGrid y MailChimp», dijo Nviso Labs. «La intoxicación emplea correos electrónicos de phishing que incrustan los vínculos maliciosos, redirigiendo a las víctimas a un kit de phishing».

Un aspecto notable del kit es el uso de una técnica conocida como phishing de verificación de precisión, en la que los atacantes validan las direcciones de correo electrónico en tiempo real en segundo plano. Una vez que se apruebe el cheque, se le presentará un formulario de inicio de sesión que se hace pasar por una plataforma en línea legítima, lo que permite al actor de amenaza capturar las credenciales enviadas antes de transmitirlas al servicio.

Source link