Los actores de amenazas están explotando activamente una falla de seguridad crítica que afecta al sistema de gestión de contenido (CMS) de código abierto conocido como MetInfo, según nuevos hallazgos de VulnCheck.

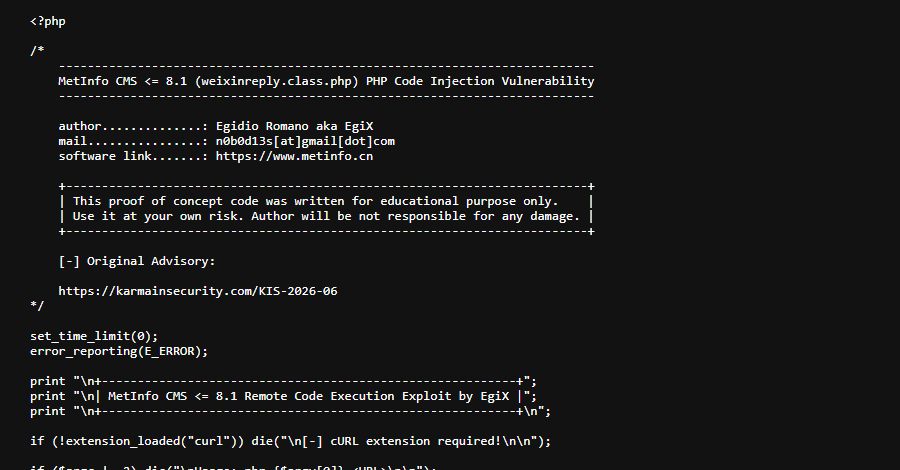

La vulnerabilidad en cuestión es CVE-2026-29014 (puntuación CVSS: 9,8), que es una falla de inyección de código que podría conducir a la ejecución de código arbitrario.

La base de datos nacional de vulnerabilidades (NVD) del NIST afirma: «Las versiones 7.9, 8.0 y 8.1 de MetInfo CMS contienen una vulnerabilidad de inyección de código PHP no autenticado que podría permitir a un atacante remoto ejecutar código arbitrario enviando una solicitud diseñada que contiene código PHP malicioso».

«Un atacante podría aprovechar una neutralización de entrada insuficiente en la ruta de ejecución para ejecutar código de forma remota y obtener el control total de un servidor afectado».

Según el investigador de seguridad Egidio Romano, quien descubrió la vulnerabilidad, el problema se debe a que el script /app/system/weixin/include/class/weixinreply.class.php no desinfecta adecuadamente la entrada proporcionada por el usuario al realizar solicitudes de API de Weixin (también conocido como WeChat).

Como resultado, un atacante remoto no autenticado podría aprovechar esta laguna para inyectar y ejecutar código PHP arbitrario. Uno de los requisitos previos clave para un exploit exitoso cuando MetInfo se ejecuta en un servidor que no es Windows es que el directorio «/cache/weixin/» ya debe existir. Este directorio se crea al instalar y configurar el complemento oficial de WeChat.

MetInfo lanzó un parche para CVE-2026-29014 el 7 de abril de 2026. La vulnerabilidad se explotó el 25 de abril, con «una pequeña cantidad de exploits» implementados contra honeypots susceptibles en los Estados Unidos y Singapur.

Estos esfuerzos fueron inicialmente escasos y estaban relacionados con sondeos automatizados, pero la actividad se disparó el 1 de mayo de 2026, centrándose en las direcciones IP en China y Hong Kong, dijo Caitlin Condon, vicepresidenta de investigación de seguridad de VulnCheck. Se puede acceder en línea a hasta 2.000 instancias de MetInfo CMS, la mayoría de ellas ubicadas en China.

Source link