En 2024, el 68 % de las infracciones de la nube se debieron a cuentas de servicio comprometidas y claves API olvidadas. No es phishing. No es una contraseña débil. Una identidad no humana no administrada que nadie vio.

Cada empleado de su organización tiene entre 40 y 50 credenciales automatizadas, como cuentas de servicio, tokens de API, conexiones de agentes de IA y subvenciones de OAuth. La mayoría de ellos permanecen activos incluso cuando finaliza un proyecto o un empleado deja la empresa. Completamente privilegiado. Completamente sin supervisión.

Los atacantes no necesitan entrar. Simplemente recoja las llaves extraviadas.

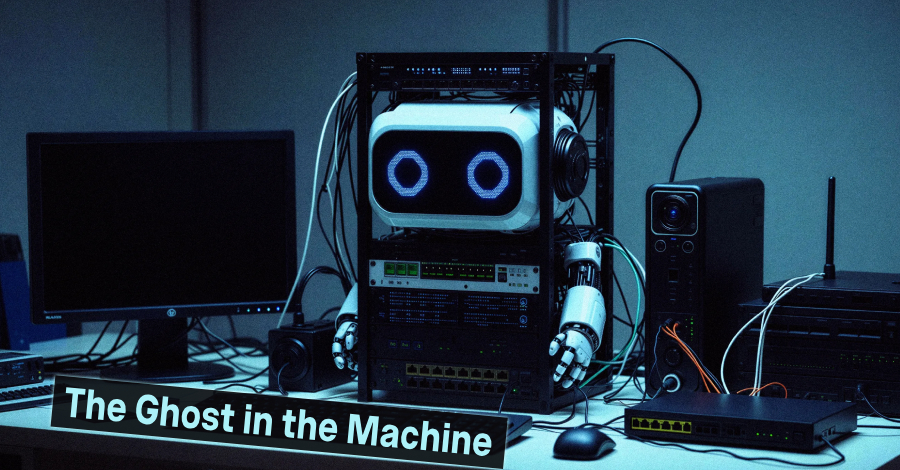

Únase a nosotros en nuestro próximo seminario web para aprender cómo encontrar y eliminar estas «identificaciones fantasma» antes de que se conviertan en una puerta trasera para los piratas informáticos.

Los agentes de inteligencia artificial y los flujos de trabajo automatizados están aumentando estas credenciales a un ritmo que los equipos de seguridad no pueden rastrear manualmente. Muchos tienen acceso a nivel de administrador que no necesitaban. Una vez que un solo token se ve comprometido, un atacante puede moverse lateralmente por todo el entorno y el tiempo promedio de permanencia de estas intrusiones supera los 200 días.

La IAM tradicional no se creó para esto. Gestiona personas. Ignora la máquina.

En esta sesión cubriremos:

Cómo ejecutar un análisis de descubrimiento completo de todas las identidades no humanas en su entorno Un marco para ajustar el tamaño de los privilegios en las cuentas de servicio e integraciones de IA Políticas de ciclo de vida automatizadas para revocar credenciales no válidas antes de que los atacantes las descubran Una lista de verificación de limpieza de identidad lista para usar que puede capturar durante una sesión en vivo

Esta no es una demostración del producto. Este es un libro de jugadas práctico que puedes llevar a tu equipo la misma semana.

No permita que las claves ocultas pongan en riesgo sus datos. Estamos organizando sesiones en vivo que explican cómo proteger estas identidades no humanas paso a paso.

📅 Asegure su lugar ahora: regístrese para el seminario web aquí.

Source link