Una falla de seguridad de alta gravedad en LMDeploy, un conjunto de herramientas de código abierto para comprimir, descomprimir y servir LLM, se ha vuelto explotable en la naturaleza menos de 13 horas después de su divulgación.

Esta vulnerabilidad, registrada como CVE-2026-33626 (puntuación CVSS: 7,5), está relacionada con vulnerabilidades de falsificación de solicitudes del lado del servidor (SSRF) y puede explotarse para acceder a datos confidenciales.

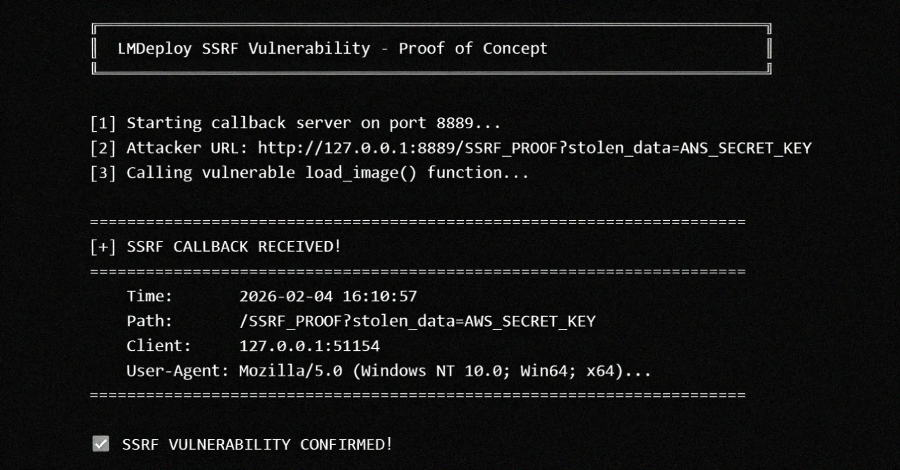

«El módulo de lenguaje de visión de LMDeploy contiene una vulnerabilidad de falsificación de solicitudes del lado del servidor (SSRF)», según un aviso publicado por los administradores del proyecto la semana pasada. «La función load_image() en lmdeploy/vl/utils.py recupera URL arbitrarias sin validar direcciones IP internas/privadas, lo que permite a los atacantes acceder a servicios de metadatos en la nube, redes internas y recursos confidenciales».

Esta deficiencia afecta a todas las versiones del kit de herramientas que admiten lenguajes de visión (0.12.0 y anteriores). Al investigador de Orca Security, Igor Stepansky, se le atribuye el descubrimiento y el informe de este error.

La explotación exitosa de esta vulnerabilidad podría permitir a un atacante robar credenciales de la nube, acceder a servicios internos que no están expuestos a Internet, escanear puertos en redes internas y crear oportunidades de movimiento lateral.

En un análisis publicado esta semana, la empresa de seguridad en la nube Sysdig dijo que detectó el primer intento de explotación de LMDeploy contra un sistema honeypot dentro de las 12 horas y 31 minutos posteriores a la publicación de la vulnerabilidad en GitHub. El intento de explotación comienza en la dirección IP 103.116.72(.)119.

«Los atacantes no simplemente validaron el error y pasaron al siguiente paso. En cambio, en una sola sesión de ocho minutos, utilizaron Vision Language Image Loader como una primitiva HTTP SSRF genérica para escanear puertos de la red interna detrás del servidor modelo: AWS Instance Metadata Service (IMDS), Redis, MySQL, una interfaz de administración HTTP secundaria y un punto final de fuga de DNS fuera de banda (OOB). «

La acción del adversario, detectada a las 3:35 a. m. UTC del 22 de abril de 2026, implementó más de 10 solicitudes separadas en tres fases, con solicitudes que cambiaban entre modelos de lenguaje de visión (VLM) como internlm-xcomposer2 y OpenGVLab/InternVL2-8B para potencialmente eludir sospechas.

Apunte a las instancias de AWS IMDS y Redis en su servidor. Después de probar el resultado con una devolución de llamada DNS fuera de banda (OOB) a requestrepo(.)com y verificar que la vulnerabilidad SSRF puede alcanzar hosts externos arbitrarios, enumere la superficie de la API. Exploración de puertos de la interfaz loopback (“127.0.0(.)1”)

Este hallazgo es otro recordatorio de que los actores de amenazas están monitoreando de cerca las nuevas revelaciones de vulnerabilidades y explotándolas antes de que los usuarios intermedios puedan aplicar correcciones, incluso si no había vulnerabilidades de prueba de concepto (PoC) presentes en el momento del ataque.

«CVE-2026-33626 se ajusta a un patrón que hemos observado repetidamente en el espacio de la infraestructura de IA durante los últimos seis meses: las vulnerabilidades críticas en los servidores de inferencia, las puertas de enlace modelo y las herramientas de orquestación de agentes se utilizan como armas a las pocas horas de la publicación del aviso, independientemente del tamaño o alcance de la base instalada», dijo Sysdig.

«La IA generativa (GenAI) está acelerando este colapso. Avisos específicos como GHSA-6w67-hwm5-92mq incluyen archivos afectados, nombres de parámetros, descripciones de la causa raíz y muestras de código vulnerable, proporcionando indicaciones de entrada para que los LLM comerciales generen posibles exploits».

Complementos de WordPress específicos y dispositivos Modbus expuestos a Internet

Esta divulgación indica que los actores de amenazas han estado utilizando dos complementos de WordPress, Ninja Forms – File Upload (CVE-2026-0740, puntuación CVSS: 9,8) y Breeze Cache (CVE-2026-3844, puntuación CVSS: 9,8). Se ha observado que esta vulnerabilidad se utiliza para cargar archivos arbitrarios en sitios susceptibles, lo que resulta en la ejecución de código arbitrario y una toma de control total.

También se dice que atacantes desconocidos están involucrados en una campaña global dirigida a controladores lógicos programables (PLC) habilitados para Modbus expuestos a Internet de septiembre a noviembre de 2025. La campaña abarca 70 países y 14.426 IP de destino distintas, la mayoría de las cuales están ubicadas en Estados Unidos, Francia, Japón, Canadá e India. Se ha descubierto que algunas de estas solicitudes provienen de fuentes ubicadas geográficamente en China.

Los investigadores de Cato Networks dijeron: «Esta actividad combinó un amplio sondeo automatizado con patrones más selectivos que sugieren huellas dactilares más profundas del dispositivo, intentos de interferencia y posibles vías de manipulación si se puede acceder al PLC desde la Internet pública». «Muchas IP de origen tienen puntuaciones de reputación pública bajas o nulas, lo que coincide con hosts de escaneo nuevos o rotativos».

Source link